- PagerDuty /

- Intégrations /

- Guide d'intégration SSO PingFederate

Guide d'intégration SSO PingFederate

PingFederate est un serveur de fédération qui assure la gestion des identités, l'authentification unique web et la sécurité des API au sein de votre infrastructure. PingFederate prend en charge tous les standards d'identité actuels, notamment SAML, WS-Federation, WS-Trust, OAuth et OpenID Connect, permettant ainsi aux utilisateurs d'accéder en toute sécurité à toutes les applications nécessaires avec une seule identité, depuis n'importe quel appareil.

Ce guide et ses captures d'écran sont basés sur PingFederate version 8.0 utilisant un annuaire Active Directory local. Certaines étapes et certains éléments d'interface peuvent varier selon votre version, votre annuaire et les autres options de configuration de PingFederate.

Note

Vous devez être le Propriétaire du compte de votre compte PagerDuty pour effectuer ces modifications. De plus, les fonctionnalités SSO de PagerDuty ne sont disponibles que sur notre Plans d'opérations commerciales et numériques . S'il te plaît Contactez notre équipe commerciale si vous souhaitez passer à un forfait supérieur.

Commencez dans PingFederate

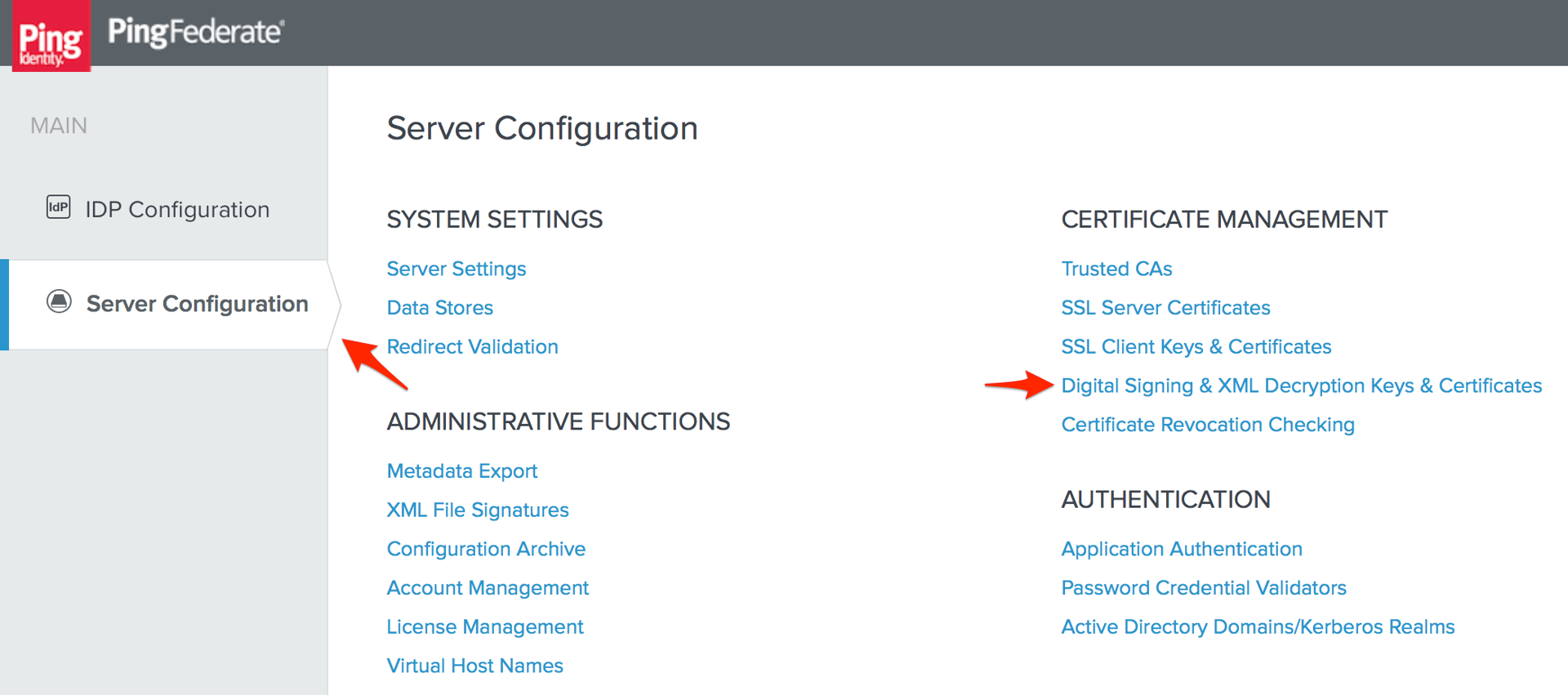

- Connectez-vous à PingFederate et accédez à Configuration du serveur page, puis cliquez Clés et certificats de signature numérique et de déchiffrement XML .

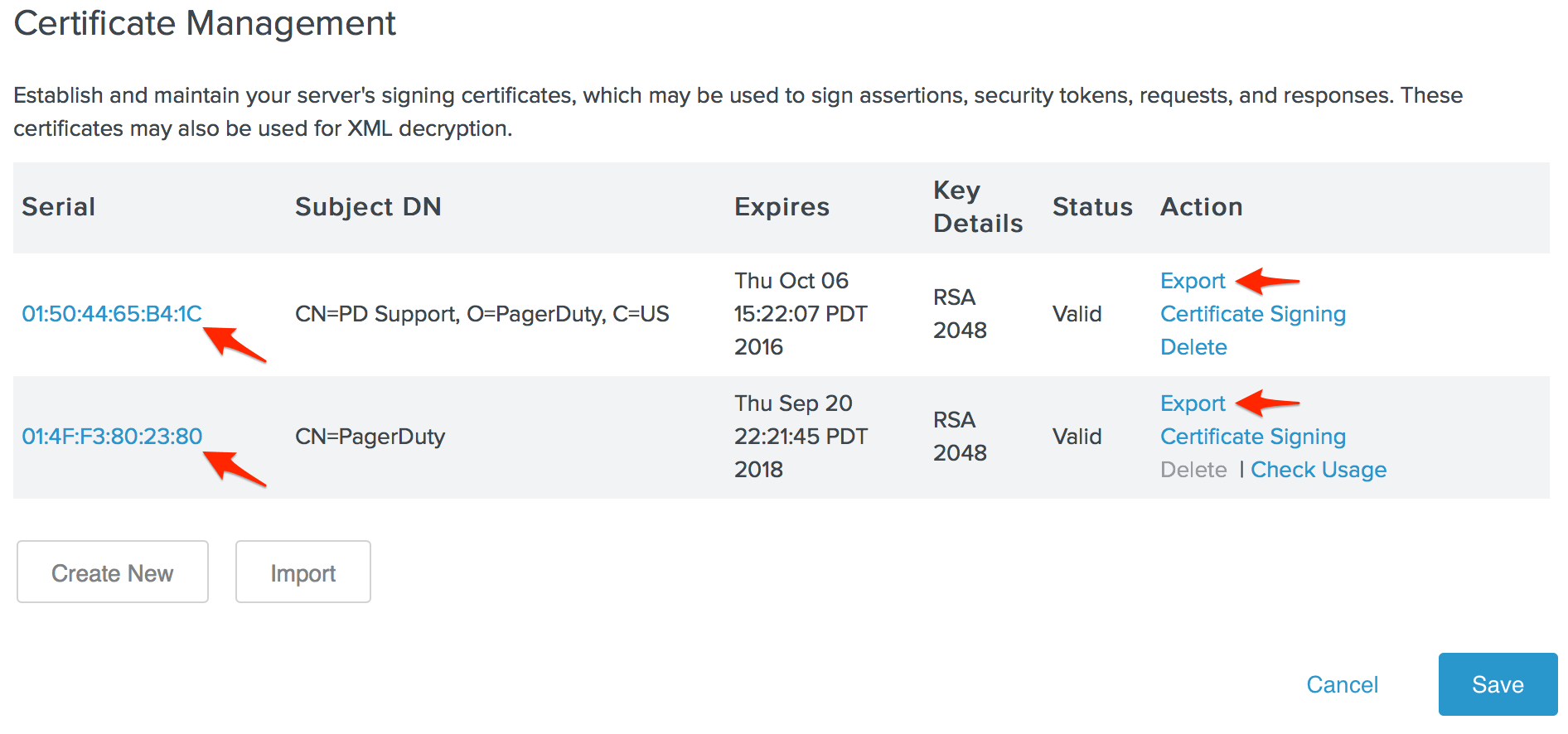

- Passez à l'étape 4 si vous possédez déjà un certificat que vous souhaitez utiliser pour configurer l'authentification unique (SSO) avec PagerDuty; sinon, cliquez sur Créer un nouveau .

- Saisissez les informations requises pour créer un nouveau certificat et une nouvelle clé privée (Nom commun, Organisation et Pays), cliquez Suivant , puis cliquez Sauvegarder sur la page de résumé de la création du certificat. Accédez à Clés et certificats de signature numérique et de déchiffrement XML encore.

- Notez le En série indiquez le numéro du certificat que vous souhaitez utiliser avec PagerDuty, car vous en aurez besoin ultérieurement, puis cliquez Exporter .

- Sélectionner Certificat uniquement et cliquez Suivant .

- Cliquez Exporter Enregistrez le fichier de certificat sur votre ordinateur, puis ouvrez-le dans un éditeur de texte brut.

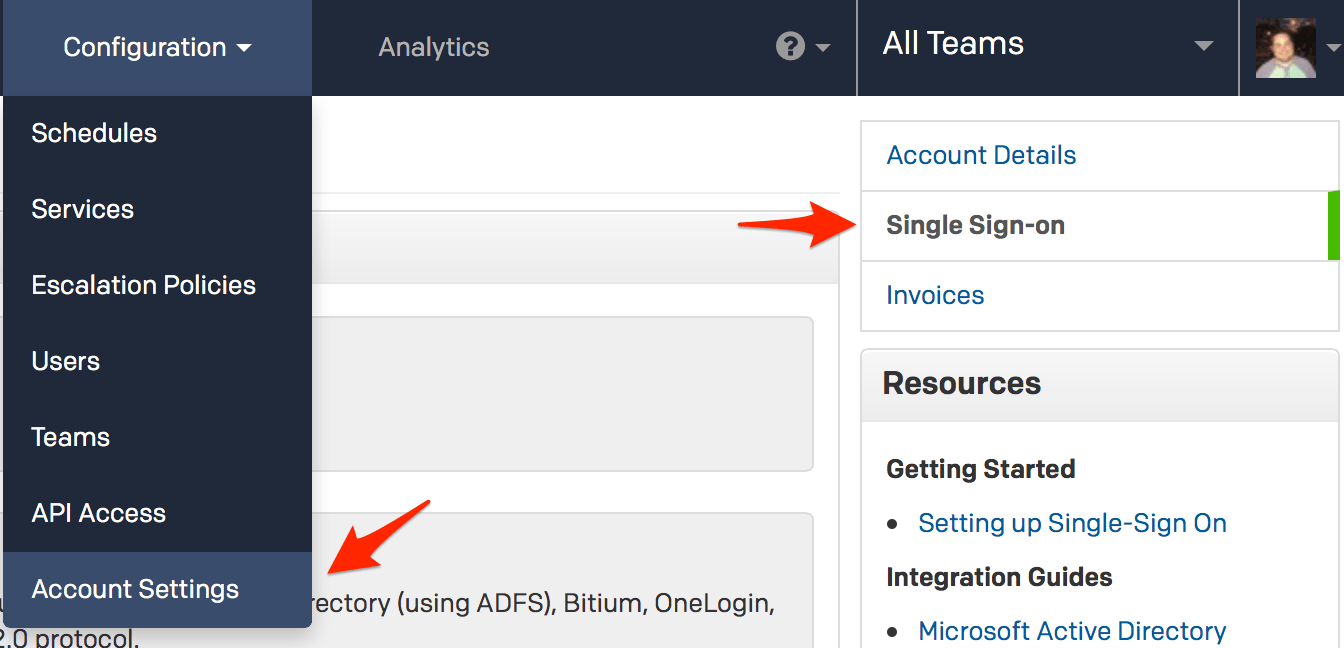

- Connectez-vous à votre compte PagerDuty dans un nouvel onglet ou une nouvelle fenêtre de votre navigateur, puis accédez à Configuration menu et sélectionner Paramètres du compte . Lorsque vous accédez à la page Détails du compte, cliquez sur Authentification unique dans la barre latérale à droite.

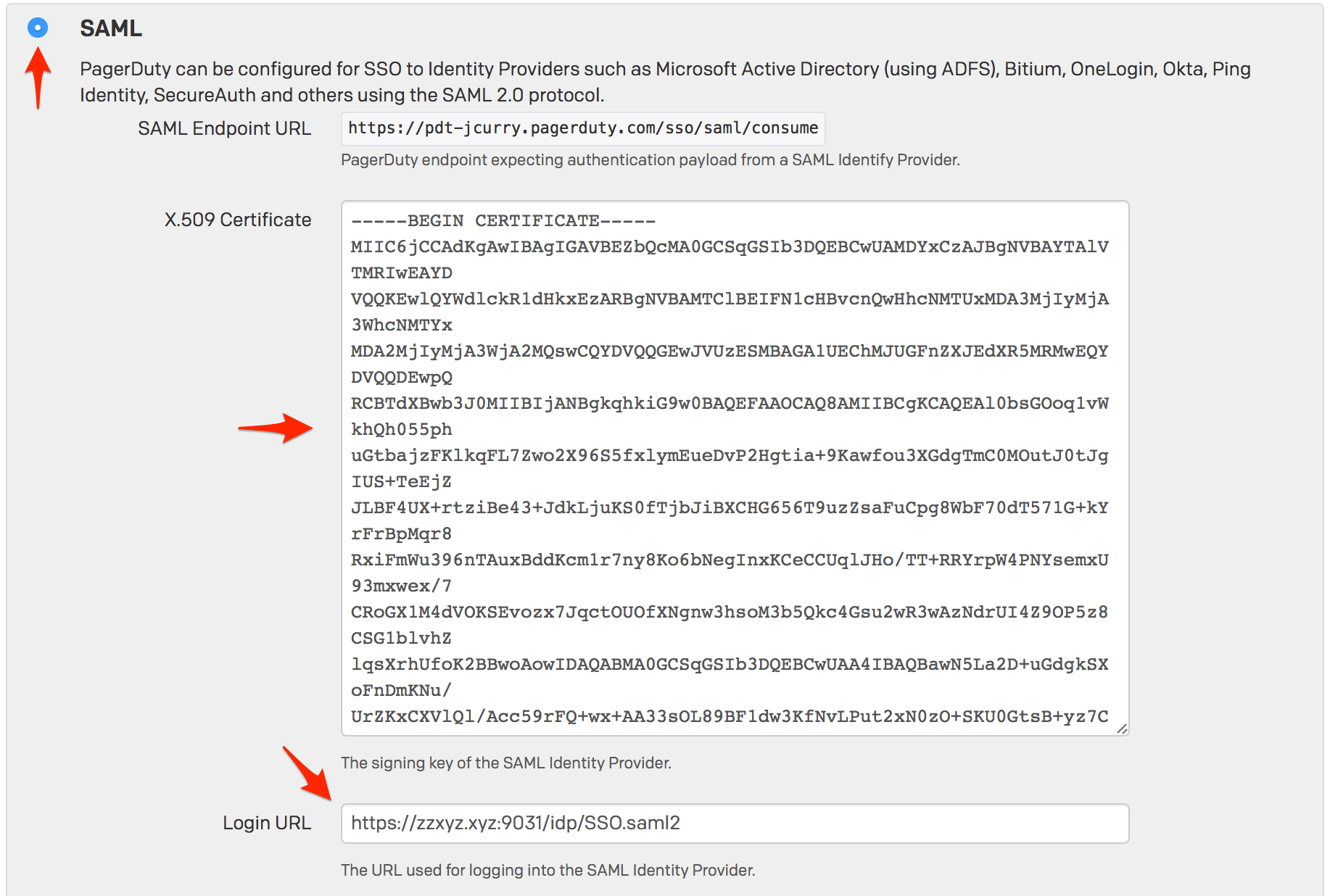

- Cliquez sur SAML Cochez la case pour configurer l'authentification unique dans PagerDuty. Copiez le contenu du fichier de certificat téléchargé à l'étape 6 et collez-le dans le champ prévu à cet effet. Certificat X.509 Saisissez ensuite le point de terminaison SAML de votre serveur PingFederate dans le champ. URL de connexion champ.

Le point de terminaison SAML par défaut de PingFederate est:

https:// VOTRE.SERVEUR.PINGFEDERATE /idp/SSO.saml2

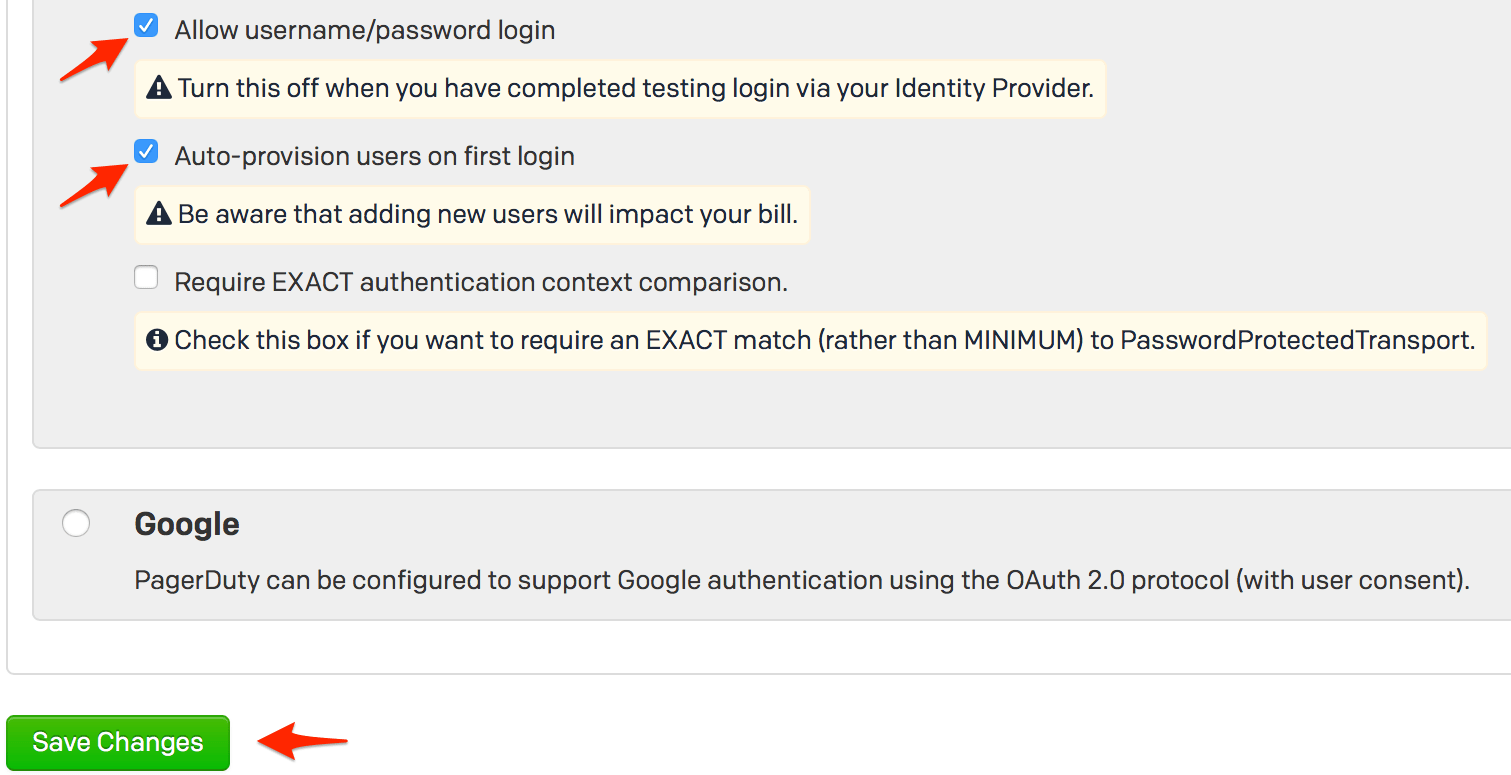

- Une fois que vous aurez suivi les étapes de ce guide et terminé vos tests, vous pourrez revenir sur cette page pour désactiver les connexions utilisateur par nom d'utilisateur et mot de passe.

Avec le provisionnement automatique activé, vous pouvez autoriser les utilisateurs de PingFederate à créer un compte PagerDuty sans intervention manuelle. Cependant, veuillez noter que l'ajout d'utilisateurs supplémentaires aura une incidence sur votre facturation si vous dépassez le nombre d'utilisateurs inclus dans votre forfait.

Cliquez Enregistrer les modifications lorsque vous aurez terminé sur cette page.

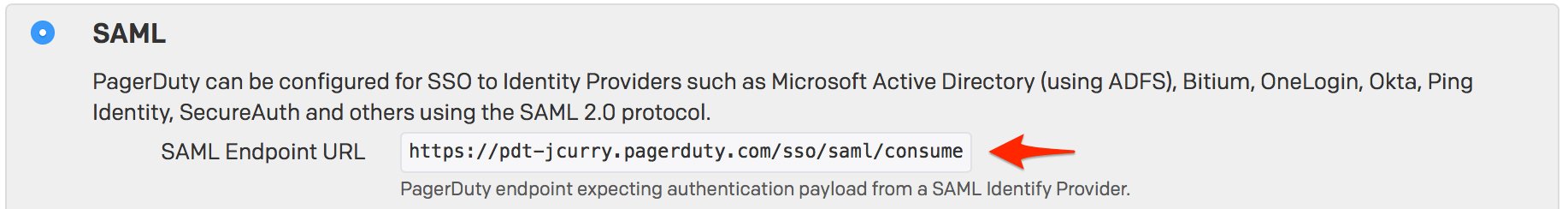

- Copiez le URL du point de terminaison SAML de PagerDuty.

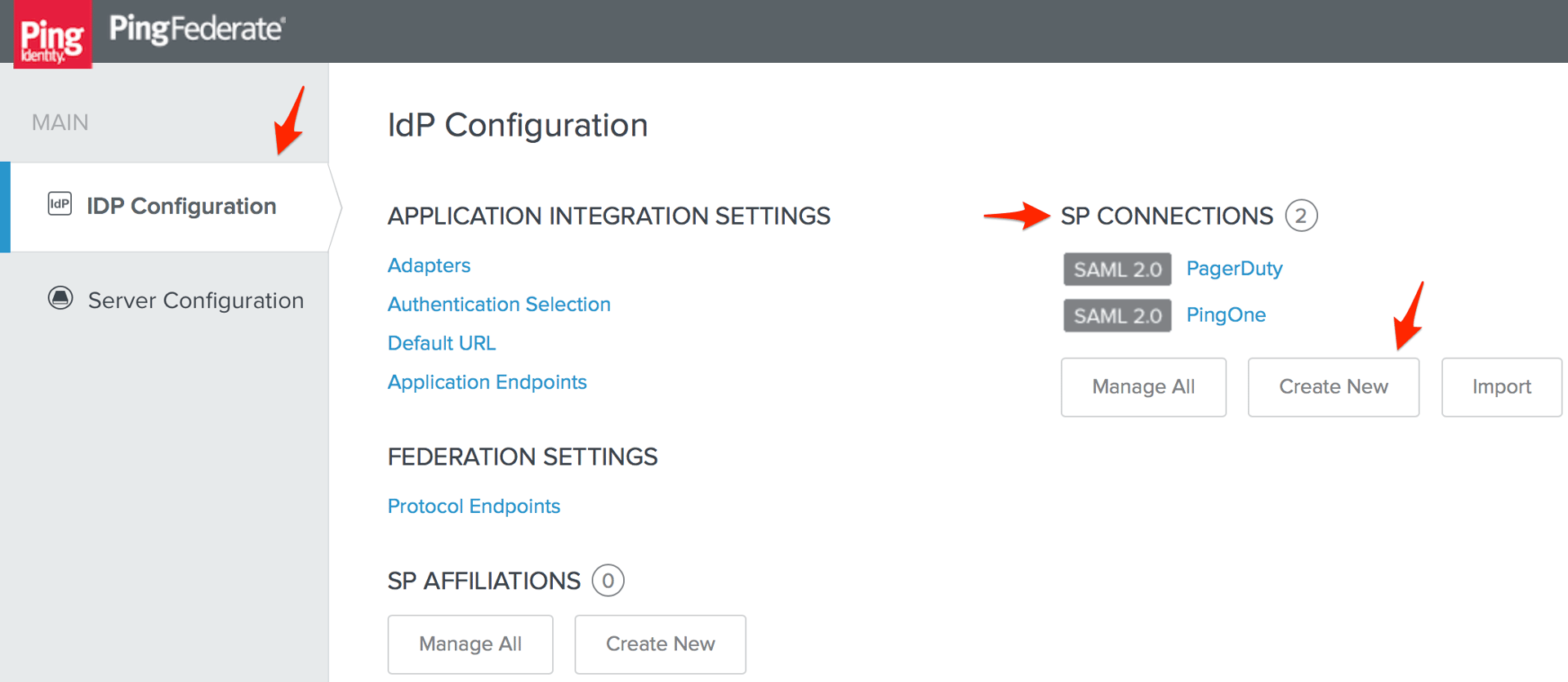

- Allez à Configuration du fournisseur d'identité page dans PingFederate, puis cliquez Créer un nouveau sous Connexions SP .

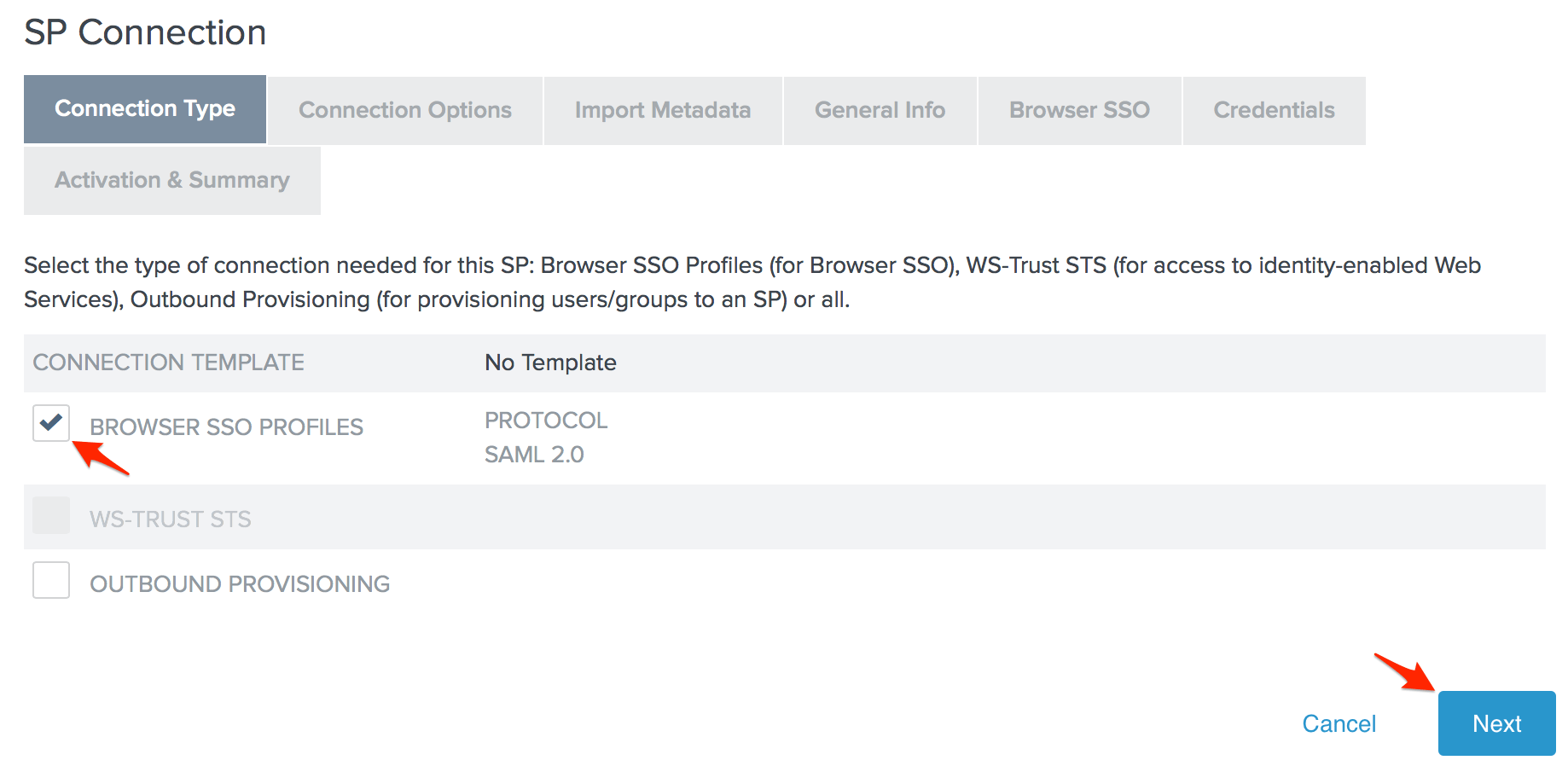

- Vérifiez le Profils SSO du navigateur sur la page Type de connexion, cliquez sur le modèle de connexion. Suivant .

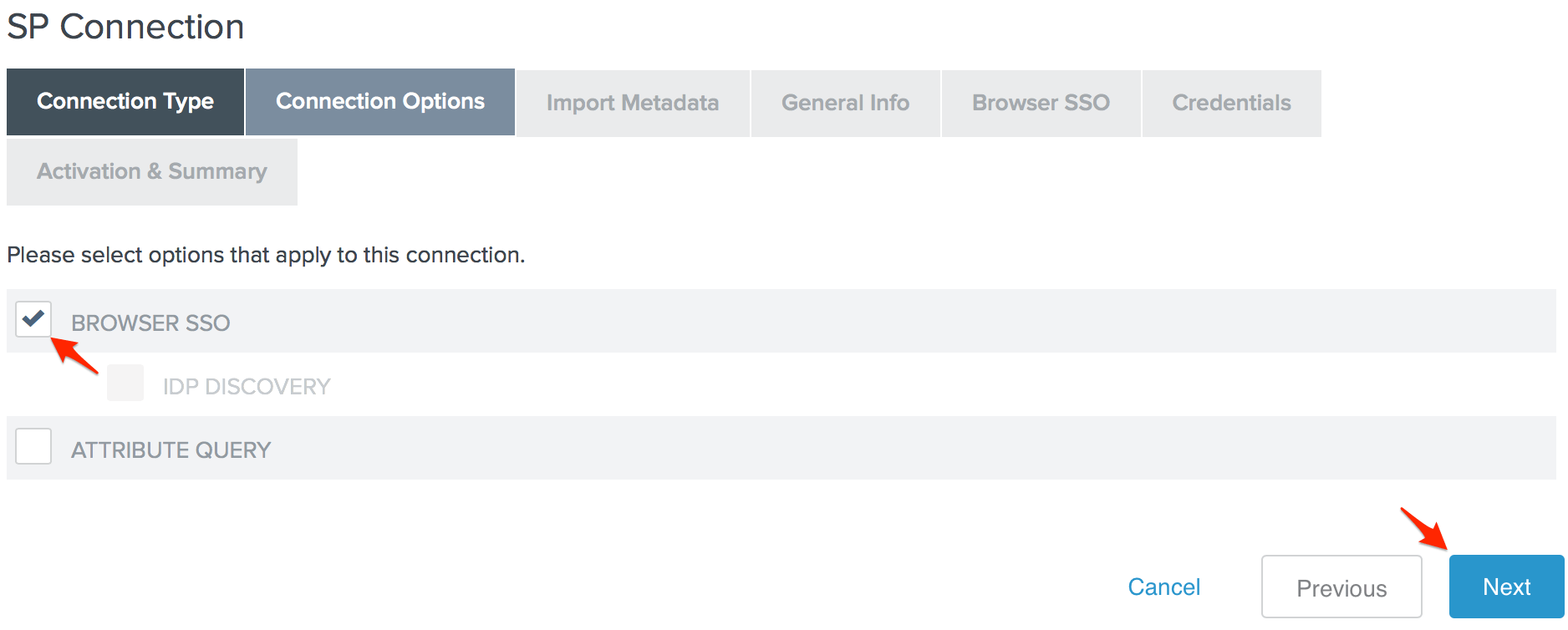

- Vérifiez le Authentification unique du navigateur sélectionnez l'option sur la page Options de connexion et cliquez Suivant .

- Aucune métadonnée n'est à importer sur la page Importer les métadonnées, cliquez donc Suivant pour passer cette étape.

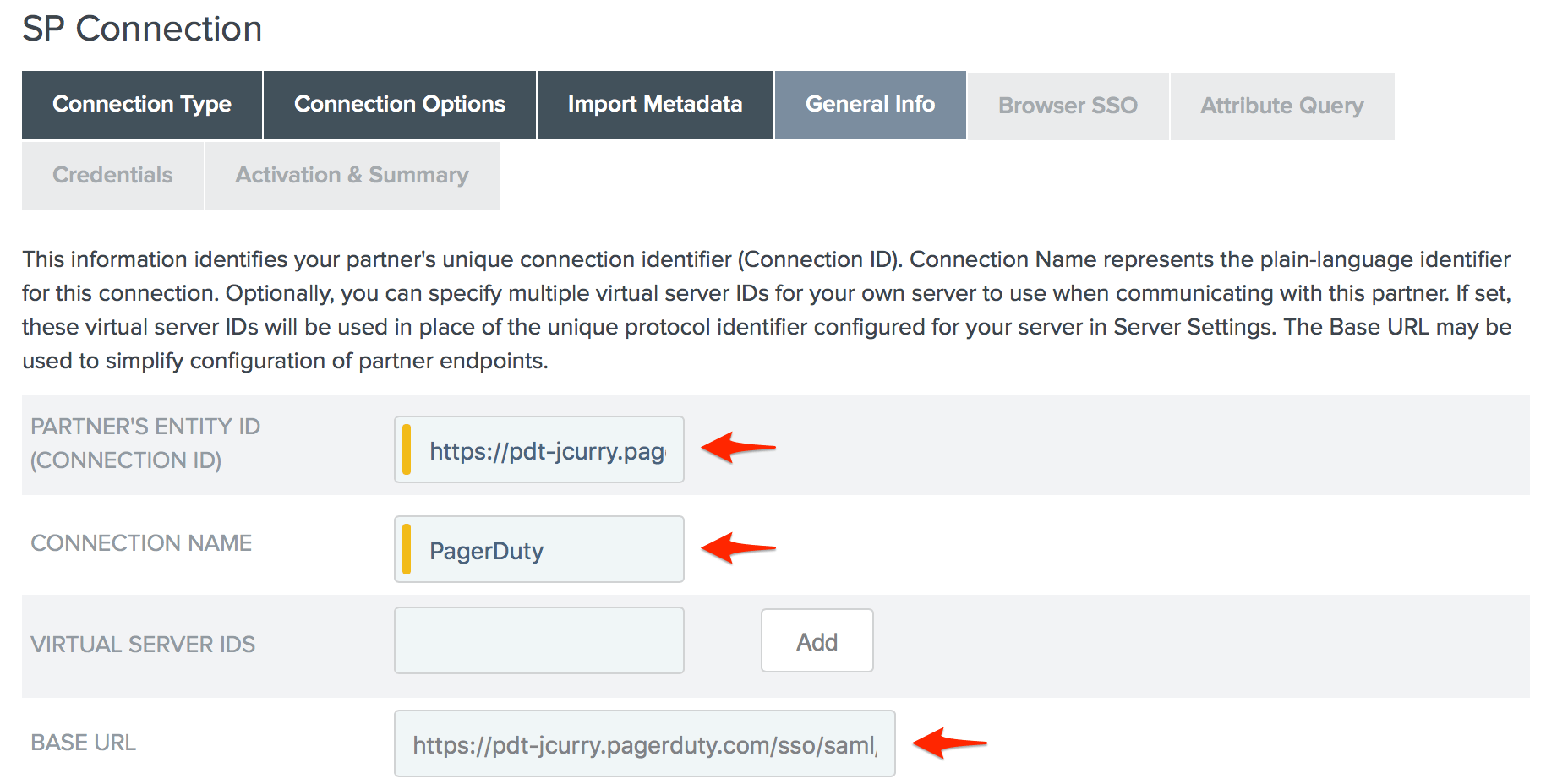

- Saisissez votre sous-domaine PagerDuty (y compris le https:// gestionnaire de protocole) dans le ID d'entité du partenaire (ID de connexion) champ souhaité Nom de la connexion , et collez l'URL du point de terminaison SAML que vous avez copiée depuis PagerDuty à l'étape 10 ci-dessus dans le URL de base champ, puis faites défiler vers le bas jusqu'en bas de la page et cliquez Suivant .

- Cliquez Configurer l'authentification unique du navigateur sur la page SSO du navigateur.

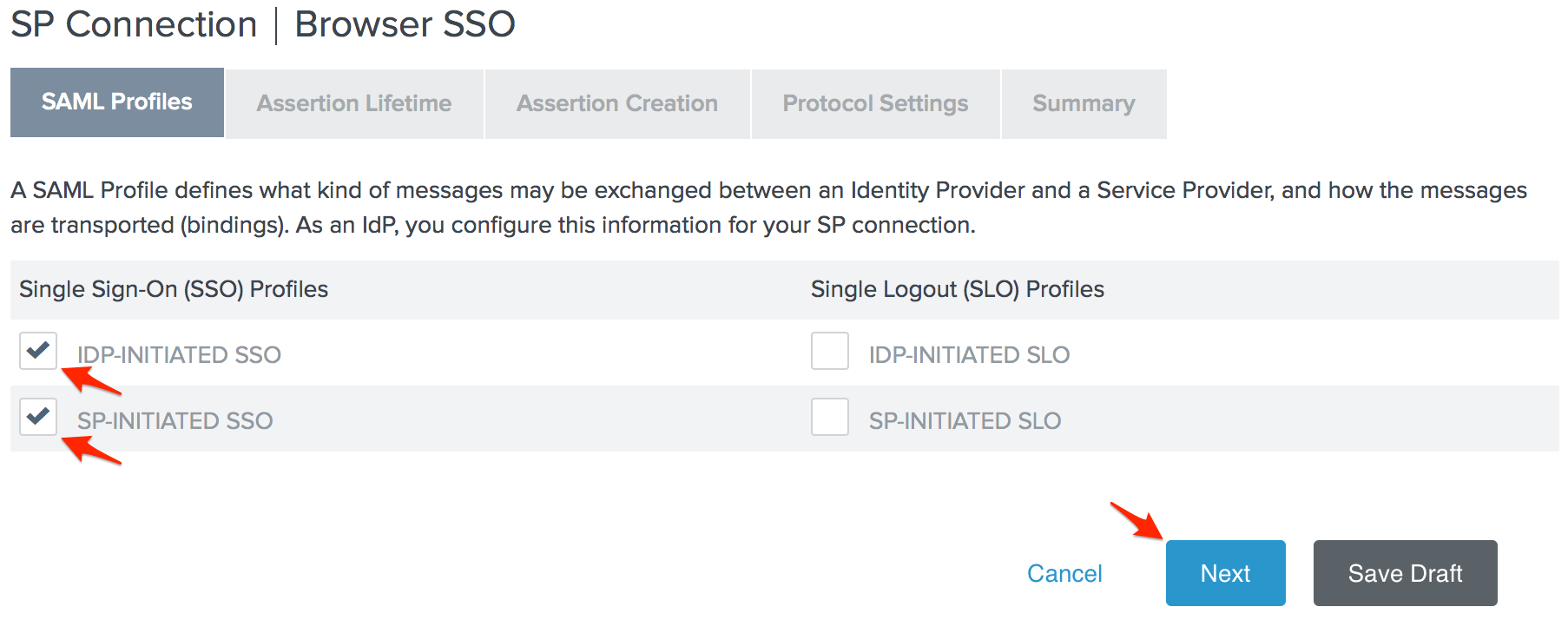

- Vérifiez le Authentification unique initiée par le fournisseur d'identité et Authentification unique initiée par le fournisseur de services options sur la page Profils SAML, puis cliquez Suivant .

- Saisissez votre souhait Durée de vie de l'assertion et cliquez Suivant .

- Cliquez Configurer la création d'assertions sur la page de création d'assertions.

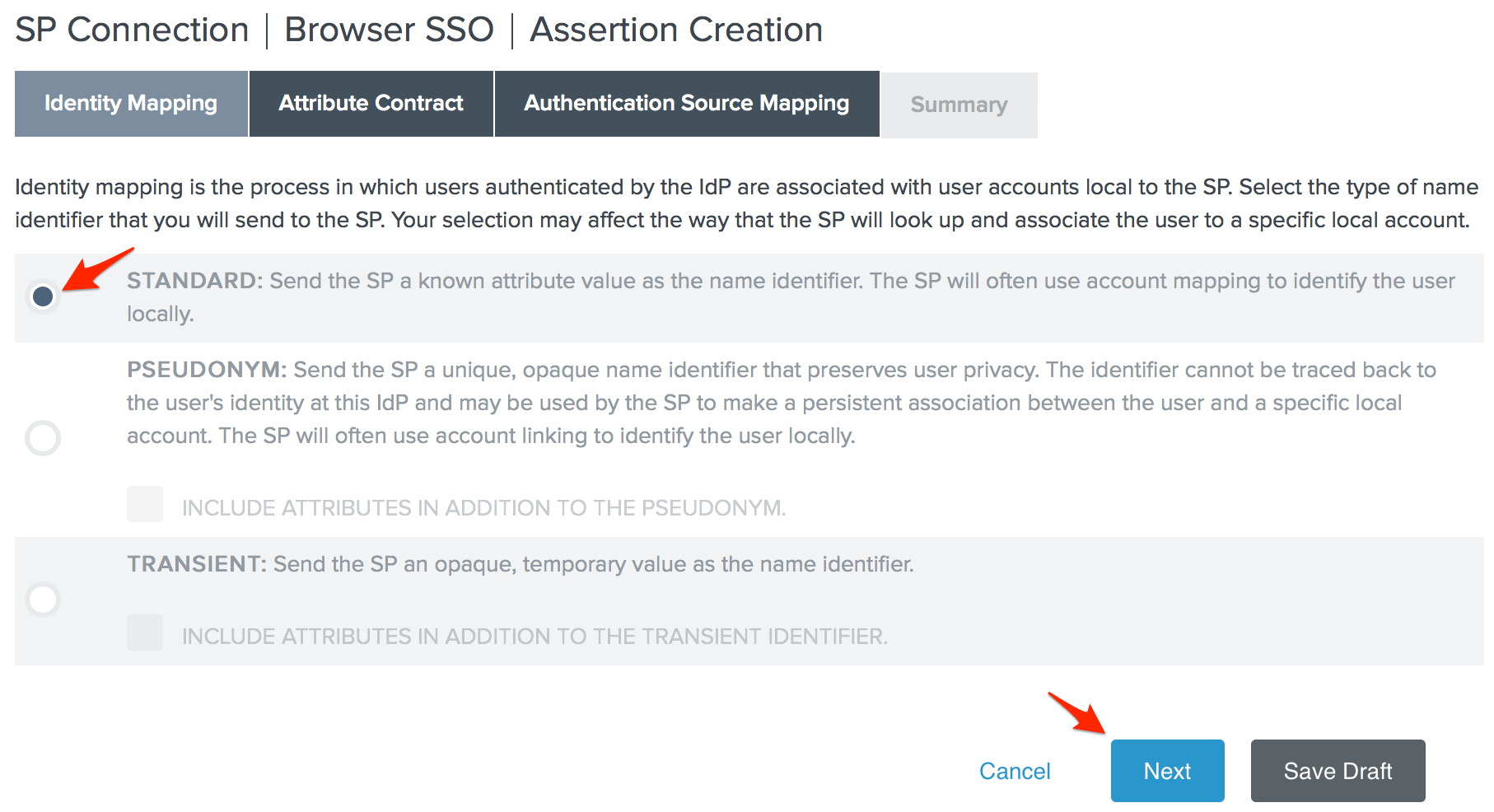

- Choisissez le Standard Option de mappage d'identité et cliquez Suivant .

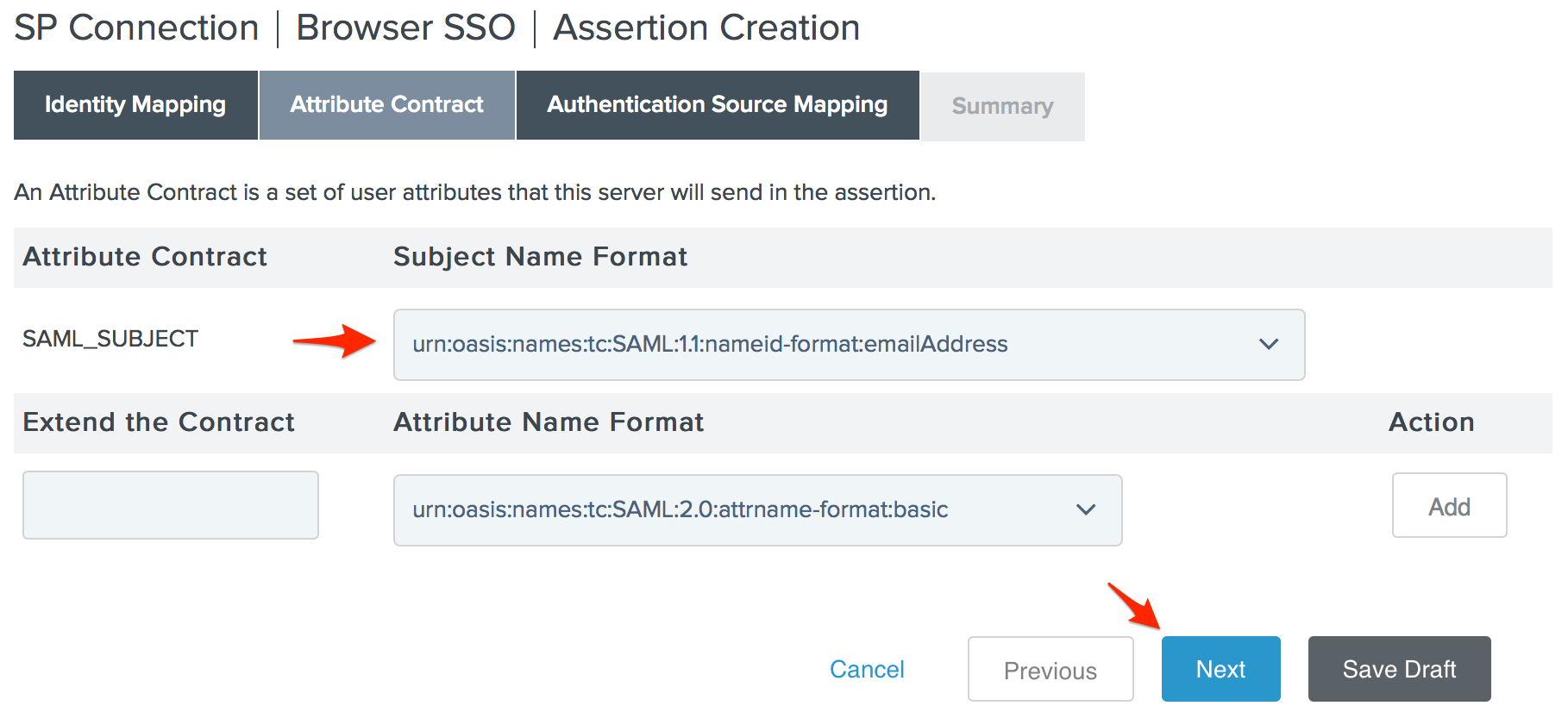

- Changez le Format du nom du sujet pour le SUJET SAML à

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, puis cliquez Suivant .

- Cliquez Instance d'adaptateur de mappage sur la page de mappage des sources d'authentification.

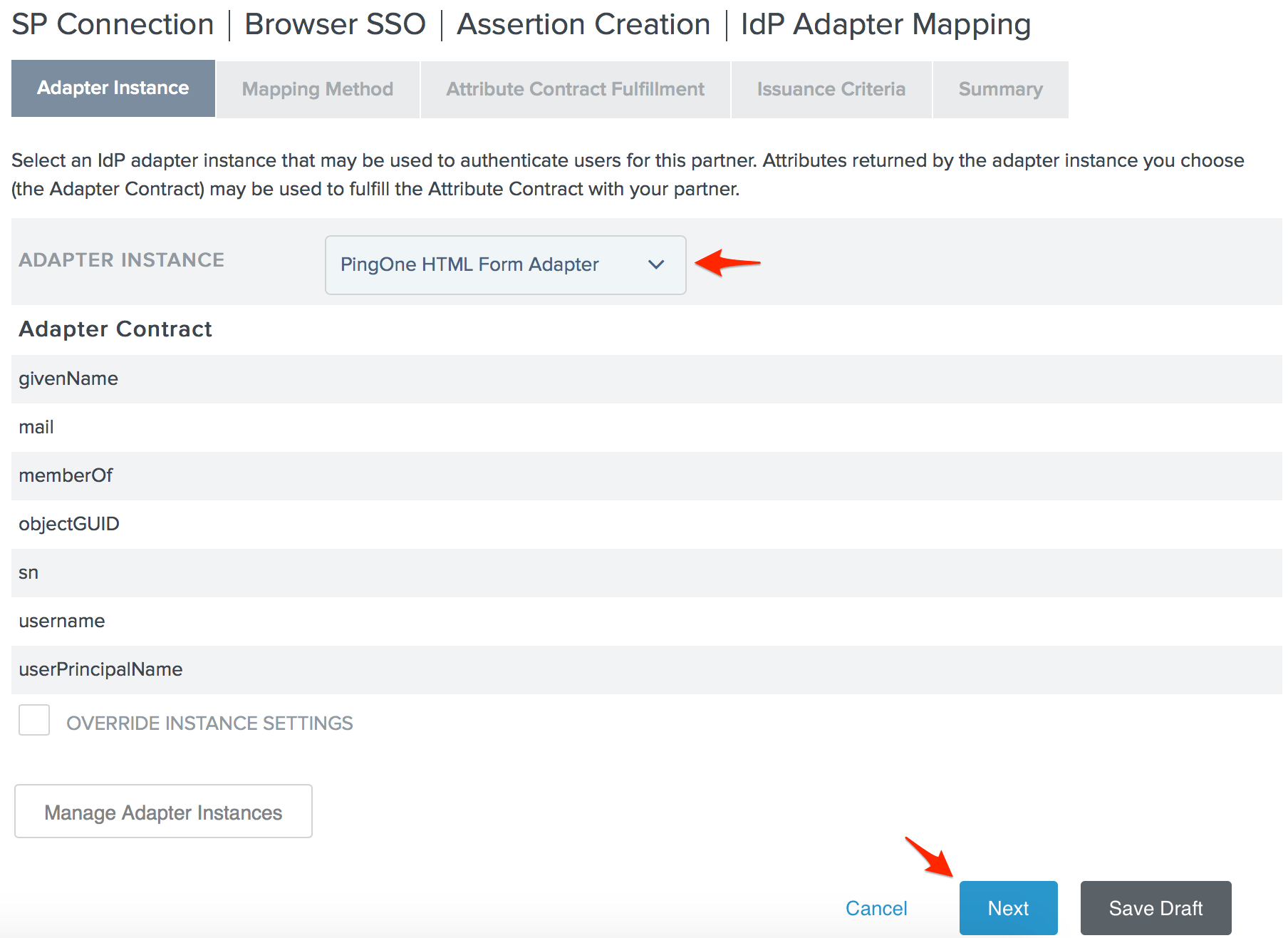

- Choisissez ce que vous souhaitez Instance d'adaptateur et cliquez Suivant Dans notre environnement, nous utilisons l'adaptateur de formulaire HTML PingOne, mais vous devez choisir l'adaptateur le plus adapté à votre environnement. PagerDuty exige uniquement que l'adaptateur choisi fournisse l'adresse e-mail de l'utilisateur.

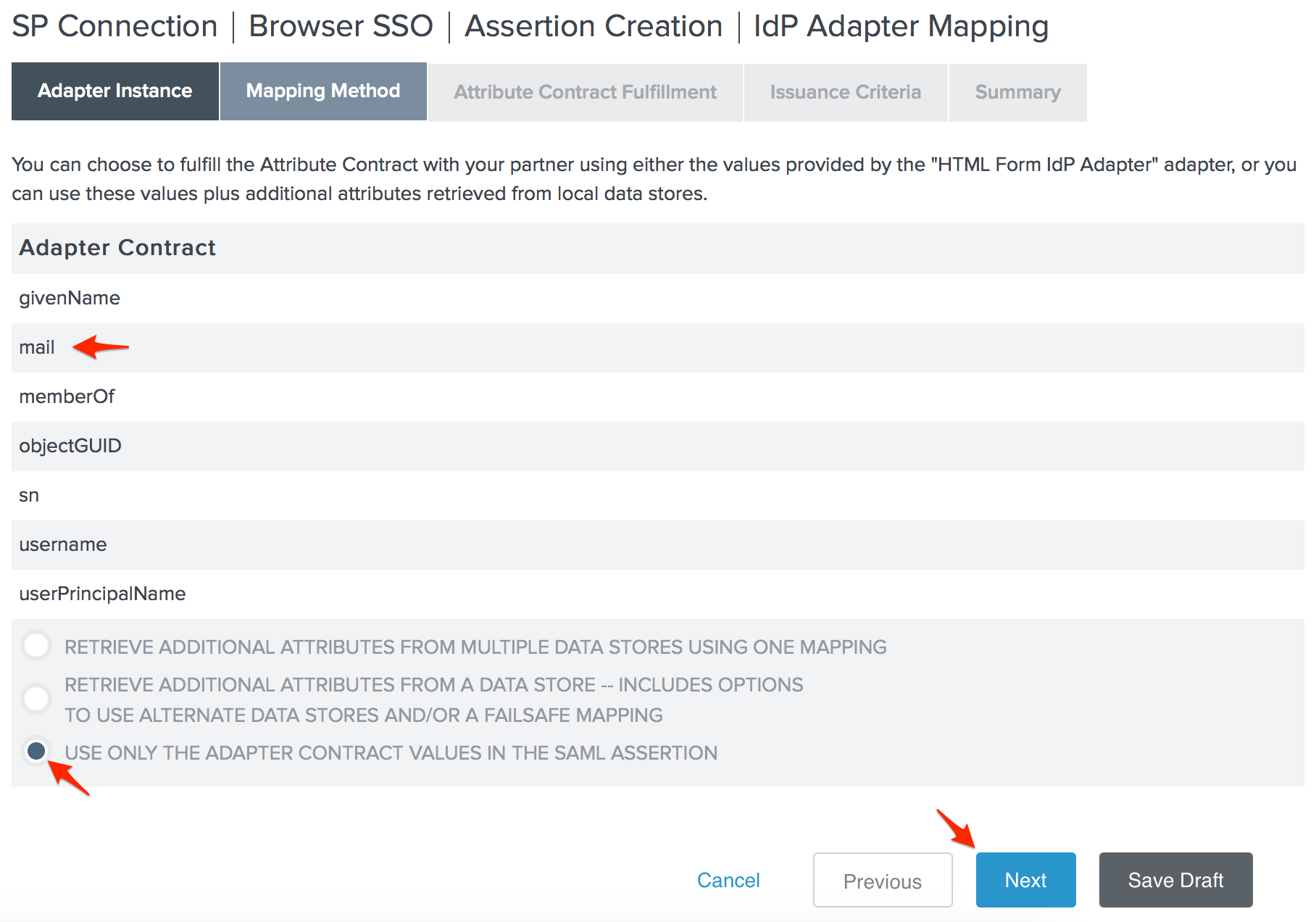

- L'adaptateur que nous avons choisi pour notre environnement fournit l'adresse e-mail de l'utilisateur, ce qui nous permet de sélectionner le Utilisez uniquement les valeurs du contrat d'adaptateur dans l'assertion SAML. option et cliquez Suivant .

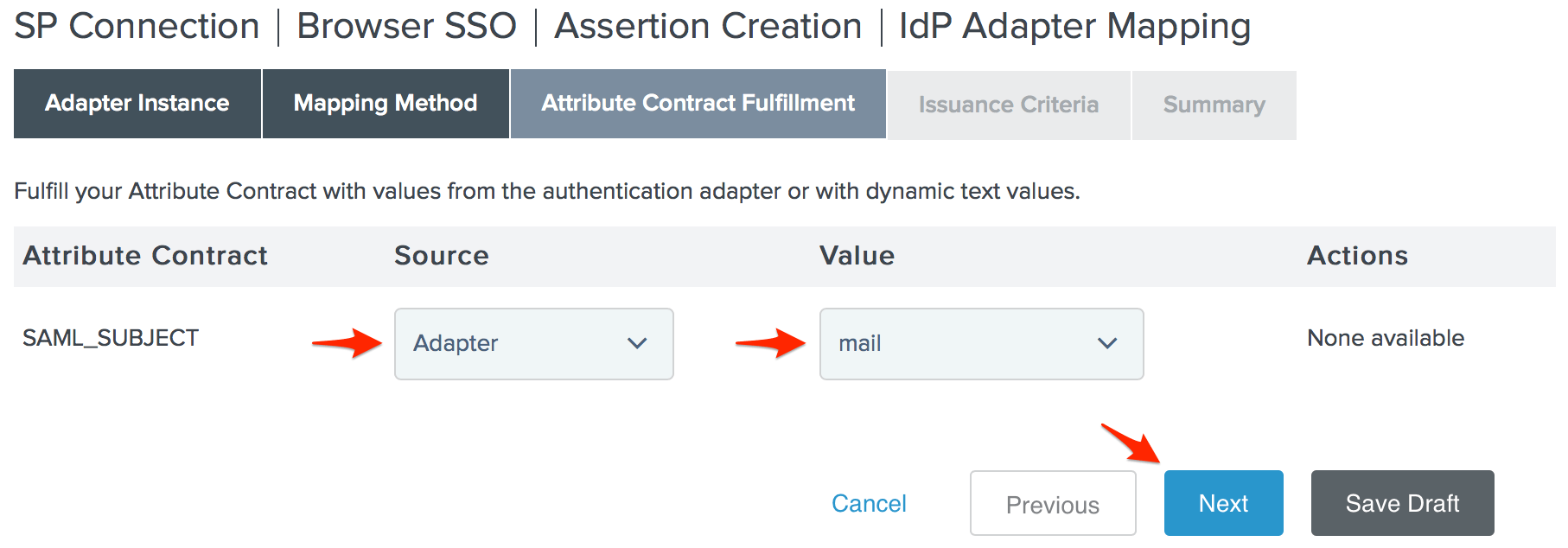

- Définissez votre SAML_SUBJECT Source à votre adaptateur et à son Valeur à l'adresse e-mail de l'utilisateur, puis cliquez Suivant .

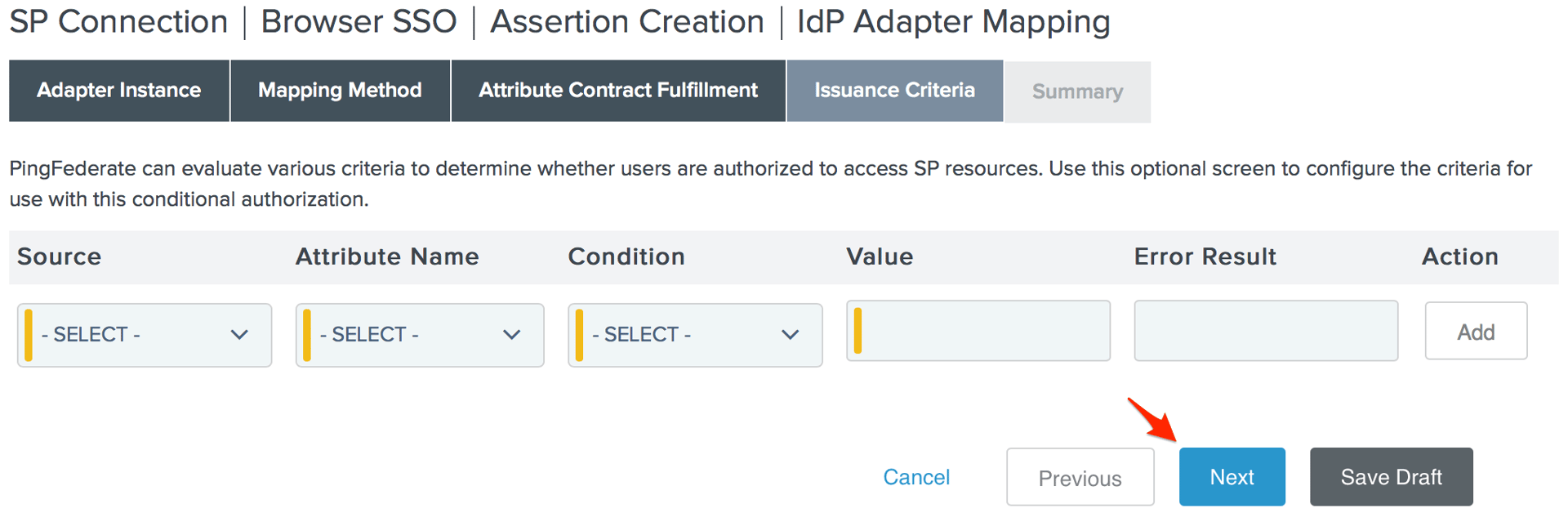

- Spécifiez les conditions d'autorisation souhaitées (le cas échéant) sur la page Critères d'émission, puis cliquez sur Suivant .

- Cliquez Fait sur la page récapitulative du mappage des adaptateurs.

- Cliquez Suivant sur la page de création d'assertions, cliquez Fait sur la page Résumé de la création d'assertions, puis cliquez Suivant sur la page de création d'assertions.

- Cliquez Configurer les paramètres du protocole sur la page Paramètres du protocole.

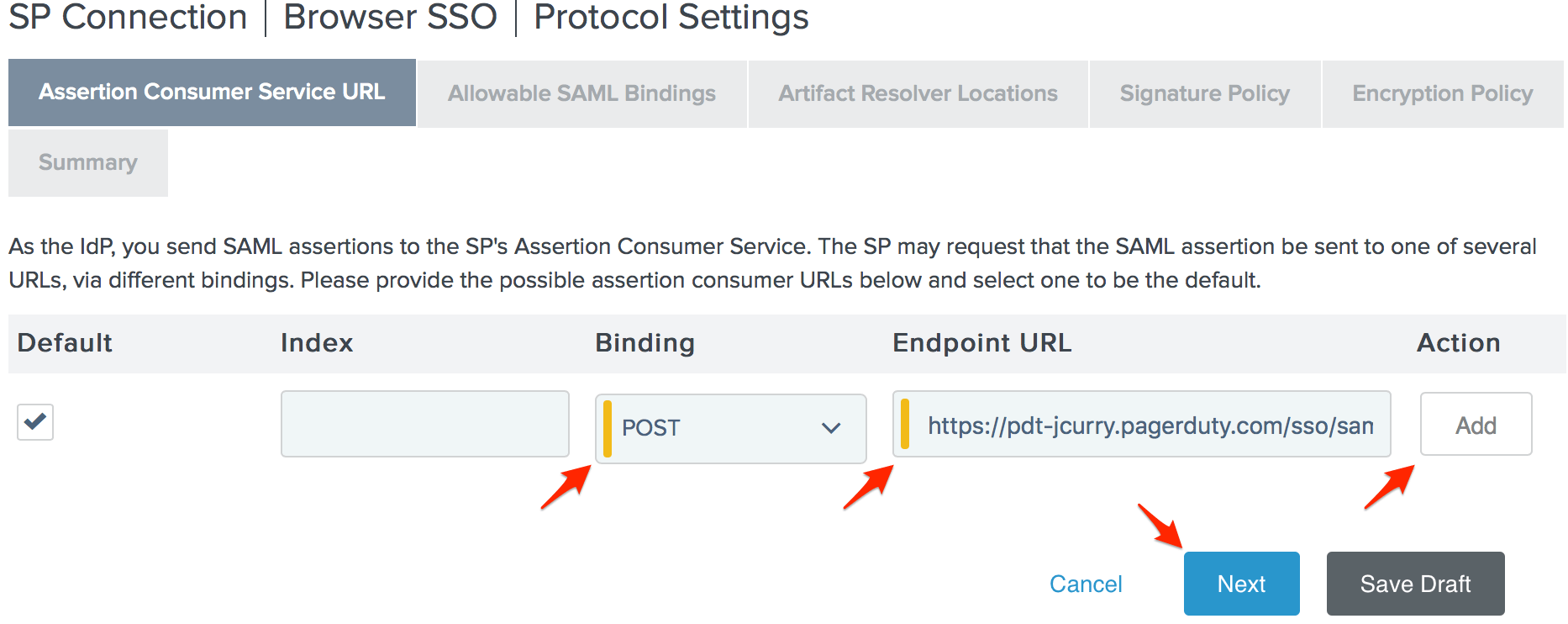

- Réglez le Obligatoire pour envoyer une requête POST et coller l'URL du point de terminaison SAML que vous avez copiée depuis PagerDuty à l'étape 10 dans le champ. URL du point de terminaison champ, puis cliquez Ajouter et Suivant .

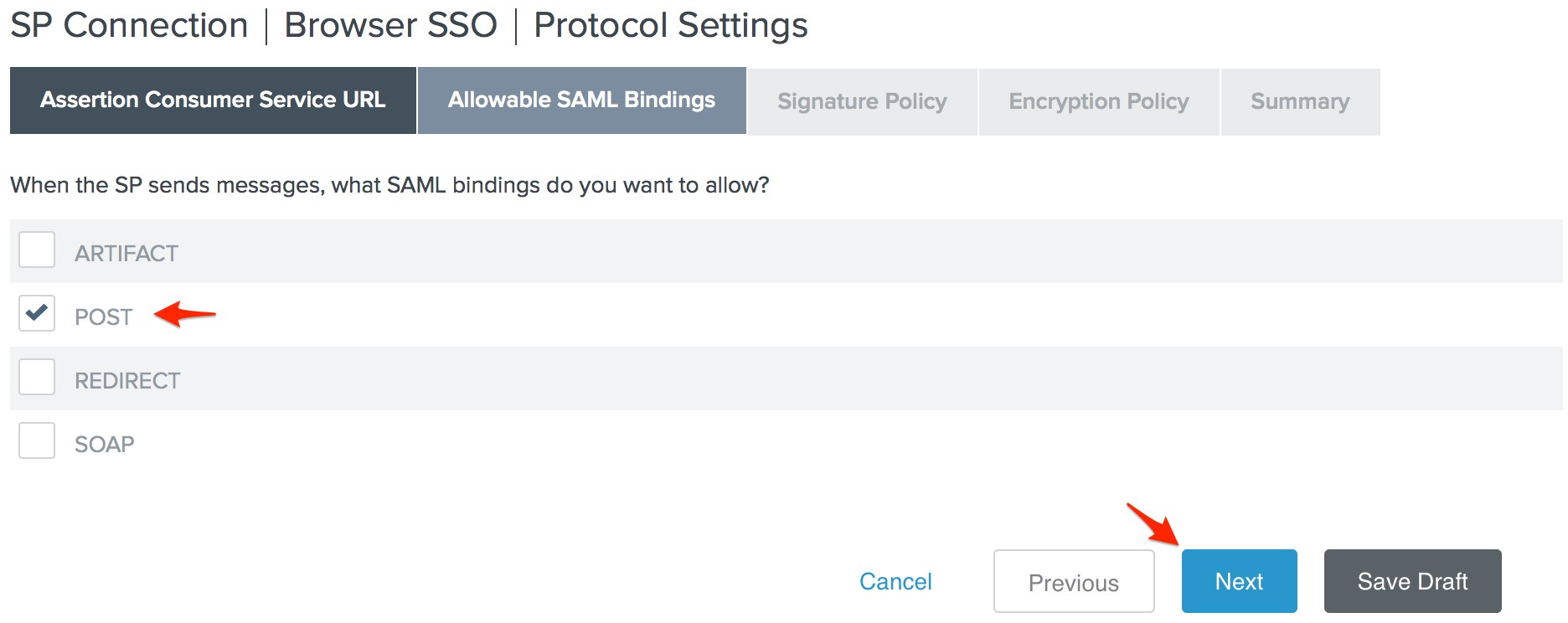

- Vérifier POSTE sur la page Liaisons SAML autorisées et cliquez Suivant .

- Cliquez Suivant sur la page Politique de signature, cliquez Suivant à nouveau sur la page Politique de chiffrement, puis cliquez Fait sur la page Résumé des paramètres du protocole.

- Cliquez Suivant sur la page Paramètres du protocole.

- Cliquez Fait sur la page Résumé de l'authentification unique du navigateur, puis cliquez Suivant sur la page SSO du navigateur.

- Cliquez Configurer les informations d'identification sur la page des identifiants.

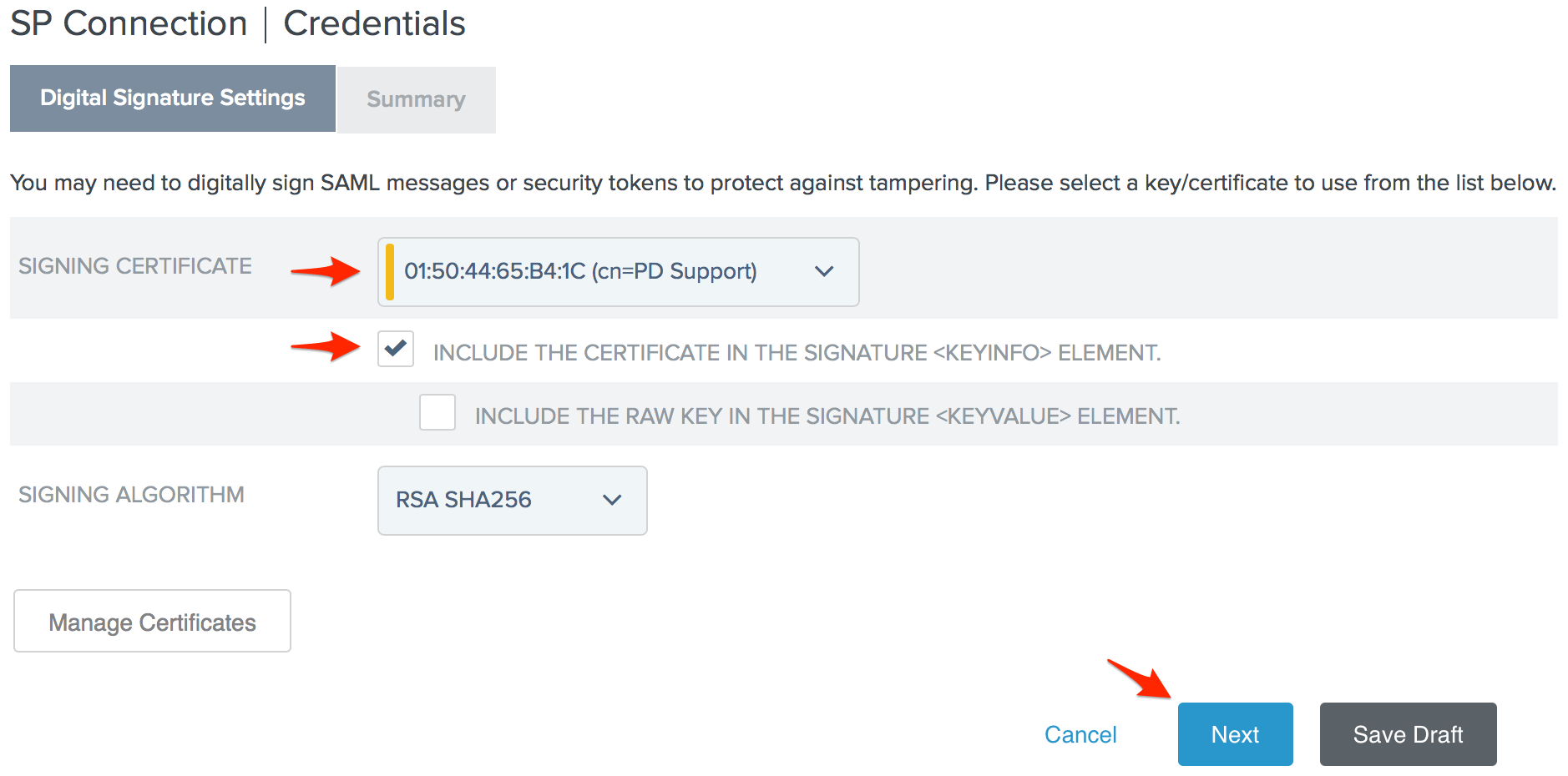

- Sélectionnez Certificat de signature que vous souhaitez utiliser avec PagerDuty. Le numéro de série que vous avez noté à l'étape 4 vous aidera à identifier le certificat approprié. Vérifiez Incluez le certificat dans la signature<keyinfo> élément et cliquez Suivant .

- Cliquez Fait sur la page Résumé des paramètres de signature numérique, puis cliquez Suivant sur la page des identifiants.

- Changez le État de la connexion à Actif Sur la page Activation et résumé, faites défiler vers le bas jusqu'en bas de la page et cliquez sur Sauvegarder .

- C'est terminé ! Vous devriez maintenant pouvoir vous connecter à PagerDuty via PingFederate.

FAQ

Mon serveur PingFederate doit-il être accessible publiquement pour que mes utilisateurs puissent se connecter à PagerDuty?

PagerDuty n'a pas besoin d'accéder à votre serveur PingFederate. Cependant, vos utilisateurs doivent pouvoir y accéder pour se connecter à PagerDuty en dehors du bureau. Pour cela, vous pouvez leur fournir un VPN ou un proxy auquel ils devront se connecter avant d'accéder au site web ou à l'application mobile PagerDuty . Notez que la mise en liste blanche d'adresses IP n'est probablement pas une solution viable, car les utilisateurs de notre application mobile ont des adresses IP imprévisibles lorsqu'ils sont connectés aux réseaux cellulaires.

Le propriétaire du compte peut-il se connecter sans SSO si l'authentification par nom d'utilisateur et mot de passe est désactivée ?

Même si l'authentification par nom d'utilisateur et mot de passe est désactivée pour les utilisateurs, le propriétaire du compte pourra toujours se connecter avec son nom d'utilisateur et son mot de passe comme solution de secours si vous devez modifier la configuration SSO ou la désactiver complètement.

Pourquoi l'option d'authentification unique n'apparaît-elle pas dans les paramètres du compte ?

L'authentification unique (SSO) est uniquement disponible pour les comptes sur notre plateforme actuelle. Formules Standard ou Entreprise . S'il te plaît Contactez notre équipe commerciale si vous souhaitez passer à un forfait supérieur.

Prêt à commencer ?

Essayez gratuitement n'importe quel produit sur Operations Cloud .

Aucune carte de crédit requise.