- PagerDuty /

- Intégrations /

- Guide d'intégration Splunk

Guide d'intégration Splunk

Avantages de Splunk + PagerDuty

- Envoyez des données d'événements richement formatées depuis Splunk vers PagerDuty, ce qui vous permettra de mobiliser les bonnes personnes, d'accélérer la résolution des problèmes et d'améliorer l'apprentissage.

- Envoyez des charges utiles personnalisées à PagerDuty, permettant ainsi des alertes et une analyse plus robustes.

- Créez des incidents de haute et de basse urgence en fonction de la gravité de l'événement à partir de la charge utile de l'événement Splunk.

Comment ça marche

- Cette intégration utilise les webhooks natifs de Splunk pour envoyer des événements à PagerDuty.

- Les événements provenant de Splunk déclencheront un nouvel incident sur le PagerDuty correspondant. service , ou groupe comme alertes dans un incident existant.

Exigences

- Dans Splunk Cette intégration prend en charge Splunk Enterprise et Cloud. À partir de la version 4, des autorisations supplémentaires sont requises par Splunk. Tout utilisateur Splunk qui a besoin de pouvoir enregistrer des recherches Splunk sous forme d'alertes envoyant des événements à PagerDuty doit se voir attribuer le rôle list_storage_passwords ( documentation officielle ).

- Dans PagerDuty Cette intégration nécessite un rôle de gestionnaire ou supérieur pour être configurée. Si vous ne savez pas quel rôle vous possédez ou si vous devez ajuster vos autorisations, consultez nos sections sur Vérification de votre rôle d'utilisateur ou Modification des rôles des utilisateurs.

Présentation de l'intégration

Dans PagerDuty

Il existe deux façons d'intégrer PagerDuty: via routage global des événements ou directement par l'intermédiaire d'un intégration sur un service PagerDuty L'intégration avec le routage global des événements peut s'avérer avantageuse si vous souhaitez créer différentes règles de routage en fonction des événements provenant de l'outil intégré. L'intégration directe avec un service PagerDuty peut être avantageuse si vous n'avez pas besoin d'acheminer les alertes de l'outil intégré vers différents destinataires en fonction de la charge utile de l'événement.

Intégration avec le routage d'événements global

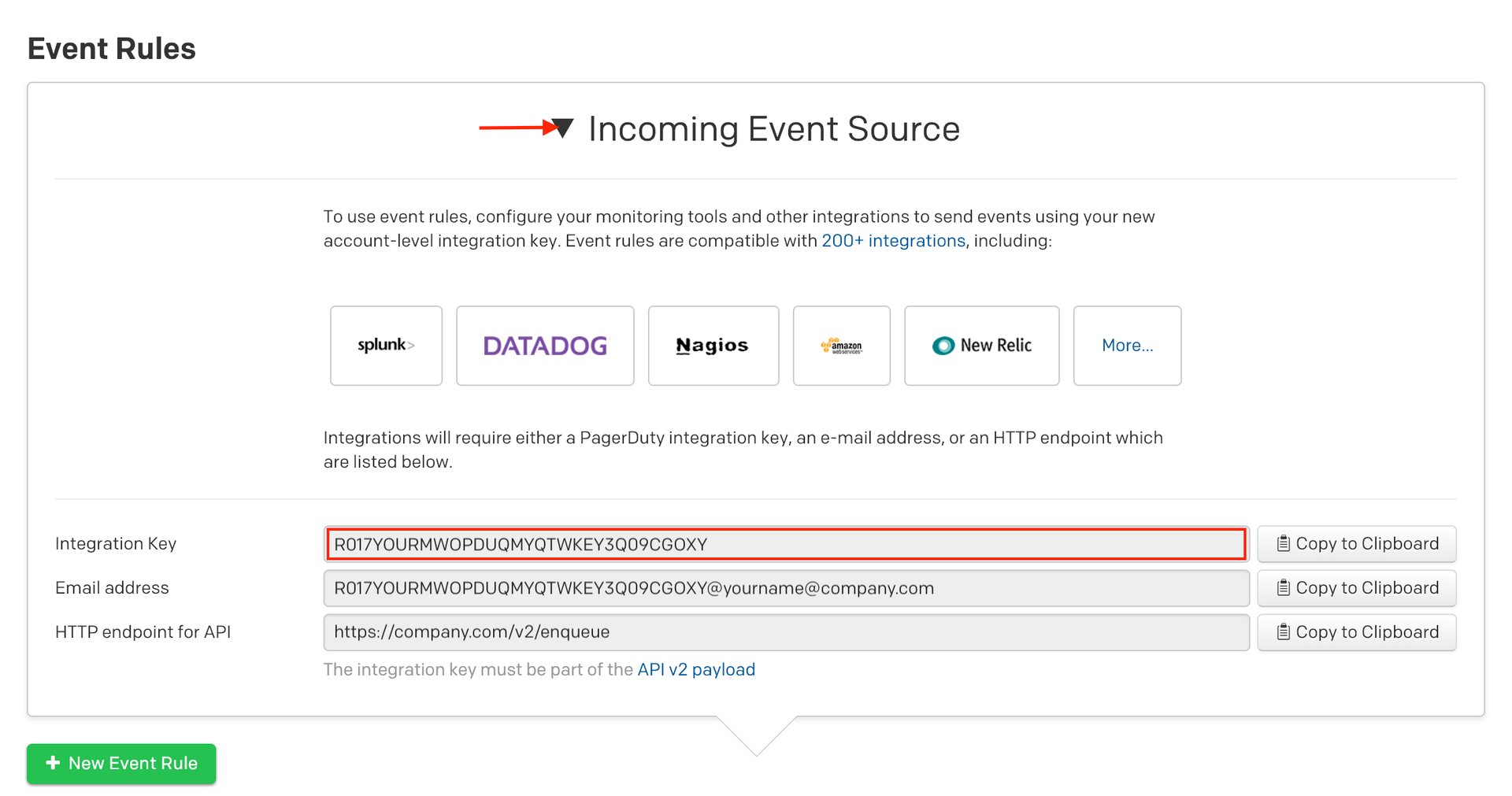

- De la part de Menu Automatisation, sélectionnez Règles de l'événement et cliquez sur votre Ensemble de règles globales par défaut.

- Sur l'écran Règles de l'événement, copiez votre Clé d'intégration.

- Une fois que vous avez votre clé d'intégration, le URL d'intégration sera:

https://events.pagerduty.com/x-ere/[VOTRE_CLÉ_D'INTÉGRATION_ICI]

Vous pouvez maintenant passer à la suite Dans Splunk section ci-dessous.

Intégration avec un service PagerDuty

- De la part de Menu Services, sélectionnez Répertoire des services.

- Si vous ajoutez votre intégration à un service existant Cliquez sur le nom du service auquel vous souhaitez ajouter l'intégration. Sélectionnez ensuite le Onglet Intégrations et cliquez sur Ajouter une nouvelle intégration.

Si vous créez un nouveau service pour votre intégration, veuillez consulter notre documentation dans la section Configuration des services et des intégrations et suivez les étapes décrites dans le Créer une nouvelle section de service. - Sélectionnez Splunk dans la liste Type d'intégration menu.

- Cliquez Ajouter un service ou Ajouter une intégration Pour enregistrer votre nouvelle intégration, vous serez redirigé vers l'onglet Intégrations de votre service.

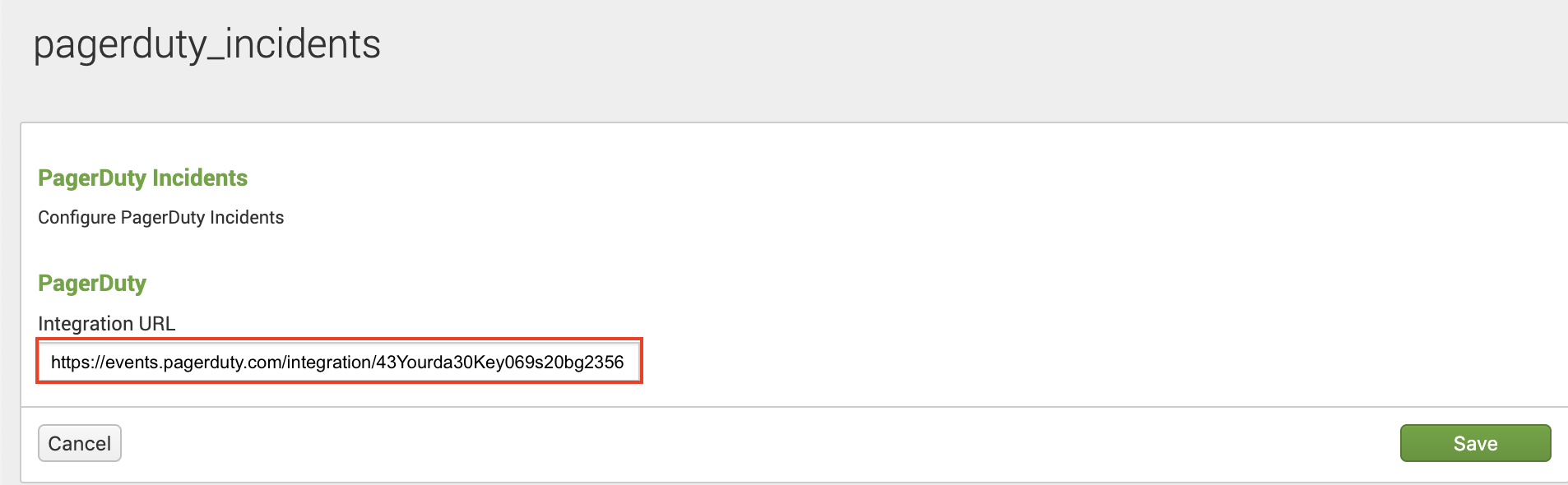

- Trouvez votre intégration dans la liste et cliquez sur ∨ à droite. Copiez le URL d'intégration et conservez-le dans un endroit sûr pour une utilisation ultérieure.

Dans Splunk

- Cliquez sur + dans le menu de gauche pour télécharger l'application PagerDuty Incidents depuis Splunkbase.

- Recherchez le Application PagerDuty pour Splunk, puis cliquez Installer.

- Une fois l'application PagerDuty installée, accédez à Paramètres menu et choisissez Actions d'alerte .

- Vérifiez que l'état de l'application PagerDuty est Activé puis cliquez Configurer PagerDuty sur la droite.

- Collez le URL d'intégration (générée dans le Dans la section PagerDuty ci-dessus), veuillez saisir votre service PagerDuty dans le champ prévu à cet effet.

- Lancez la recherche dans Splunk pour laquelle vous souhaitez créer une alerte. Nous vous recommandons de tester en recherchant les tentatives de connexion infructueuses dans les journaux internes de Splunk :

index=_internal component=UiAuth action=login status=failure - Cliquez sur Dans le menu déroulant « Enregistrer sous » à droite, sélectionnez Alerte .

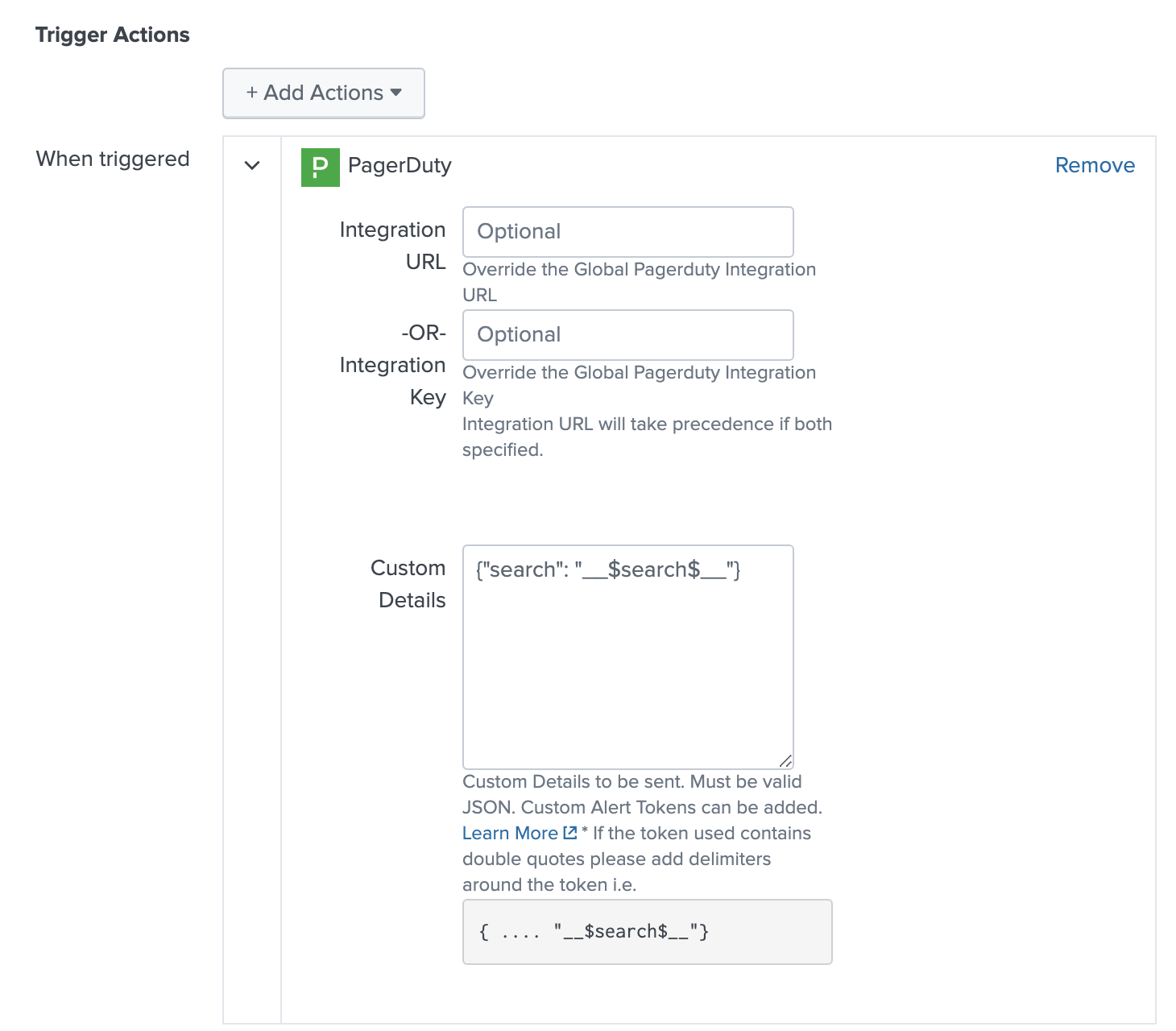

- Ajoutez un titre à la nouvelle alerte, spécifiez les conditions de déclenchement et ajoutez une action de déclenchement. Sélectionnez PagerDuty comme type d'action et cliquez sur Enregistrer. Par défaut, une notification sera envoyée à l'URL d'intégration définie lors de la configuration de l'application PagerDuty (étape 5 ci-dessus). Le titre sera utilisé comme titre de l'incident dans PagerDuty.

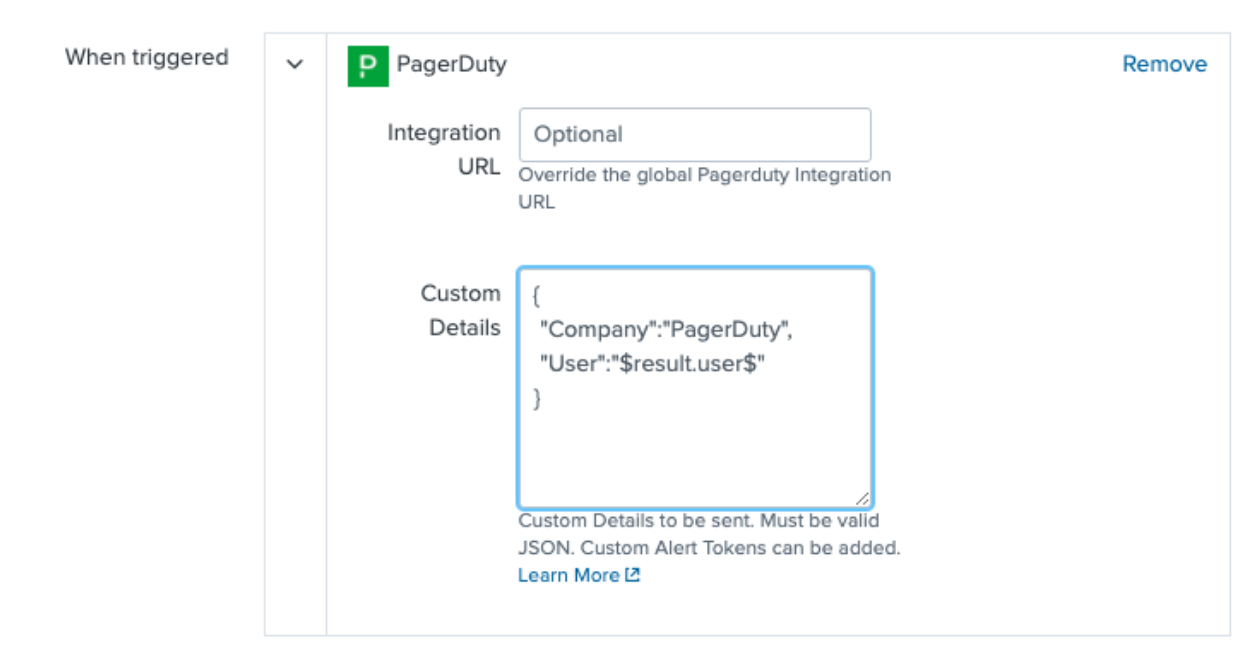

- Pour activer la recherche dans les alertes Splunk, saisissez ce qui suit dans le champ : Détails personnalisés champ:

- Vous pouvez ajouter des détails personnalisés supplémentaires en fonction de votre cas d'utilisation. Ces détails permettent aux utilisateurs d'astreinte de disposer de plus d'informations pour résoudre les problèmes liés à une alerte. Sur l'écran d'incident PagerDuty , accédez à Détails section et saisissez vos informations personnalisées dans le Détails personnalisés champ pour les informations envoyées. Note : Ceci doit être au format JSON valide.

Testez votre intégration

Nous vous recommandons de tester votre intégration avec une recherche simple et facile à manipuler, comme celle mentionnée ci-dessus :

index=_internal component=UiAuth action=login status=failure

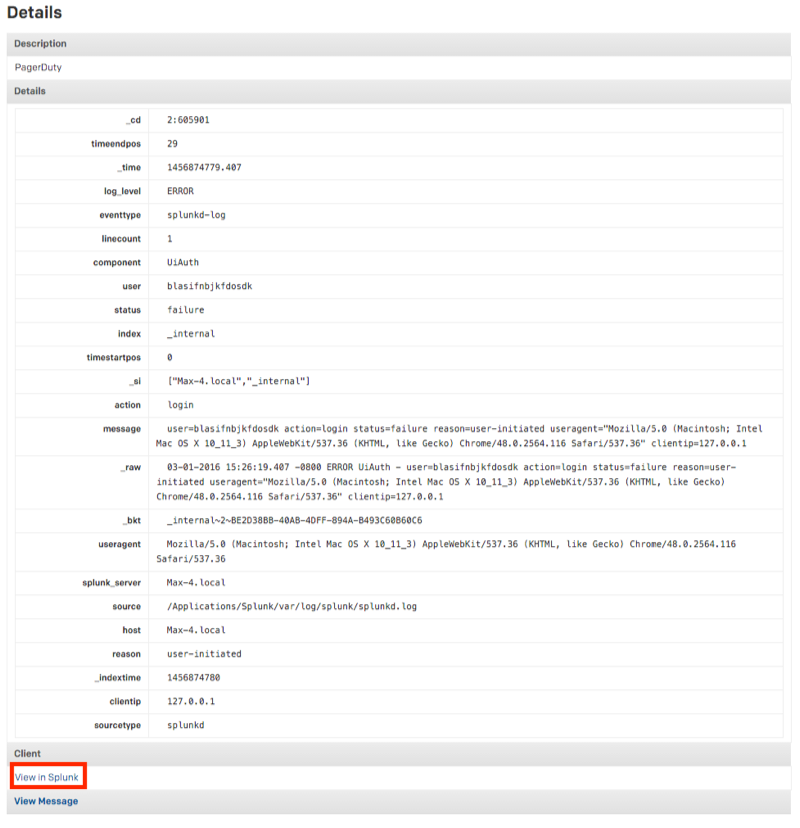

Cela produira des résultats à chaque tentative de connexion infructueuse et est facile à reproduire. Configurez votre recherche pour qu'elle s'exécute selon une planification ou en temps réel, et définissez un seuil bas (par exemple, « Nombre de résultats supérieur à 0 »). Ouvrez Splunk dans un autre navigateur ou dans une fenêtre de navigation privée et effectuez plusieurs tentatives de connexion infructueuses. Peu de temps après, un nouvel incident PagerDuty devrait apparaître.

Cliquer sur les détails de l'incident vous fournira une analyse de l'alerte et un lien vous permettant de consulter la recherche dans Splunk.

Création d'un déclencheur personnalisé - Splunk Enterprise uniquement

Nous allons créer un détail personnalisé pour accompagner la même recherche simple mentionnée ci-dessus :

index=_internal component=UiAuth action=login status=failure

En complément de l'étape 9, nous devrons remplir le Détails personnalisés section dans l'action de déclenchement PagerDuty . Comme indiqué précédemment, il doit s'agir d'un JSON valide ; voici un exemple :

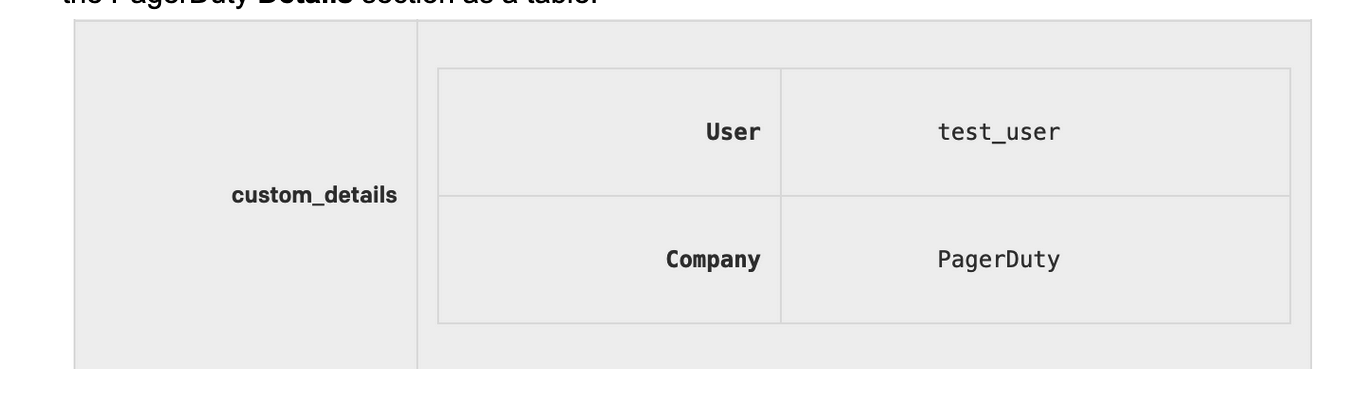

Jeton d'alerte client et être utilisé, vous pouvez en apprendre davantage ici Les alertes JSON valides apparaîtront dans PagerDuty . Détails section sous forme de tableau :

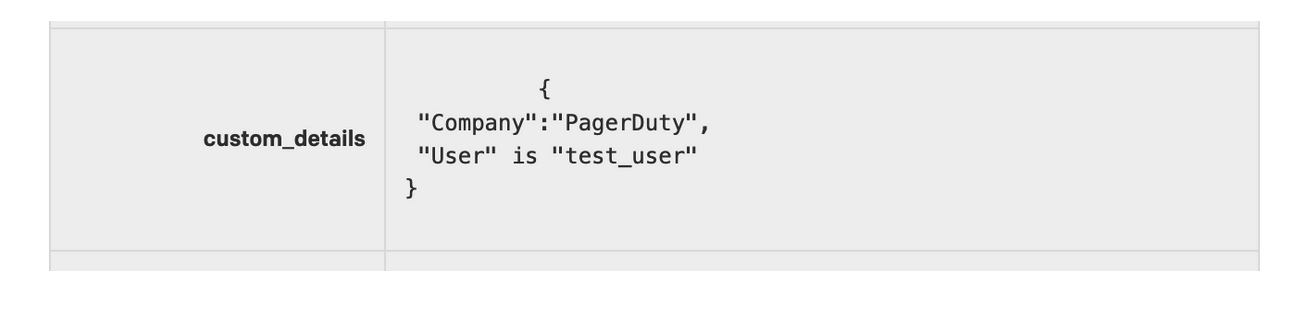

Un JSON invalide apparaîtra dans PagerDuty Détails section sous forme de chaîne de caractères

FAQ

Existe-t-il d'autres moyens pour Splunk d'envoyer des alertes à plusieurs services PagerDuty ?

Oui. Outre l'utilisation du champ URL d'intégration sous Actions de déclenchement, il est possible d'intégrer des règles d'événements globales lors de l'étape 5 et de router vers différents services en fonction de ces règles.

Les incidents PagerDuty se résoudront-ils une fois que la recherche Splunk ne produira plus de résultats ?

Non. Pour le moment, l'incident PagerDuty doit être résolu par PagerDuty.

Comment PagerDuty regroupe-t-il les alertes entrantes provenant de Splunk ?

Si vous sélectionnez Dans la vue principale du service, modifiez le service : vous pourrez alors choisir de regrouper les incidents par nom de recherche, composant, hôte, source ou d’associer toutes les alertes entrantes à un incident ouvert.

L'intégration fonctionne-t-elle avec le clustering des têtes de recherche ?

Oui. La version 2.0.3 ou supérieure est requise.

Prêt à commencer ?

Essayez gratuitement n'importe quel produit sur Operations Cloud .

Aucune carte de crédit requise.