- PagerDuty /

- Integrationen /

- PingFederate SSO-Integrationsleitfaden

PingFederate SSO-Integrationsleitfaden

PingFederate ist ein Verbundserver, der Identitätsmanagement, Single Sign-On für das Web und API-Sicherheit in Ihrer eigenen Infrastruktur bietet. PingFederate unterstützt alle gängigen Identitätsstandards, darunter SAML, WS-Federation, WS-Trust, OAuth und OpenID Connect. So können Benutzer mit einer einzigen Identität und jedem Gerät sicher auf alle benötigten Anwendungen zugreifen.

Diese Anleitung und die zugehörigen Screenshots basieren auf PingFederate Version 8.0 mit einem lokalen Active Directory-Datenspeicher. Einige Schritte und UI-Elemente können je nach Ihrer Version, Ihrem Datenspeicher und anderen Konfigurationsoptionen in PingFederate abweichen.

Notiz

Du musst der/die/das sein. Kontoinhaber Um diese Änderungen an Ihrem PagerDuty Konto vorzunehmen, müssen Sie die entsprechenden Einstellungen vornehmen. Darüber hinaus sind die SSO-Funktionen in PagerDuty nur auf unserem [Website-Name] verfügbar. Geschäfts- und Digitalbetriebspläne . Bitte Kontaktieren Sie unser Vertriebsteam. Wenn Sie an einem Upgrade Ihres Tarifs interessiert sind.

Starten Sie in PingFederate

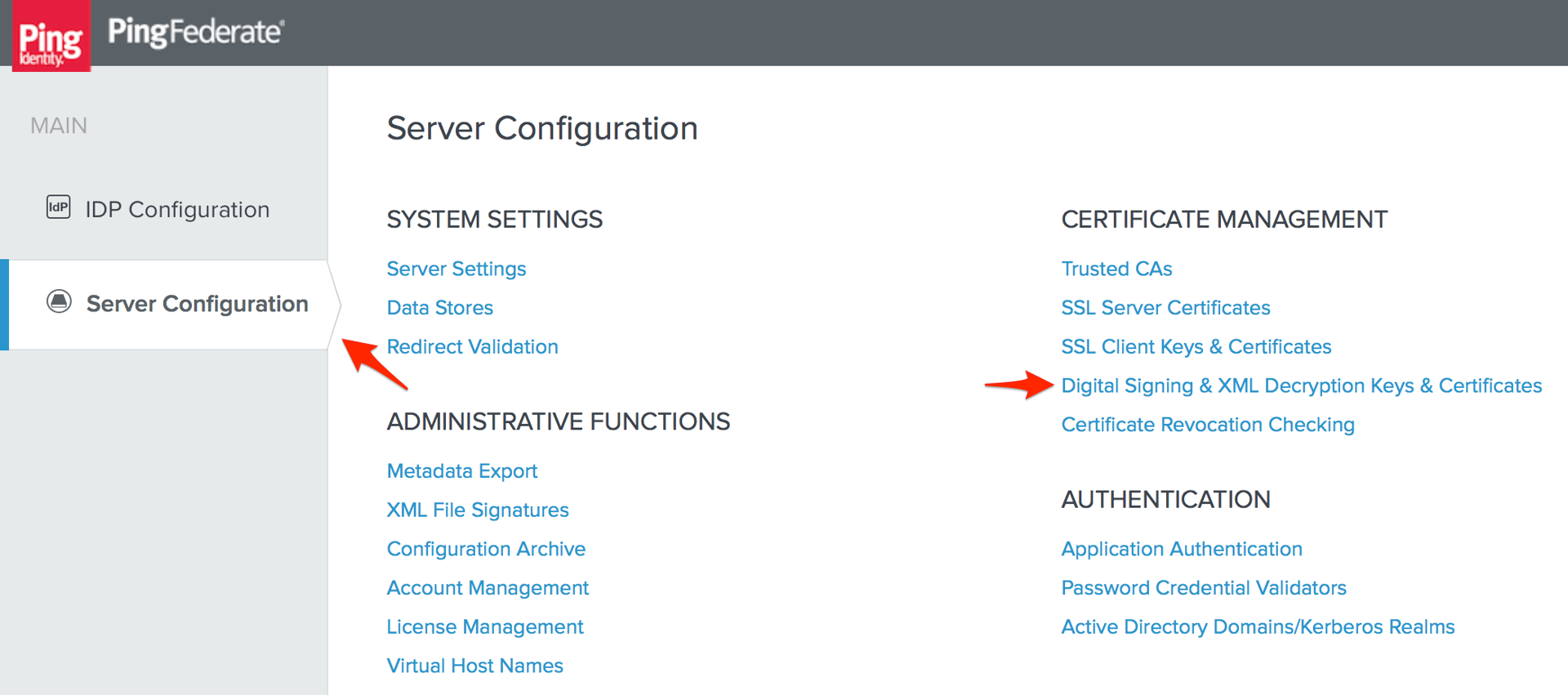

- Melden Sie sich bei PingFederate an und gehen Sie zu Serverkonfiguration Seite, dann klicken Digitale Signatur- und XML-Entschlüsselungsschlüssel und -Zertifikate Die

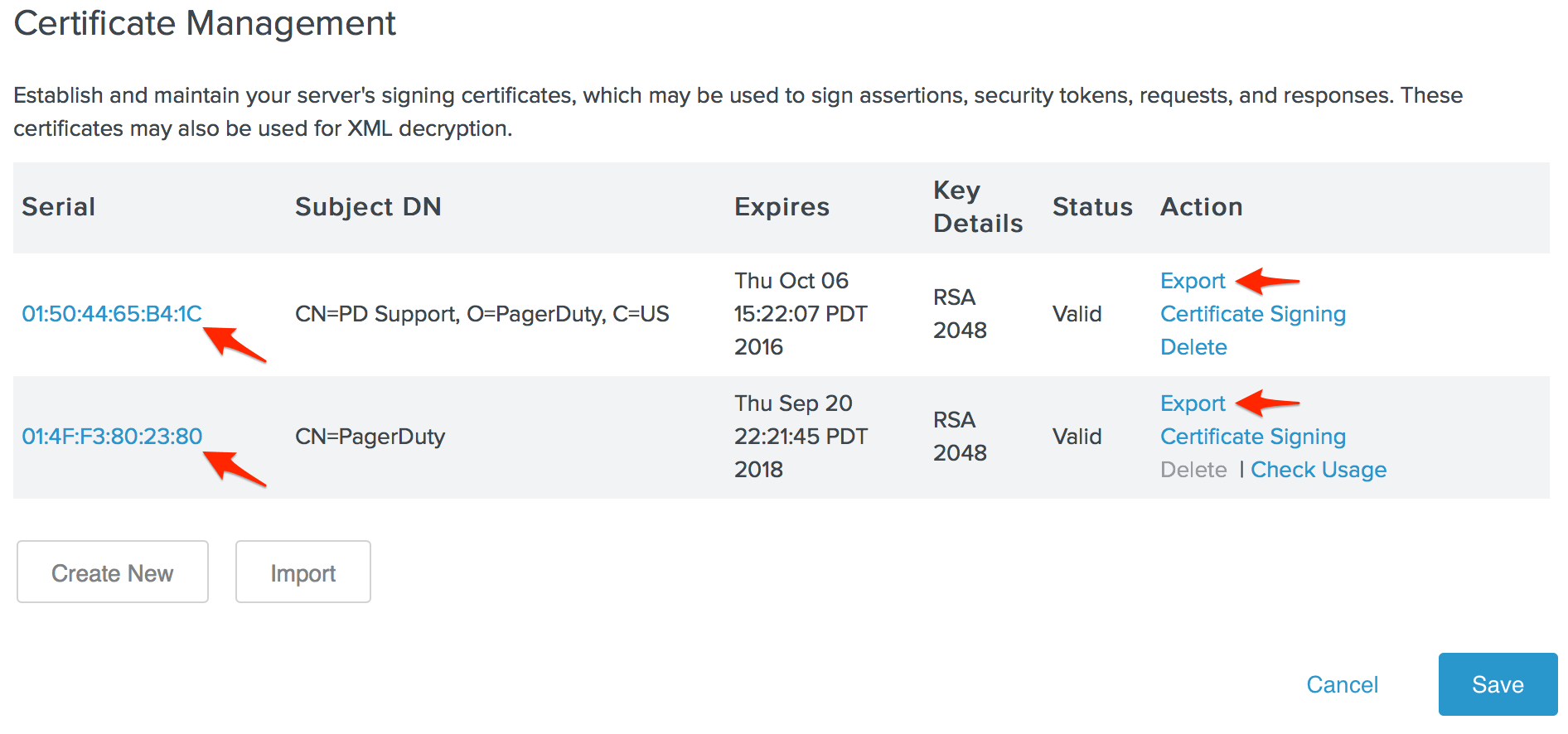

- Fahren Sie mit Schritt 4 fort, wenn Sie bereits ein Zertifikat besitzen, das Sie für Ihre SSO-Konfiguration mit PagerDuty verwenden möchten. Andernfalls klicken Sie auf Neu erstellen Die

- Geben Sie die erforderlichen Informationen zum Erstellen eines neuen Zertifikats und privaten Schlüssels ein (Allgemeiner Name, Organisation und Land) und klicken Sie auf Nächste Klicken Sie dann Speichern auf der Seite „Zertifikatszusammenfassung erstellen“. Gehen Sie zu Digitale Signatur- und XML-Entschlüsselungsschlüssel und -Zertifikate wieder.

- Beachten Sie die Seriennummer Geben Sie die Nummer des Zertifikats ein, das Sie mit PagerDuty verwenden möchten, da Sie diese Nummer in einem späteren Schritt benötigen, und klicken Sie dann auf Export Die

- Wählen Nur Zertifikat und klicken Nächste Die

- Klicken Export Speichern Sie die Zertifikatsdatei auf Ihrem Computer und öffnen Sie sie anschließend in einem einfachen Texteditor.

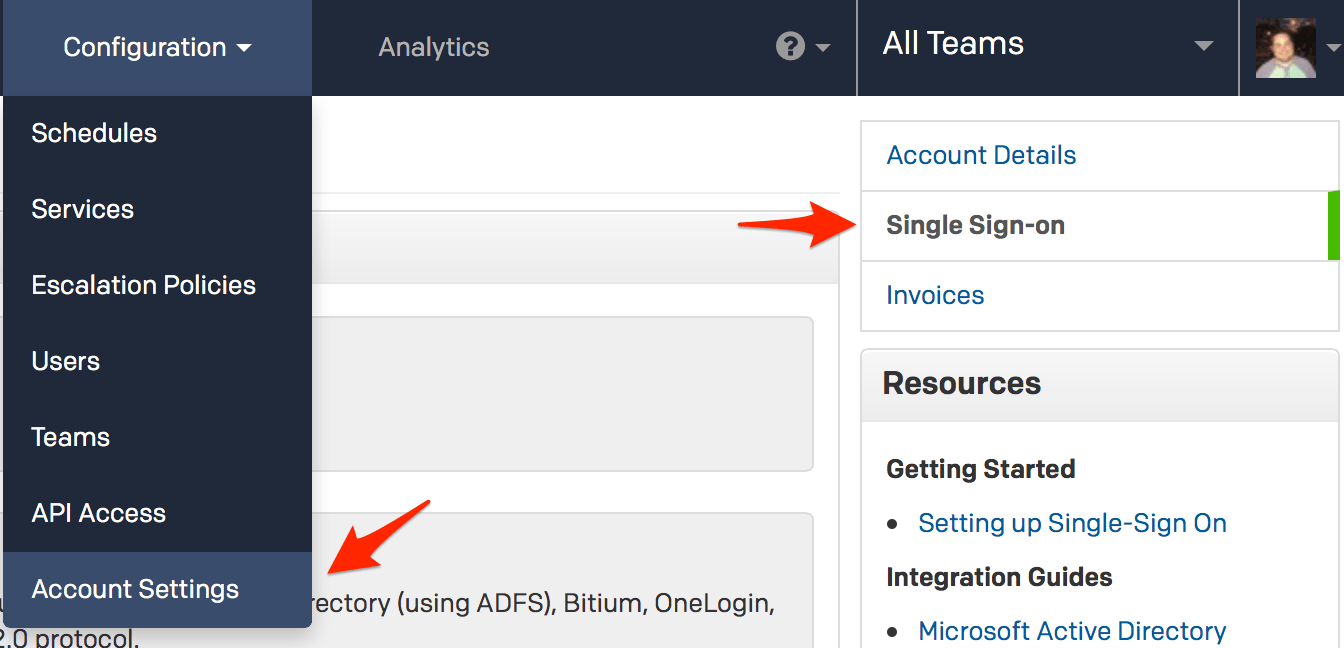

- Melden Sie sich in einem separaten Browser-Tab oder -Fenster bei Ihrem PagerDuty -Konto an und gehen Sie zu Konfiguration Menü und auswählen Kontoeinstellungen Wenn Sie zur Seite „Kontodetails“ gelangen, klicken Sie Single Sign-on in der Seitenleiste rechts.

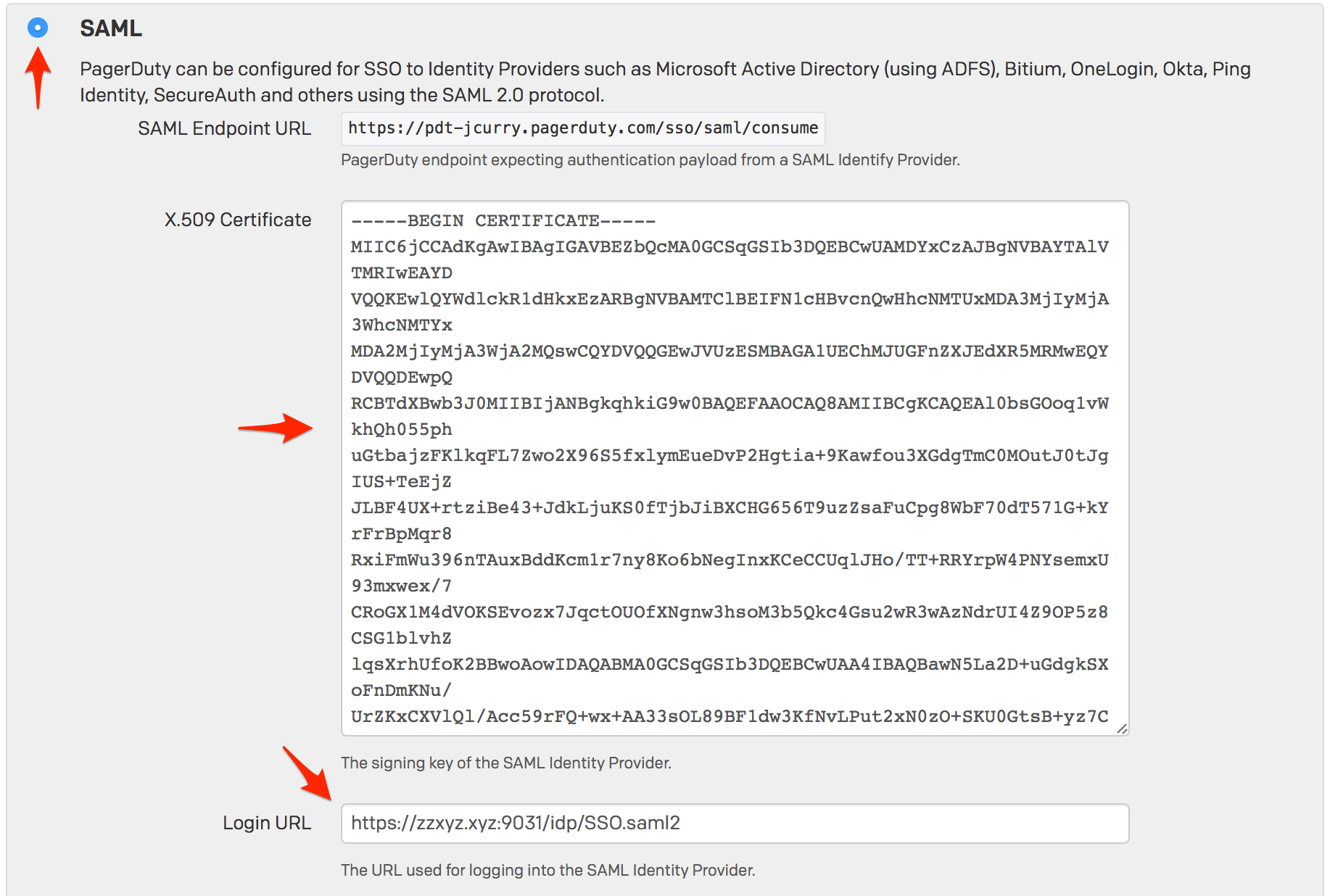

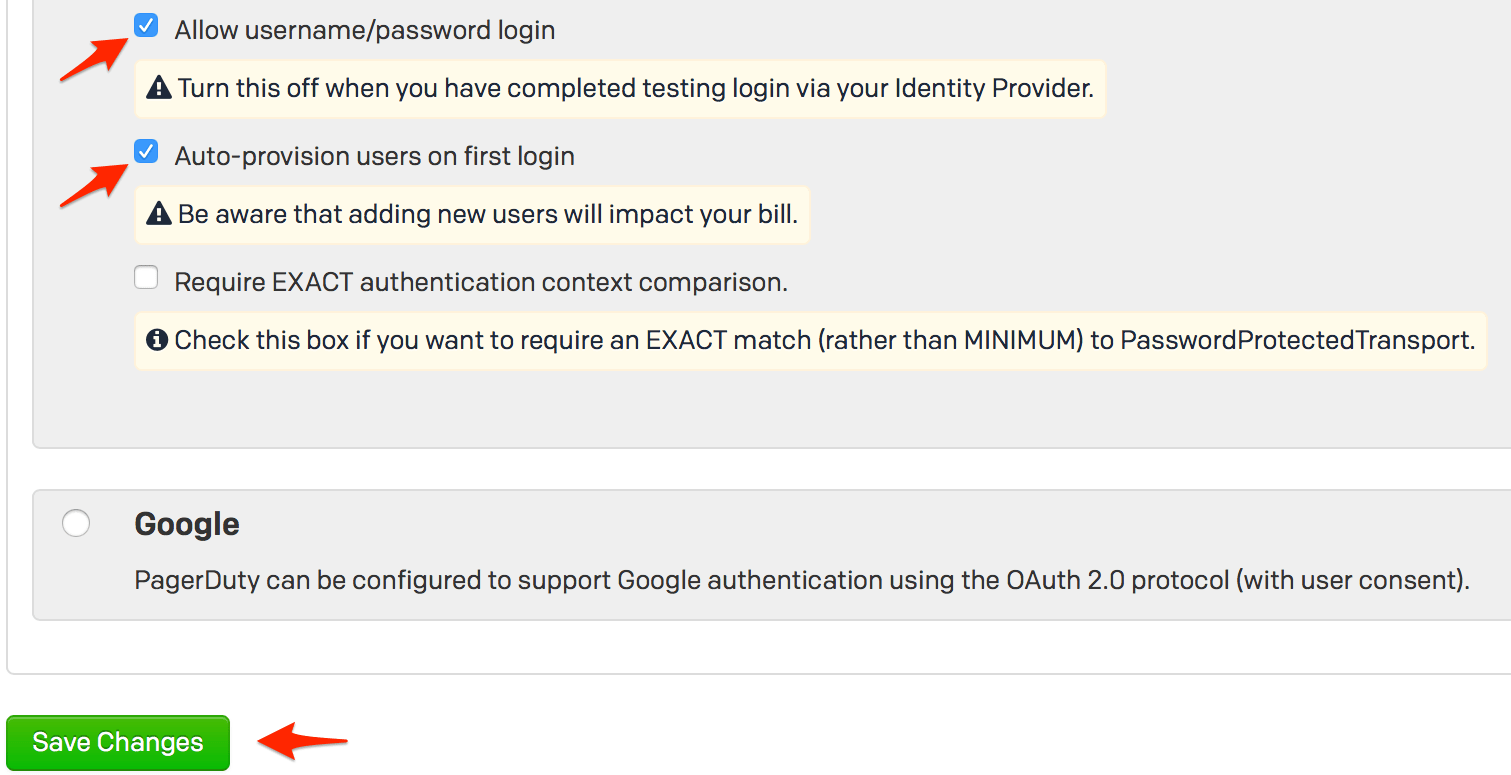

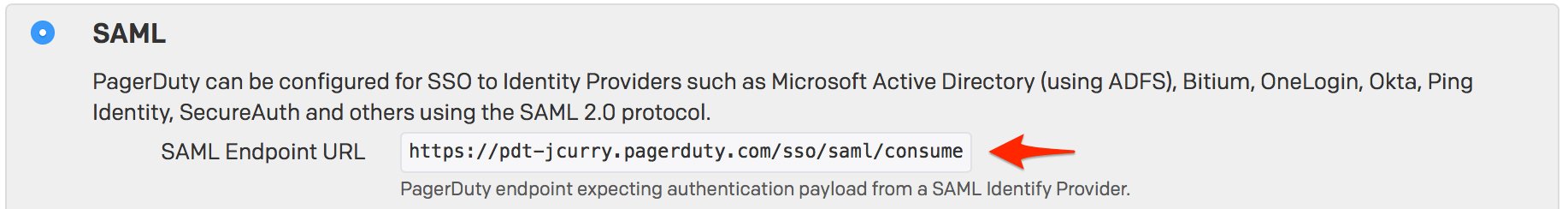

- Klicken Sie auf SAML Wählen Sie die Optionsschaltfläche, um Single Sign-On in PagerDuty zu konfigurieren. Kopieren Sie den Inhalt der in Schritt 6 heruntergeladenen Zertifikatsdatei und fügen Sie ihn in das Feld ein. X.509-Zertifikat Geben Sie dann im Feld den SAML-Endpunkt Ihres PingFederate-Servers ein. Anmelde-URL Feld.

Der Standard-PingFederate-SAML-Endpunkt Ist:

https:// IHR.PINGFEDERATE.SERVER /idp/SSO.saml2

- Wenn Sie die Schritte in dieser Anleitung abgeschlossen und die Tests beendet haben, können Sie zu dieser Seite zurückkehren, um die Benutzeranmeldung über Benutzername und Passwort zu deaktivieren.

Wenn die automatische Bereitstellung aktiviert ist, können Sie PingFederate-Benutzern ermöglichen, ein PagerDuty -Konto ohne manuelles Eingreifen zu erstellen. Bitte beachten Sie jedoch, dass sich das Hinzufügen weiterer Benutzer auf Ihre Abrechnung auswirkt, wenn Sie die in Ihrem Tarifplan enthaltene Anzahl von Benutzern überschreiten.

Klicken Änderungen speichern wenn Sie diese Seite fertig bearbeitet haben.

- Kopiere die SAML-Endpunkt-URL von PagerDuty.

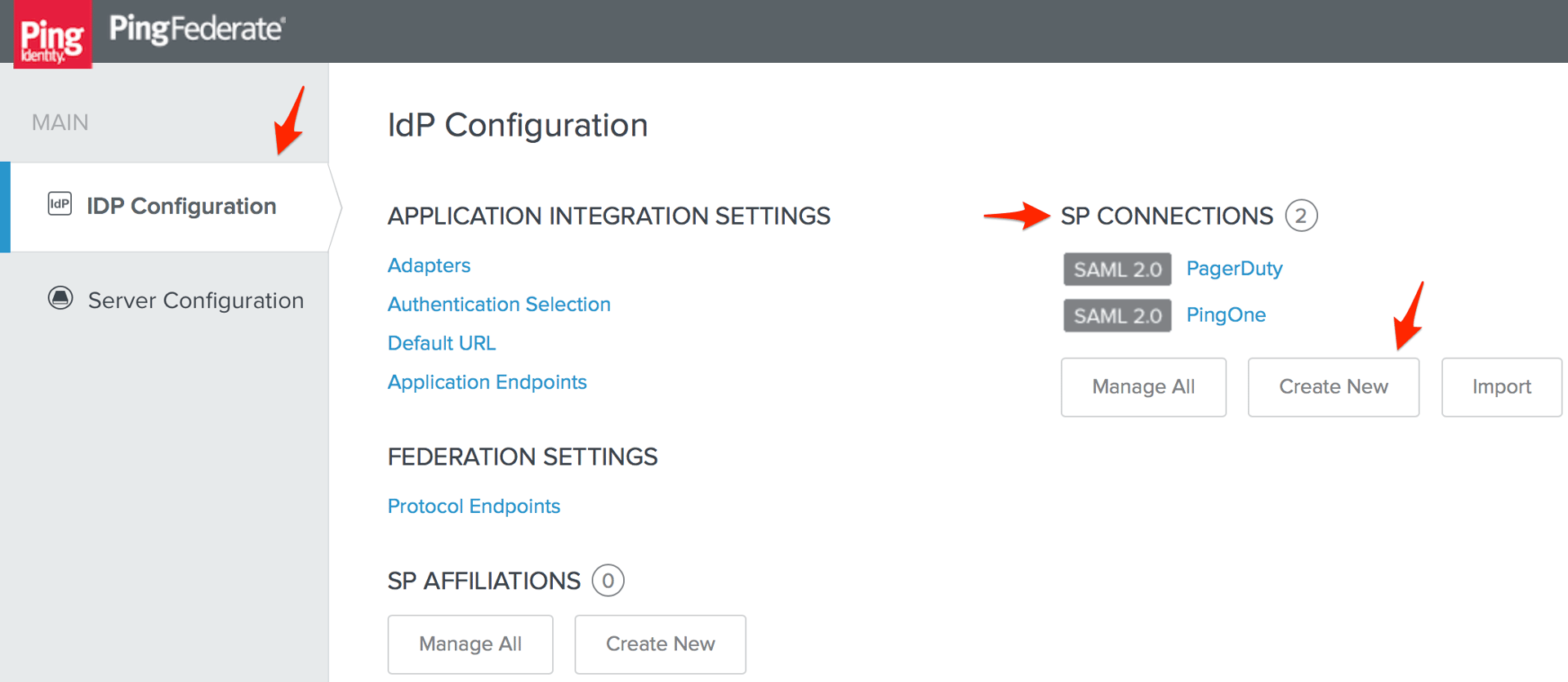

- Gehe zu IdP-Konfiguration Seite in PingFederate, dann klicken Neu erstellen unter SP-Verbindungen Die

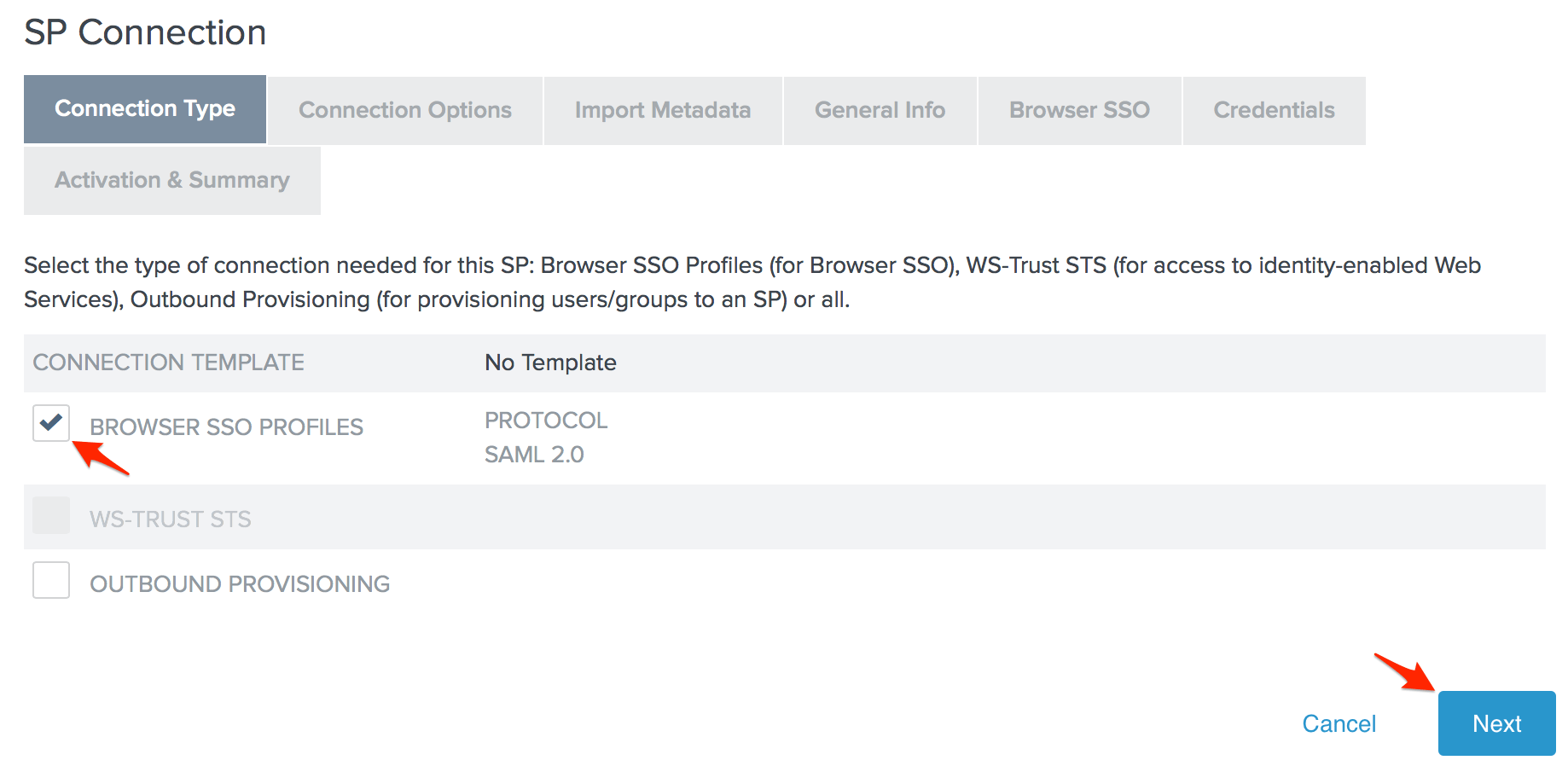

- Überprüfen Sie die Browser-SSO-Profile Klicken Sie auf der Seite „Verbindungstyp“ auf die Verbindungsvorlage und anschließend auf „Verbindungsvorlage“. Nächste Die

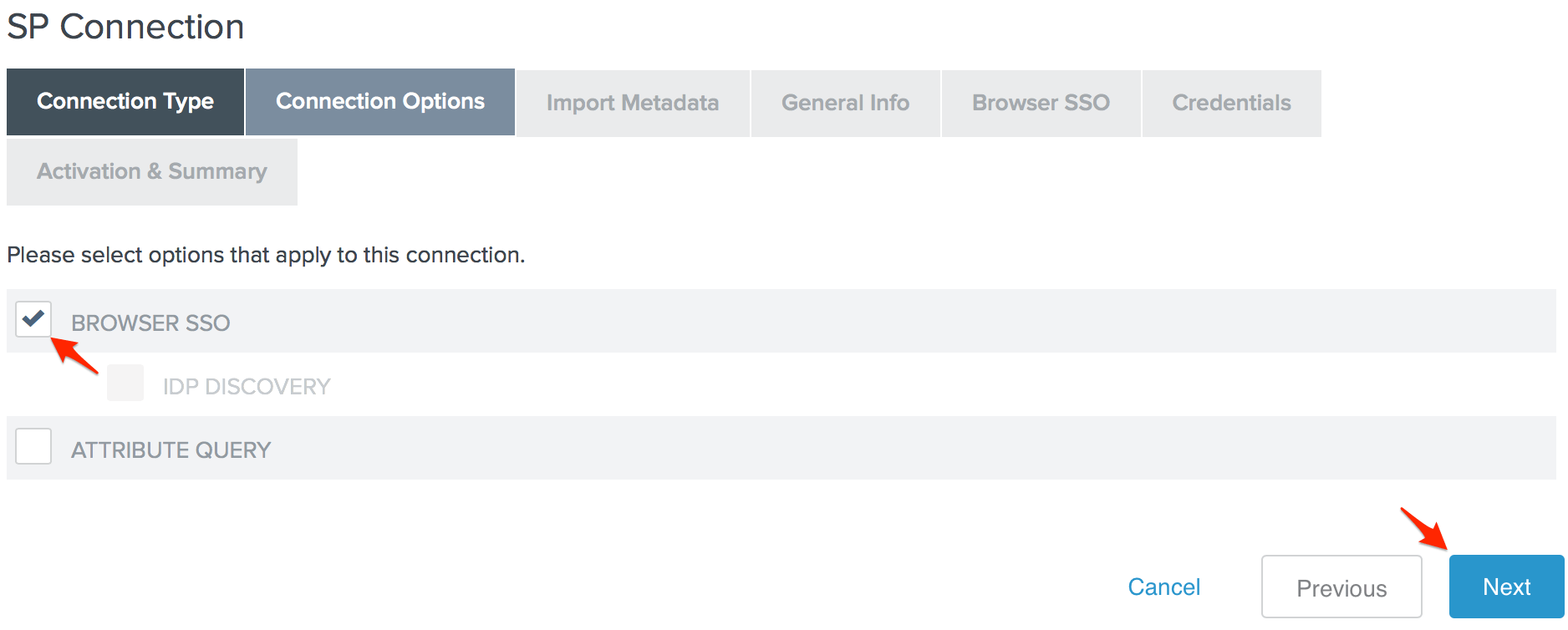

- Überprüfen Sie die Browser SSO Klicken Sie auf der Seite „Verbindungsoptionen“ auf die entsprechende Option und anschließend auf „Weiter“. Nächste Die

- Auf der Seite „Metadaten importieren“ sind keine Metadaten zum Hochladen vorhanden, klicken Sie daher auf Nächste Diesen Schritt überspringen.

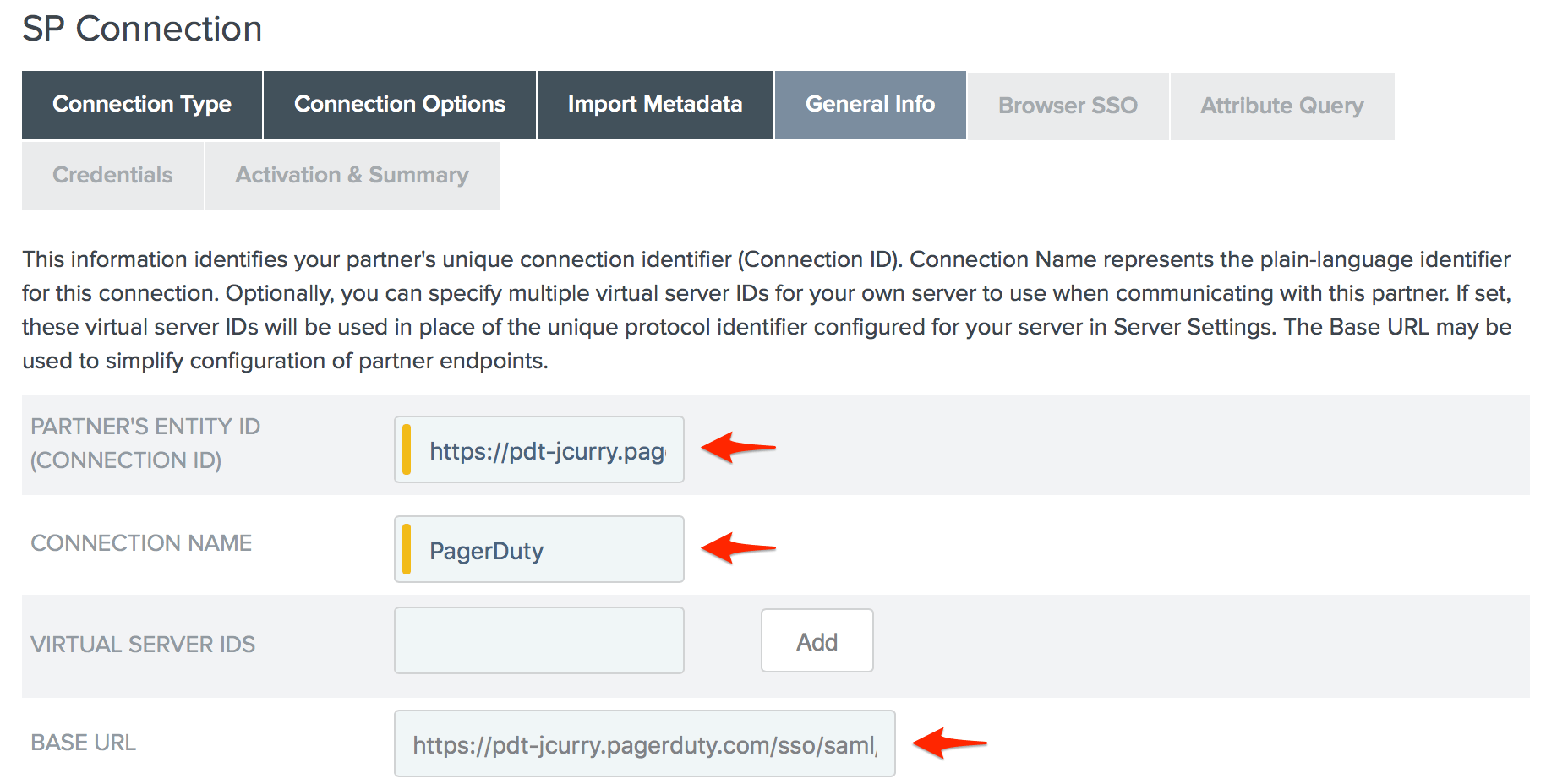

- Geben Sie Ihre PagerDuty Subdomain ein (einschließlich der https:// Protokollhandler) im Partner-Entitäts-ID (Verbindungs-ID) Feld, Ihr gewünschtes Verbindungsname und fügen Sie die SAML-Endpunkt-URL, die Sie in Schritt 10 oben von PagerDuty kopiert haben, in das Feld ein. Basis-URL Scrollen Sie dann in das Feld und klicken Sie bis zum Ende der Seite. Nächste Die

- Klicken Browser-SSO konfigurieren auf der Browser-SSO-Seite.

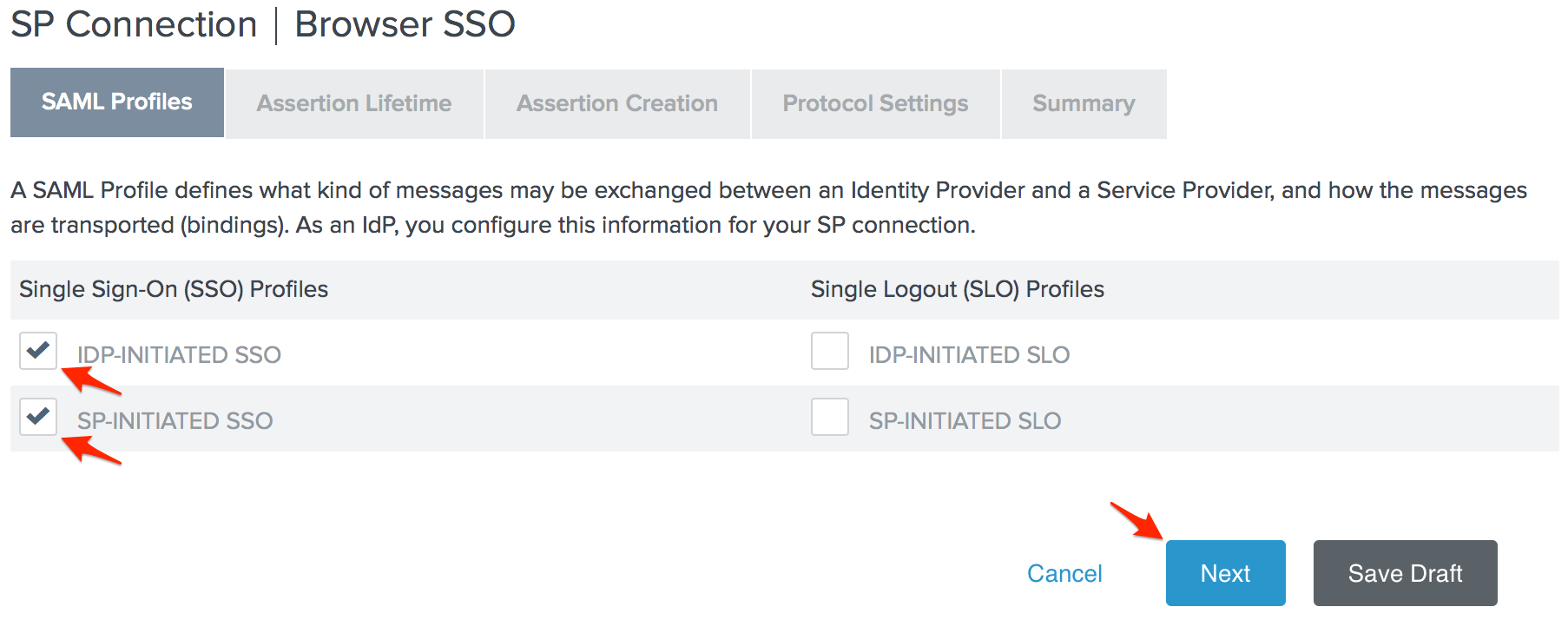

- Überprüfen Sie die IdP-initiierte SSO Und SP-initiierte SSO Klicken Sie auf der Seite „SAML-Profile“ auf die gewünschten Optionen. Nächste Die

- Geben Sie Ihre gewünschte Behauptung Lebensdauer und klicken Nächste Die

- Klicken Konfiguration der Assertionserstellung auf der Seite zur Assertionserstellung.

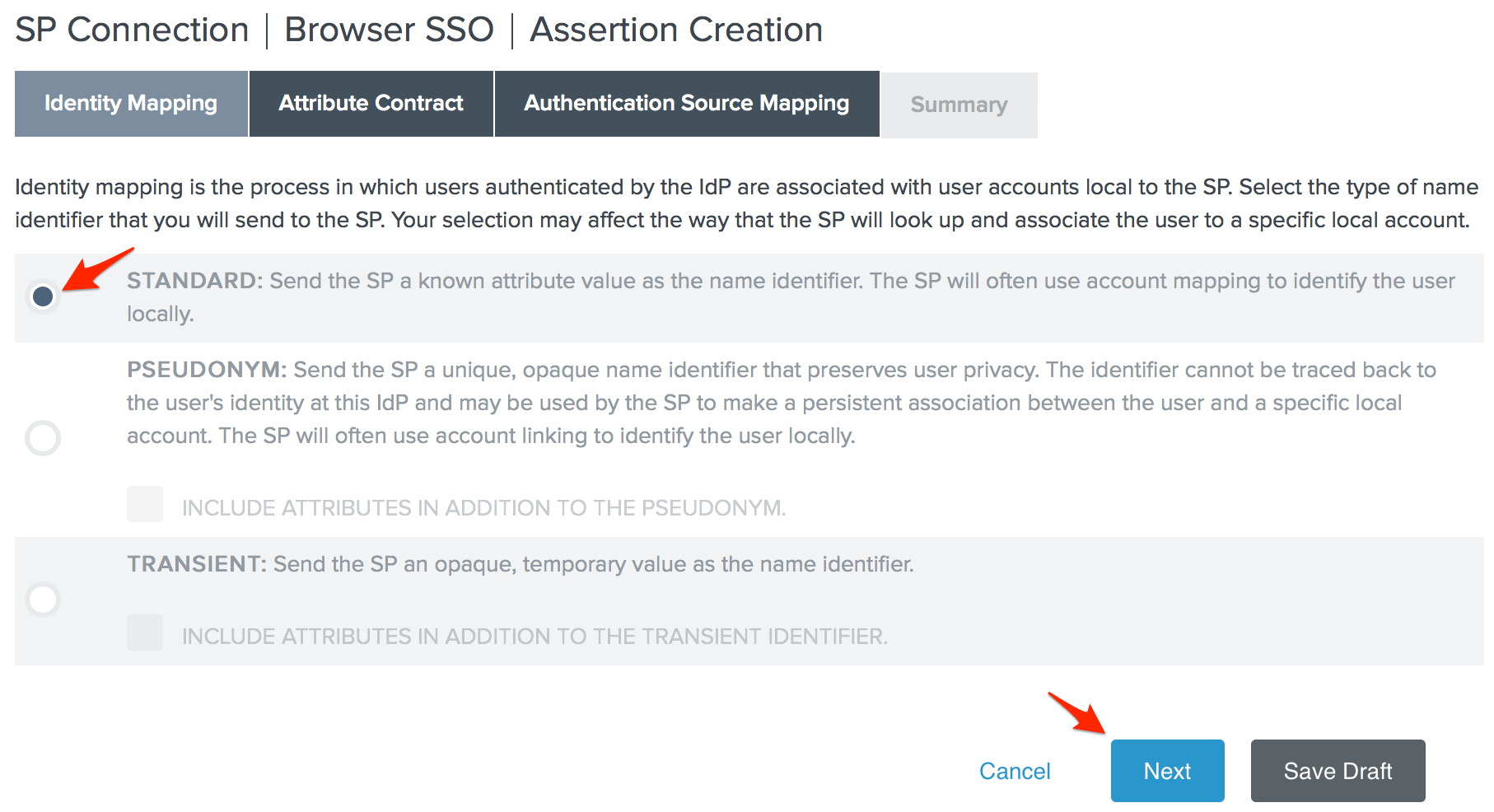

- Wählen Sie die Standard Option „Identitätszuordnung“ auswählen und klicken Nächste Die

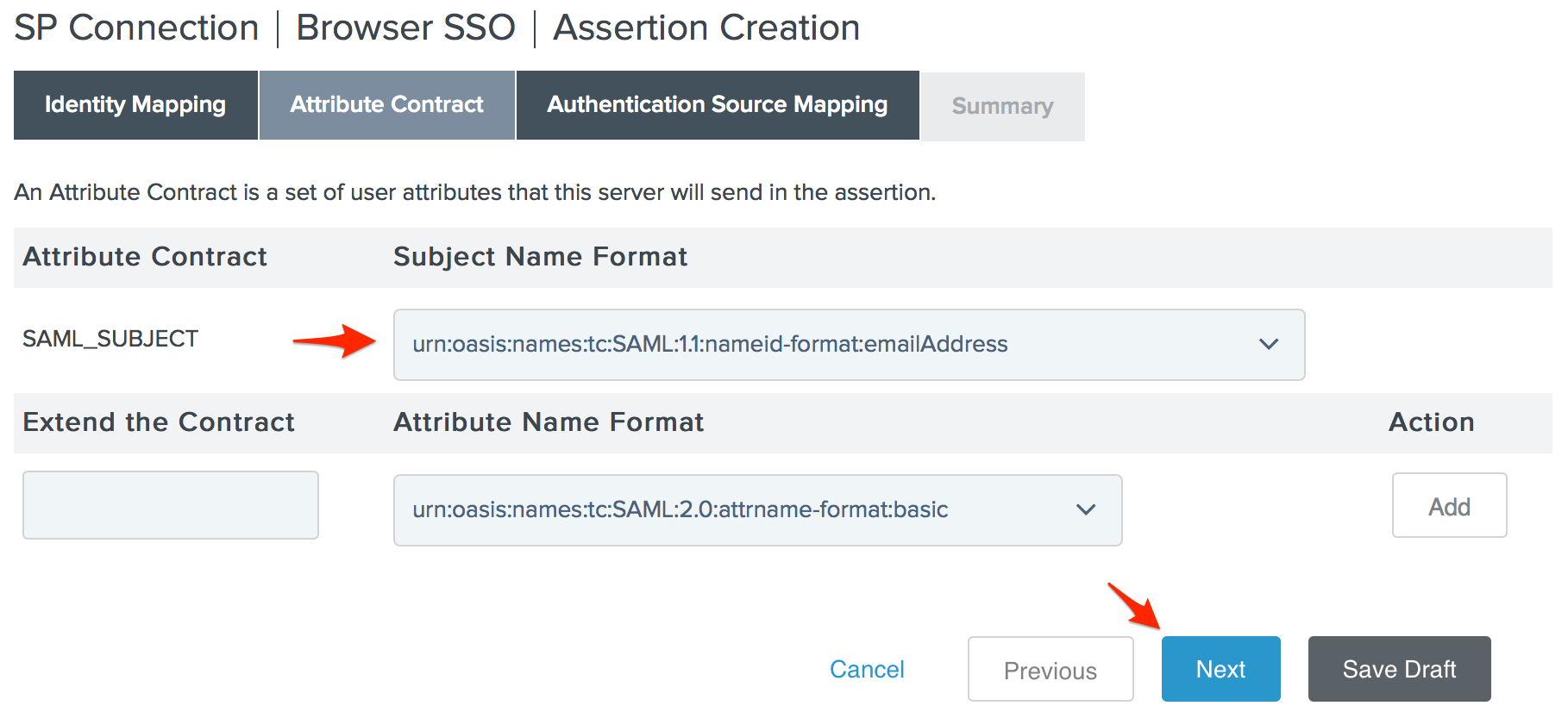

- Ändern Sie die Format des Betreffnamens für die SAML_SUBJECT Zu

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddressKlicken Sie dann Nächste Die

- Klicken Neue Adapterinstanz zuordnen auf der Seite „Zuordnung der Authentifizierungsquellen“.

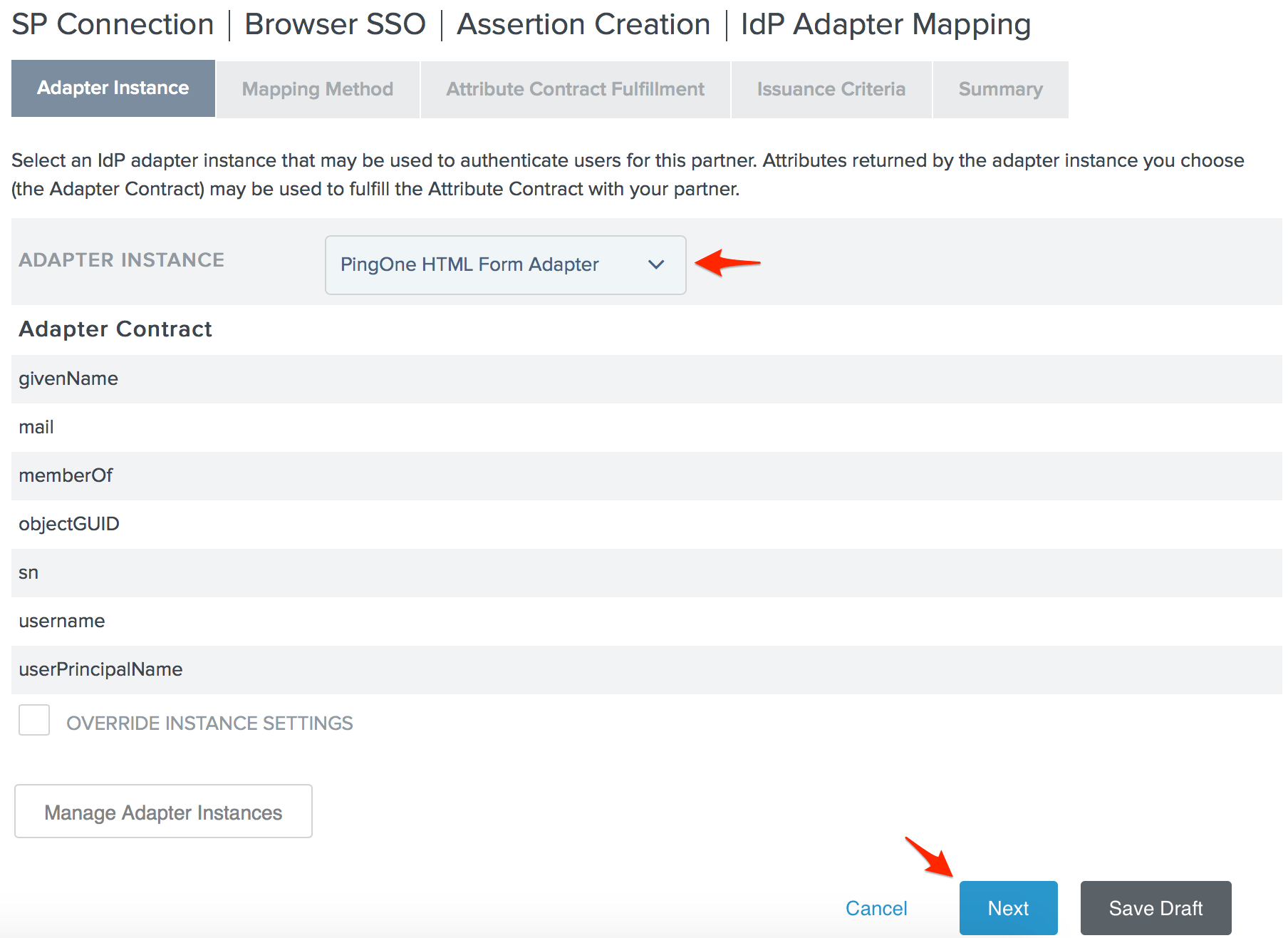

- Wählen Sie Ihre gewünschte Adapterinstanz und klicken Nächste In unserer Umgebung verwenden wir den PingOne HTML Form Adapter. Sie sollten jedoch den für Ihre Umgebung am besten geeigneten Adapter wählen. Die einzige Anforderung von PagerDuty ist, dass der gewählte Adapter die E-Mail-Adresse des Benutzers bereitstellen muss.

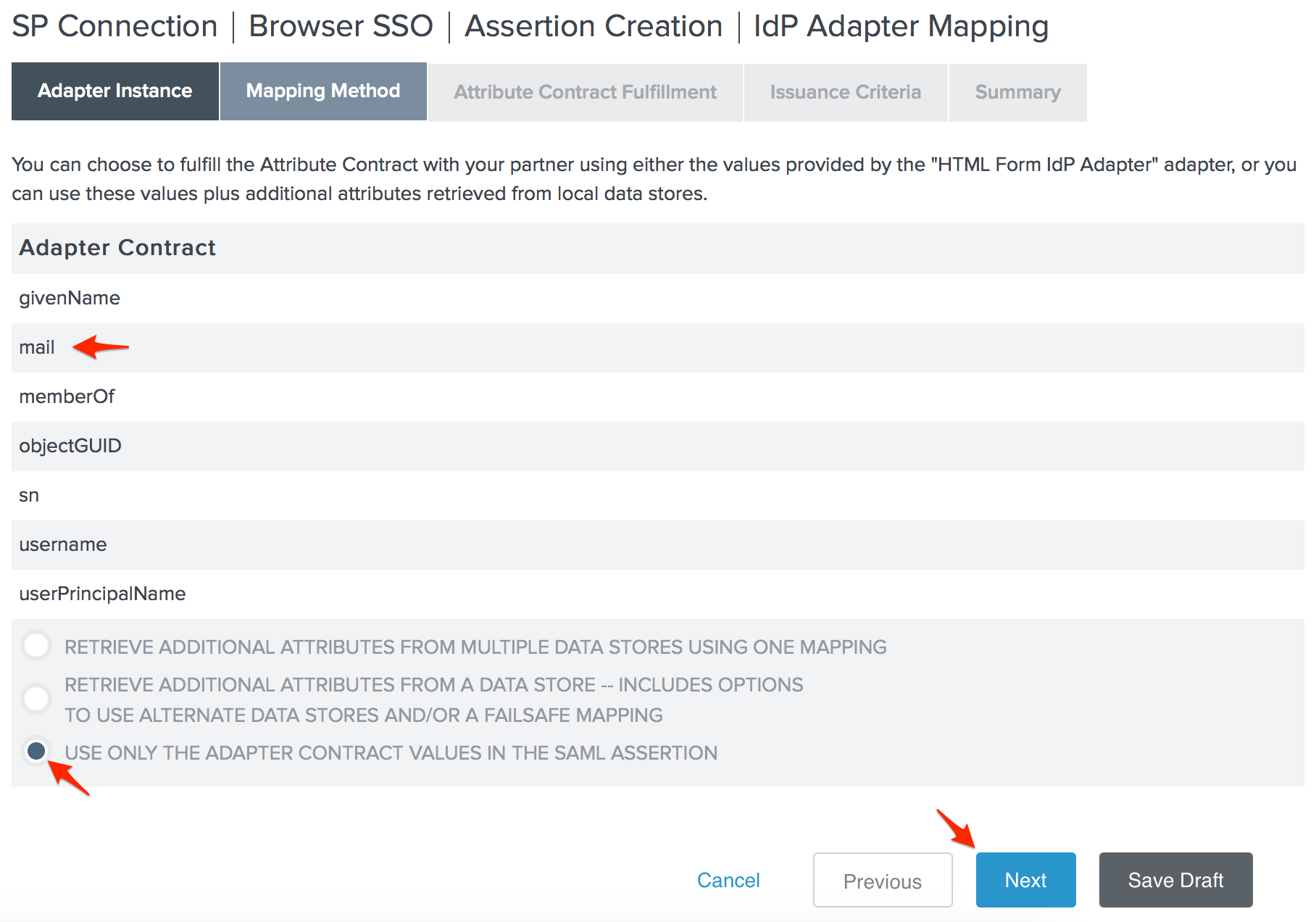

- Der für unsere Umgebung gewählte Adapter liefert die E-Mail-Adresse des Benutzers, sodass wir die entsprechende Option auswählen können. Verwenden Sie in der SAML-Assertion ausschließlich die Werte des Adaptervertrags. Option und Klick Nächste Die

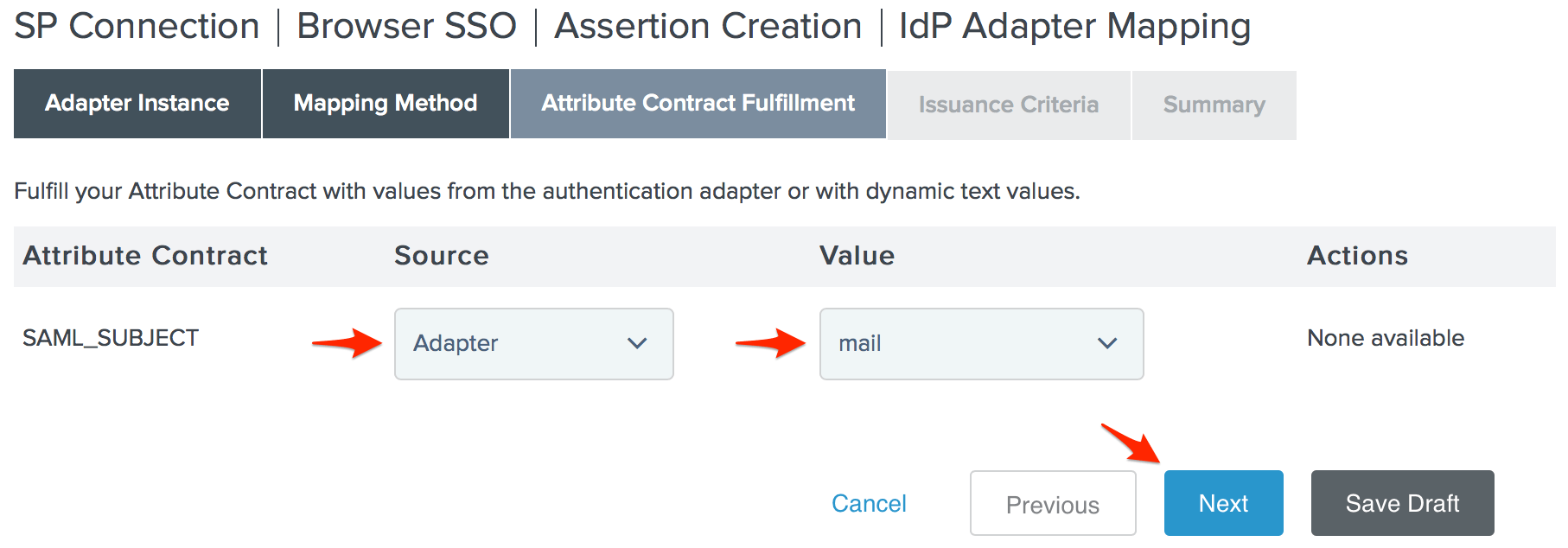

- Legen Sie Ihren SAML_SUBJECT fest Quelle zu Ihrem Adapter und dessen Wert zur E-Mail-Adresse des Benutzers und klicken Sie dann auf Nächste Die

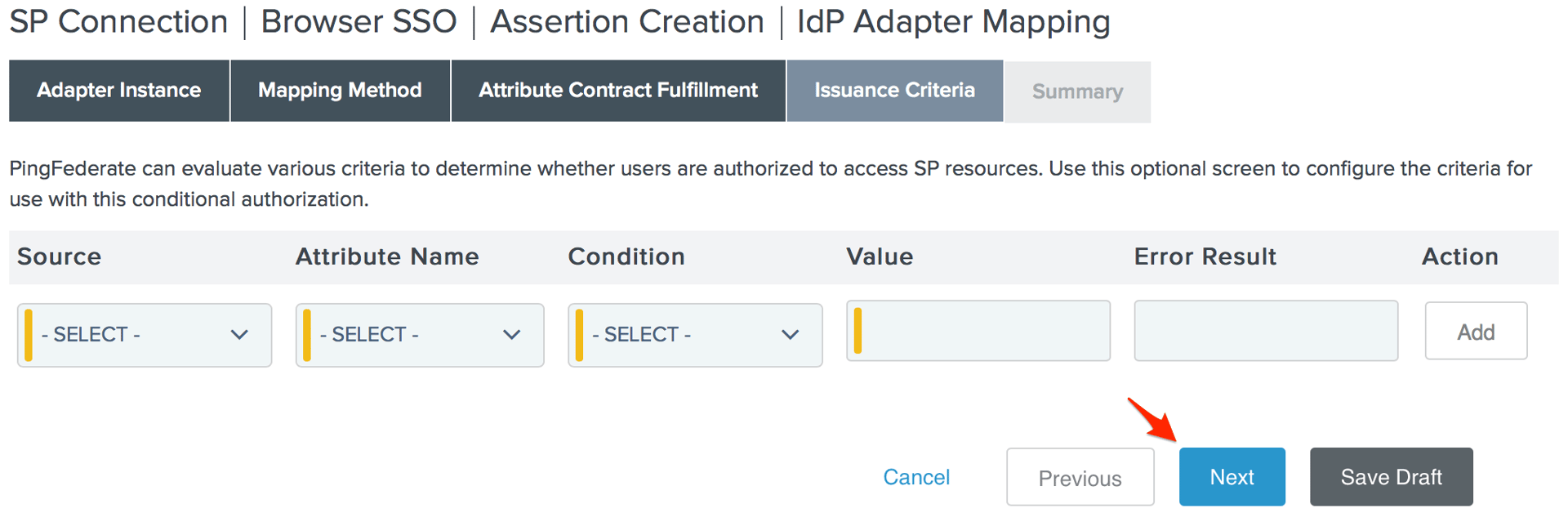

- Geben Sie auf der Seite „Ausstellungskriterien“ gegebenenfalls die gewünschten Autorisierungsbedingungen an und klicken Sie anschließend auf Nächste Die

- Klicken Erledigt auf der Seite „Adapterzuordnungsübersicht“.

- Klicken Nächste Klicken Sie auf der Seite zur Assertionserstellung. Erledigt Klicken Sie anschließend auf der Seite „Zusammenfassung der Assertionserstellung“. Nächste auf der Seite zur Assertionserstellung.

- Klicken Protokolleinstellungen konfigurieren auf der Seite „Protokolleinstellungen“.

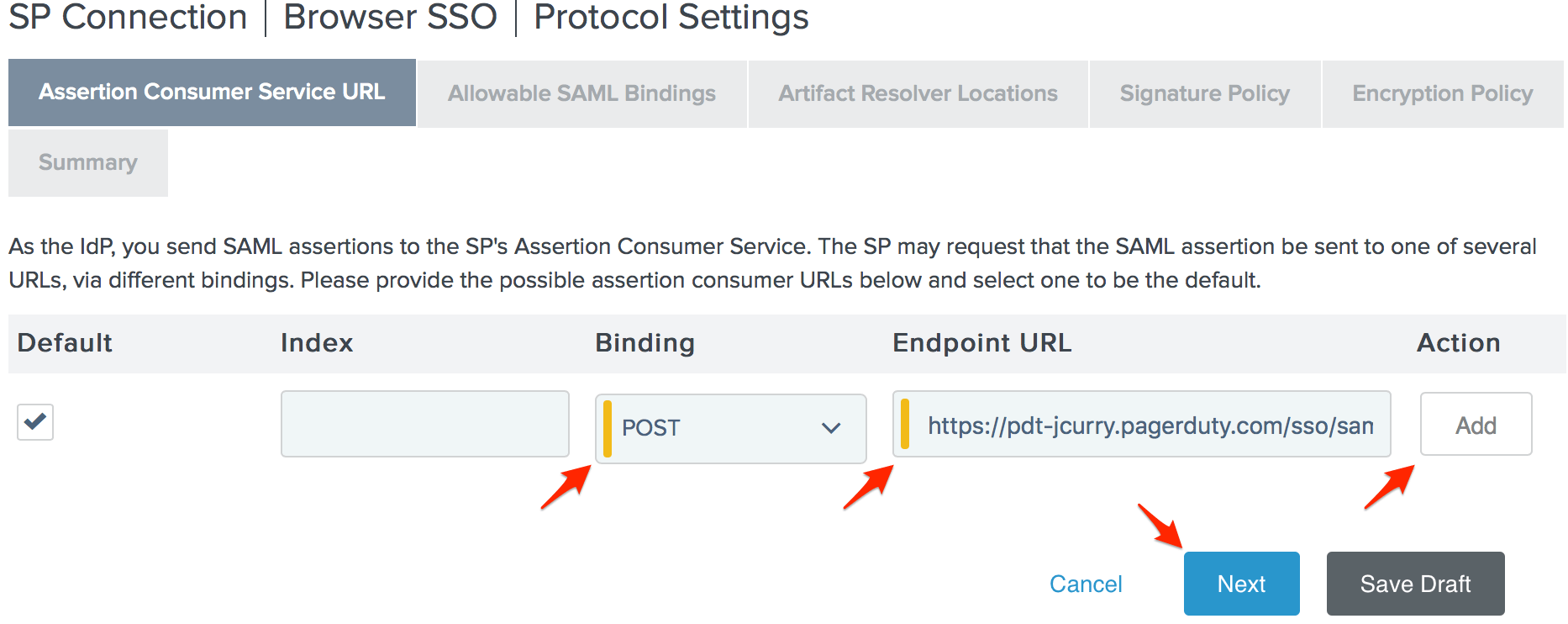

- Stellen Sie die Bindung Um die SAML-Endpunkt-URL, die Sie in Schritt 10 von PagerDuty kopiert haben, per POST-Anfrage einzufügen, senden Sie die entsprechende E-Mail-Adresse an die angegebene Adresse. Endpunkt-URL Feld, dann klicken Hinzufügen Und Nächste Die

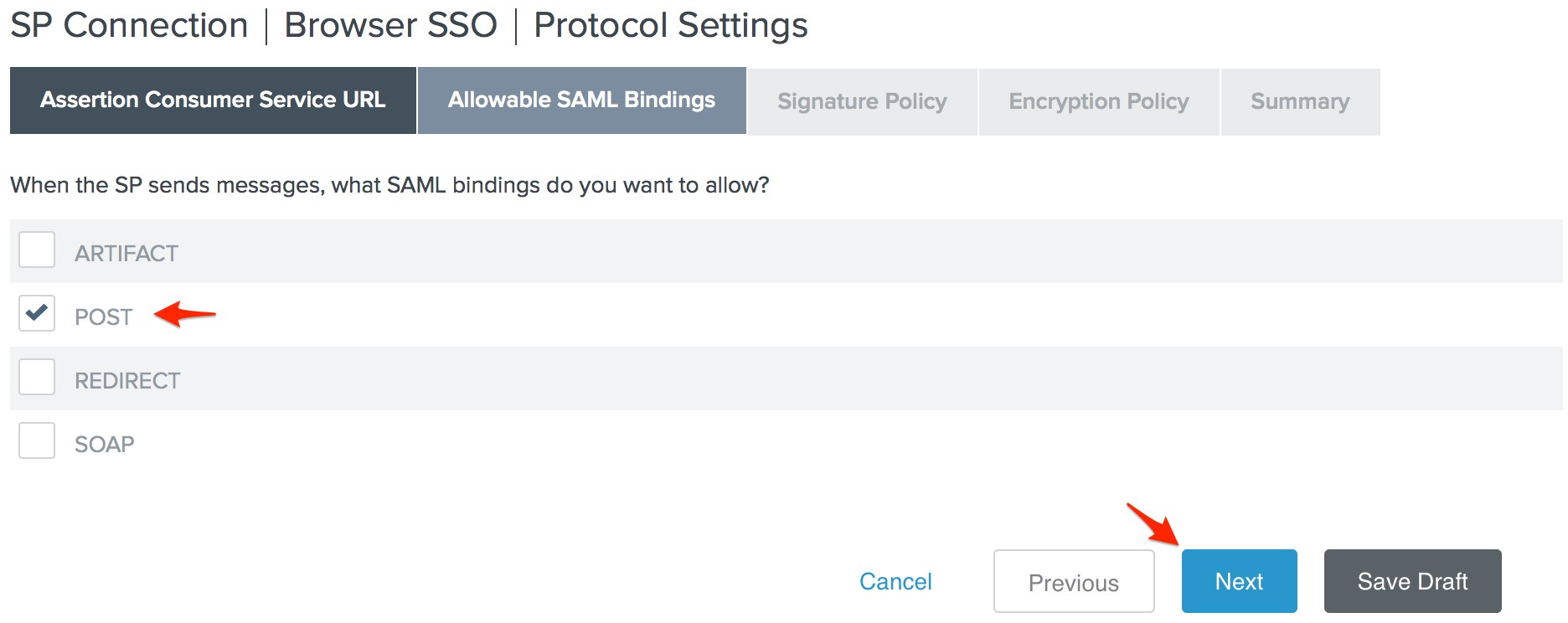

- Überprüfen POST auf der Seite „Zulässige SAML-Bindungen“ und klicken Sie Nächste Die

- Klicken Nächste Klicken Sie auf der Seite „Signaturrichtlinie“ auf Nächste Gehen Sie erneut auf die Seite „Verschlüsselungsrichtlinie“ und klicken Sie dann auf Erledigt auf der Seite „Übersicht der Protokolleinstellungen“.

- Klicken Nächste auf der Seite „Protokolleinstellungen“.

- Klicken Erledigt Klicken Sie anschließend auf der Seite „Browser-SSO-Übersicht“. Nächste auf der Browser-SSO-Seite.

- Klicken Anmeldeinformationen konfigurieren auf der Seite „Anmeldeinformationen“.

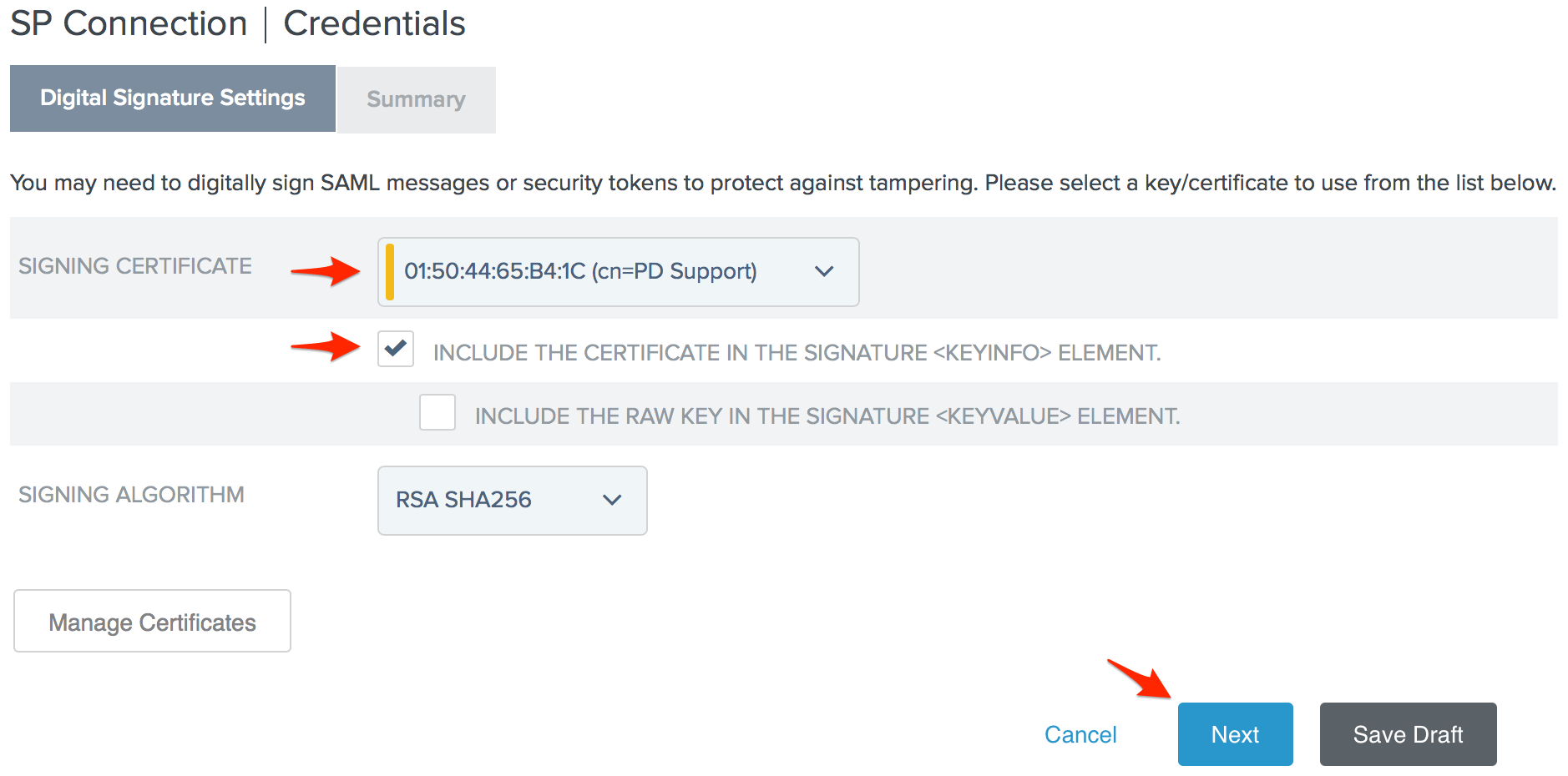

- Wählen Sie die Unterzeichnungszertifikat Sie möchten es mit PagerDuty verwenden. Die in Schritt 4 notierte Seriennummer hilft Ihnen, das richtige Zertifikat zu identifizieren. Prüfen Sie Fügen Sie das Zertifikat der Unterschrift bei.<keyinfo> Element und klicken Nächste Die

- Klicken Erledigt Klicken Sie anschließend auf der Seite „Zusammenfassung der Einstellungen für digitale Signaturen“. Nächste auf der Seite „Anmeldeinformationen“.

- Ändern Sie die Verbindungsstatus Zu Aktiv Auf der Seite „Aktivierung & Zusammenfassung“ scrollen Sie dann bis zum Seitenende und klicken Sie auf Speichern Die

- Fertig! Sie sollten sich nun mit PingFederate bei PagerDuty anmelden können.

Häufig gestellte Fragen

Muss mein PingFederate-Server öffentlich zugänglich sein, damit sich meine Benutzer bei PagerDuty anmelden können?

PagerDuty benötigt keine Verbindung zu Ihrem PingFederate-Server. Ihre Benutzer müssen jedoch auf Ihren PingFederate-Server zugreifen können, um sich außerhalb des Büros bei PagerDuty anzumelden. Dies kann durch die Bereitstellung eines VPNs oder Proxys für Ihre Benutzer realisiert werden, mit dem sie sich verbinden müssen, bevor sie auf die PagerDuty Website oder die mobile App zugreifen. Bitte beachten Sie, dass IP-Whitelisting wahrscheinlich keine praktikable Lösung darstellt, da die IP-Adressen der Benutzer unserer mobilen App bei der Verbindung mit Mobilfunknetzen unvorhersehbar sind.

Kann sich der Kontoinhaber ohne SSO anmelden, wenn die Authentifizierung mit Benutzername und Passwort deaktiviert ist?

Selbst wenn die Benutzerauthentifizierung per Benutzername und Passwort deaktiviert ist, kann sich der Kontoinhaber jederzeit mit seinem Benutzernamen und Passwort anmelden, falls Sie die SSO-Konfiguration ändern oder sie vollständig deaktivieren müssen.

Warum wird mir die Option „Single Sign-On“ in den Kontoeinstellungen nicht angezeigt?

SSO ist nur für Konten auf unserem aktuellen System verfügbar. Standard- oder Enterprise-Pläne . Bitte Kontaktieren Sie unser Vertriebsteam. Wenn Sie an einem Upgrade Ihres Tarifs interessiert sind.

Bereit loszulegen?

Testen Sie jedes Produkt in der Operations Cloud kostenlos.

Keine Kreditkarte erforderlich.