- PagerDuty /

- Integrationen /

- PingOne SSO-Integrationsleitfaden

PingOne SSO-Integrationsleitfaden

PingOne ist ein Single-Sign-On-Anbieter, der die Verwaltung Ihrer SaaS-Anwendungsanmeldungen und -berechtigungen vereinfacht. PagerDuty ist im PingOne-App-Katalog verfügbar. Dadurch lässt sich der Zugriff auf Ihr PagerDuty Konto leicht verwalten. Folgen Sie dieser einfachen Anleitung, um Ihr PingOne-Konto mit Ihrem PagerDuty Konto zu verknüpfen.

Notiz

Du musst der/die/das sein. Kontoinhaber Um diese Änderungen an Ihrem PagerDuty Konto vorzunehmen, müssen Sie die entsprechenden Einstellungen vornehmen. Darüber hinaus sind die SSO-Funktionen in PagerDuty nur auf unserem [Website-Name] verfügbar. Geschäfts- und Digitalbetriebspläne . Bitte Kontaktieren Sie unser Vertriebsteam. Wenn Sie an einem Upgrade Ihres Tarifs interessiert sind.

Starten Sie in PingOne

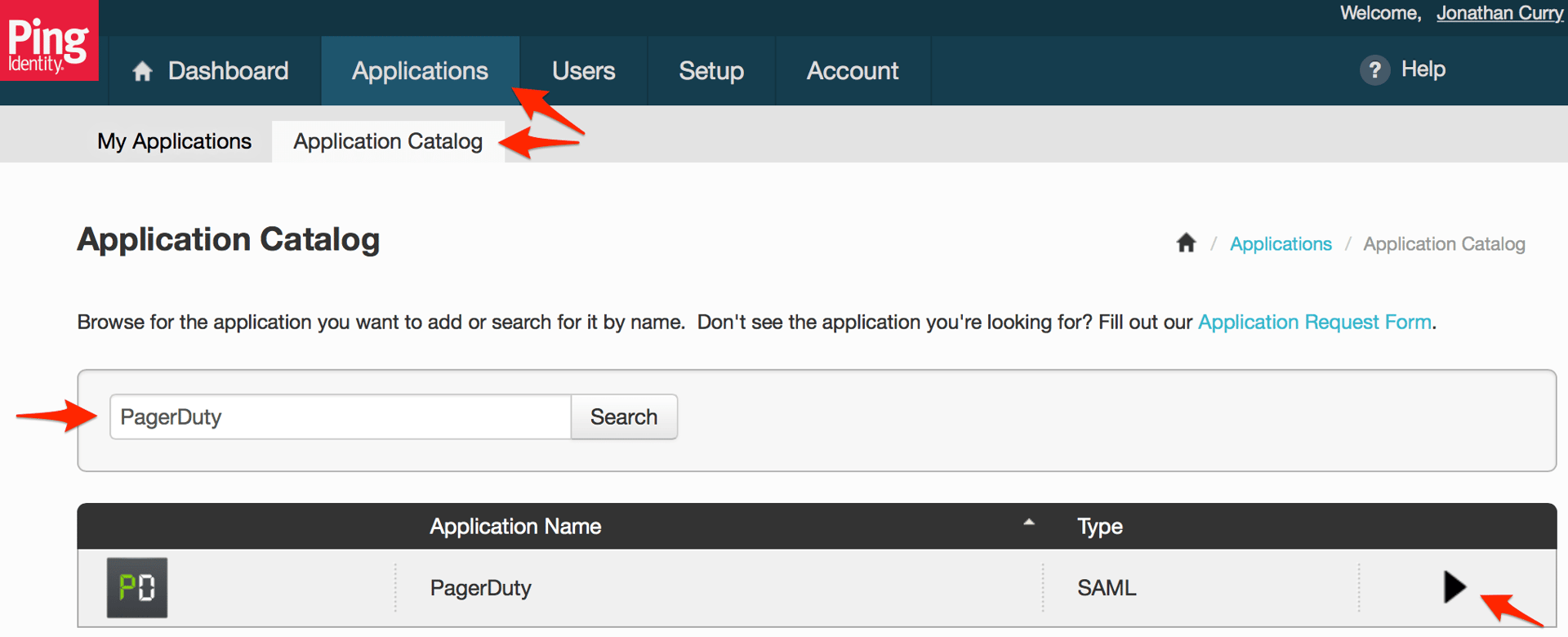

- Gehe zu Anwendungen Klicken Sie in PingOne auf die Registerkarte „…“. Anwendungskatalog Klicken Sie auf den Unterreiter, geben Sie dann PagerDuty in das Suchfeld ein und klicken Sie auf die Schaltfläche. Suchen Klicken Sie auf den Pfeil, sobald die PagerDuty -Anwendung angezeigt wird.

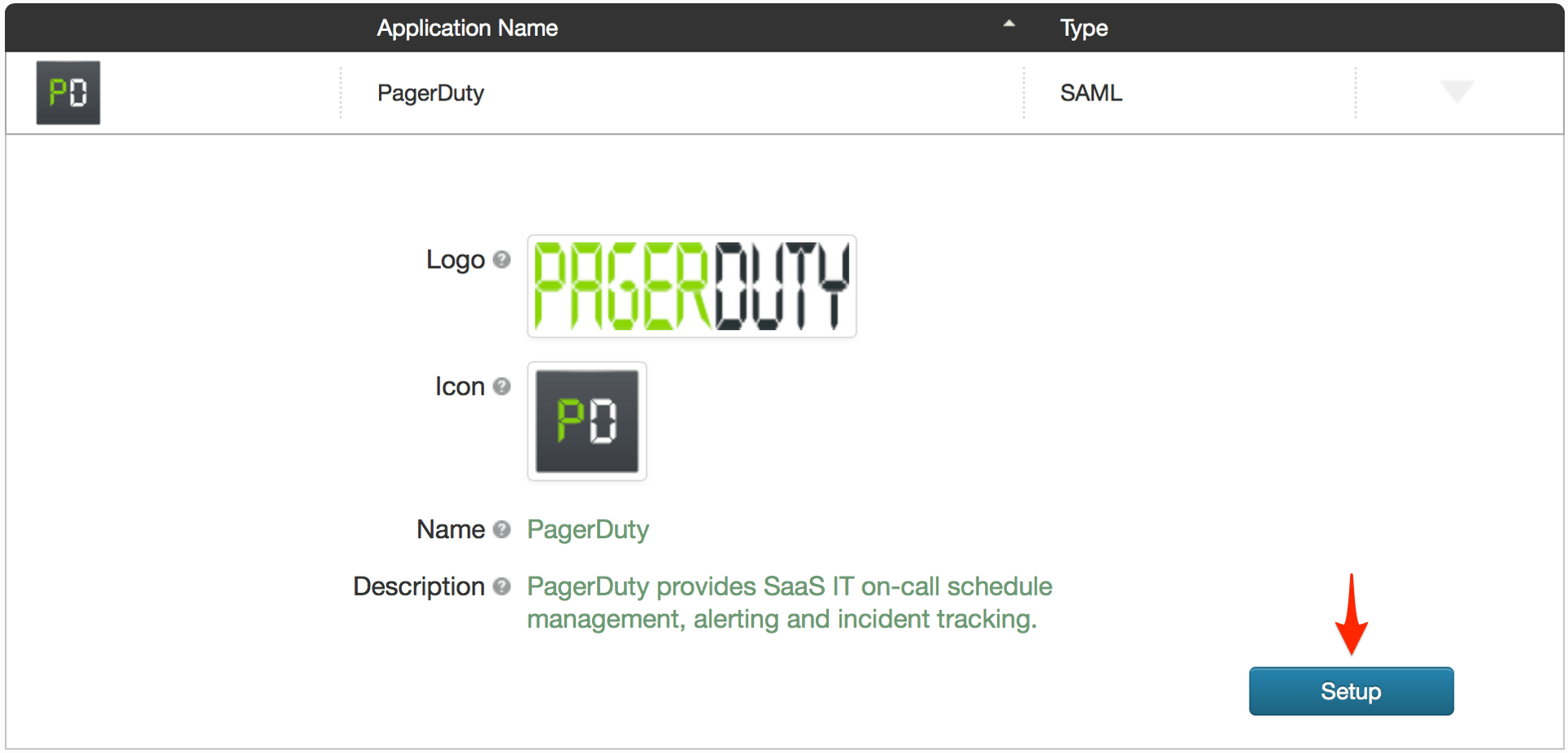

- Klicken Sie auf Aufstellen Taste.

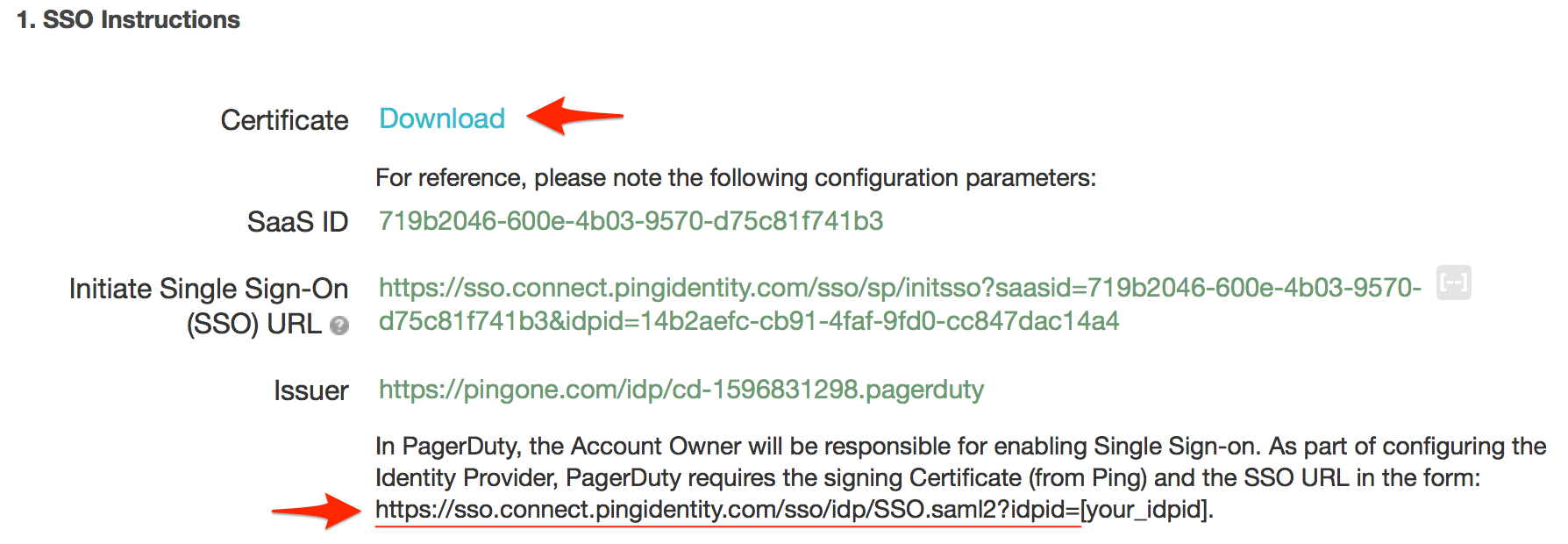

- Klicken Sie auf das Zertifikat Herunterladen Link, dann kopieren Sie den SSO-URL bereitgestellt.

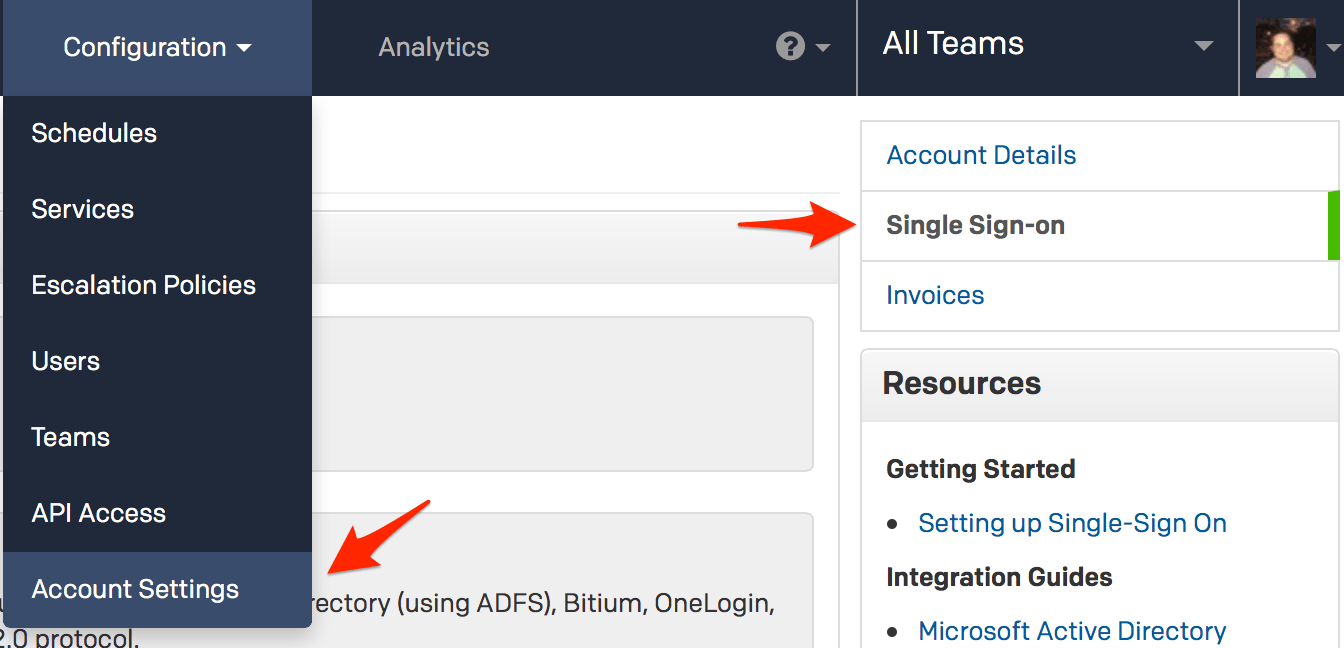

- Melden Sie sich bei Ihrem PagerDuty Konto an und gehen Sie zu Konfiguration Menü und auswählen Kontoeinstellungen Wenn Sie zur Seite „Kontodetails“ gelangen, klicken Sie Single Sign-on in der Seitenleiste rechts.

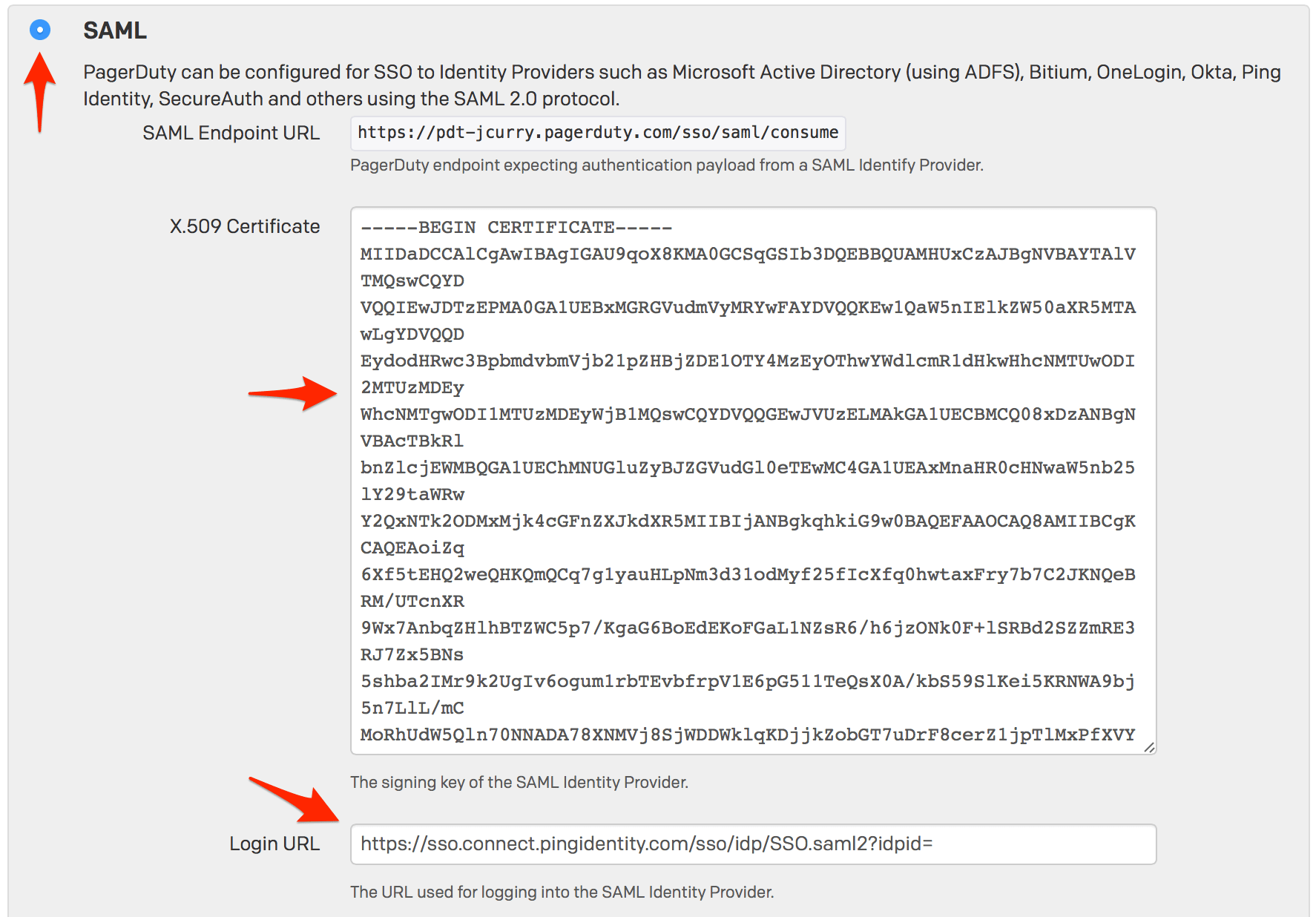

- Klicken Sie auf SAML Wählen Sie die Optionsschaltfläche aus, um Single Sign-On in PagerDuty zu konfigurieren, und fügen Sie dann die in Schritt 3 kopierte SSO-URL in das Feld ein. Anmelde-URL Öffnen Sie die in Schritt 3 heruntergeladene Zertifikatsdatei in einem Texteditor, kopieren Sie die Zertifikatsdaten und fügen Sie sie in das Feld ein. X.509-Zertifikat Feld.

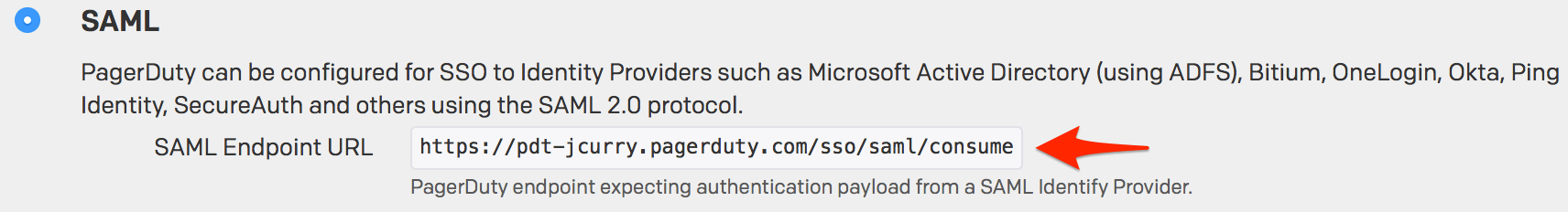

- Kopieren Sie Ihren PagerDuty SAML-Endpunkt-URL Die

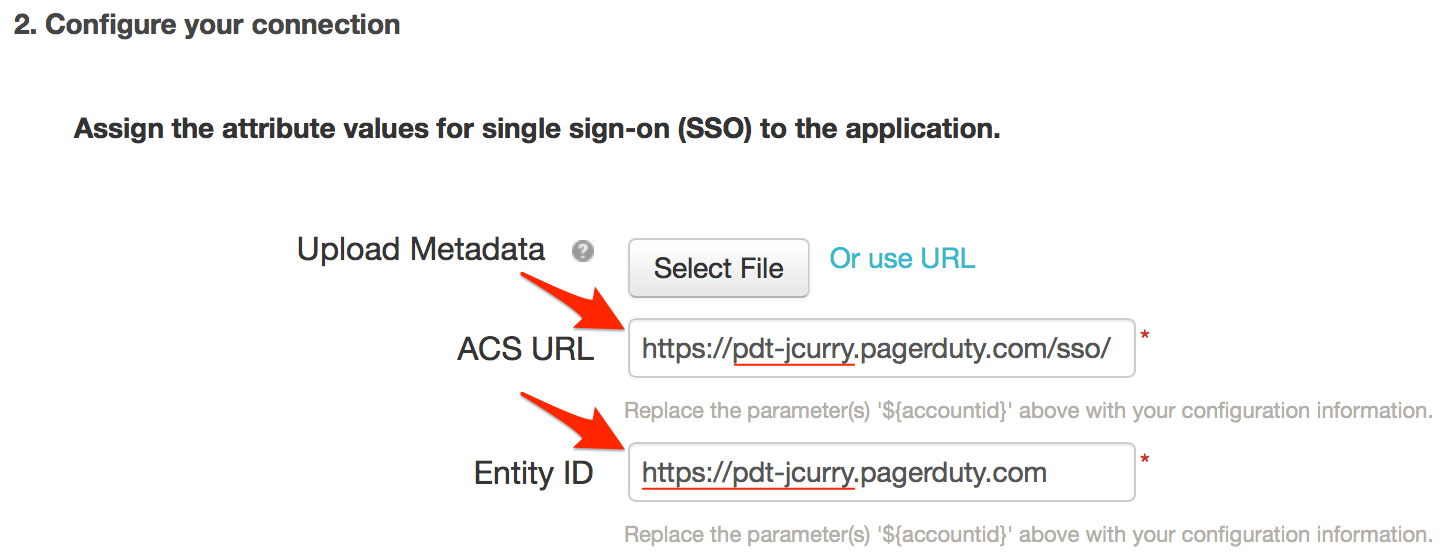

- Fügen Sie die in Schritt 6 kopierte SAML-Endpunkt-URL in das Feld ein. ACS-URL Geben Sie im Feld anschließend Ihre PagerDuty Subdomain ein (einschließlich der URL). https:// Protokollhandler) im Entitäts-ID Feld.

Notiz: PingOne-Anzeigen${accountid}.pagerduty.comim Feld „Entitäts-ID“ ist dies standardmäßig der Fall und es werden Anweisungen zum einfachen Ersetzen bereitgestellt.${accountid}mit Ihrer PagerDuty Subdomain. Leider wird nur die Subdomain ersetzt.${accountid}Die Angabe „mit Ihrer Subdomain“ funktioniert nicht; Sie müssen zusätzlich „https://“ vor Ihrer Subdomain eingeben.

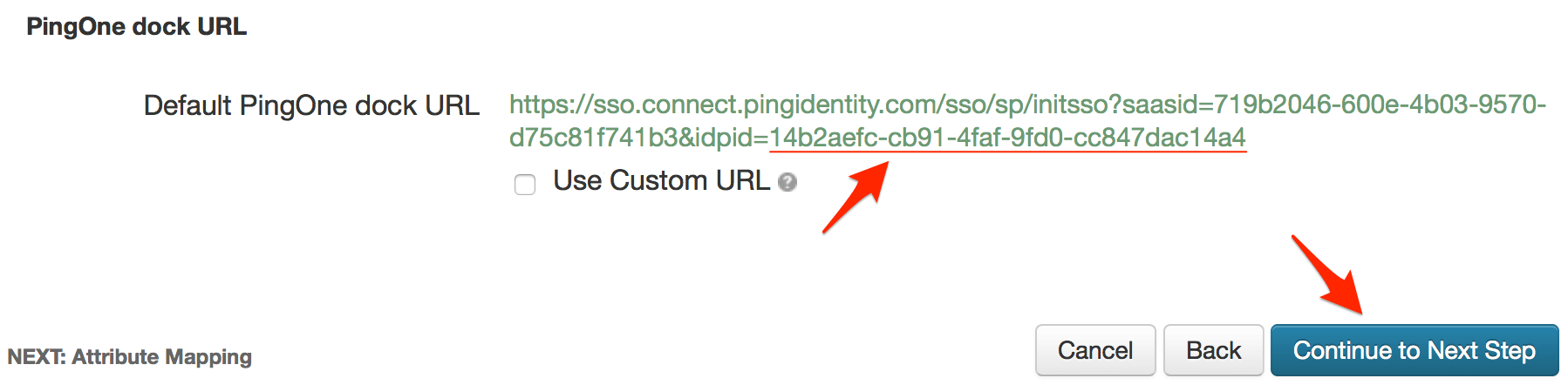

- Scrollen Sie nach unten zum Abschnitt „PingOne Dock-URL“ und kopieren Sie den Wert von idpid Parameter aus dem Standard-PingOne-Dock-URL Die

Wenn Ihre Standard-PingOne-Dock-URL beispielsweise diese wäre:

https://sso.connect.pingidentity.com/sso/sp/initsso?saasid=00000000-abcd-0000-efgh-xyz123456789&idpid=11111111-xxxx-1x1x-1111-xxxx1111xx11

Diesen Abschnitt sollten Sie kopieren:

11111111-xxxx-1x1x-1111-xxxx1111xx11Klicken Weiter zum nächsten Schritt nachdem Sie die idpid Parameter.

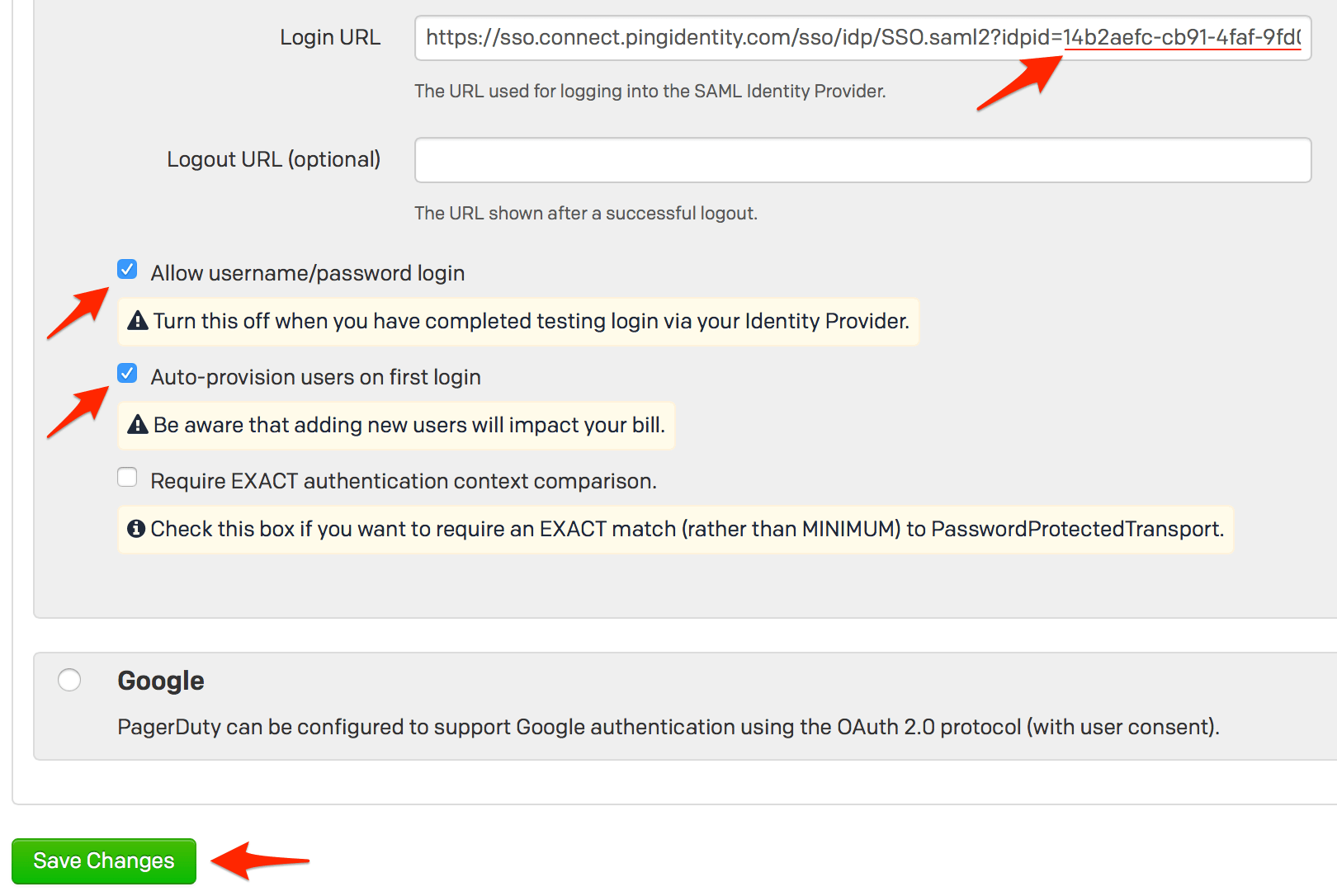

- In PagerDuty fügen Sie die idpid Der Parameter, den Sie im vorherigen Schritt aus der Standard-PingOne-Dock-URL kopiert haben, befindet sich am Ende der Anmelde-URL Sie sind in Schritt 3 eingestiegen.

Um auf unser vorheriges Beispiel zurückzukommen: Wenn Ihr idpid War11111111-xxxx-1x1x-1111-xxxx1111xx11, Die Anmelde-URL PagerDuty sollte wie folgt eingestellt sein:https://sso.connect.pingidentity.com/sso/idp/SSO.saml2?idpid=11111111-xxxx-1x1x-1111-xxxx1111xx11Wenn Sie die Schritte in dieser Anleitung abgeschlossen und die Tests beendet haben, können Sie zu dieser Seite zurückkehren, um die Benutzeranmeldung über Benutzername und Passwort zu deaktivieren.

Wenn die automatische Bereitstellung aktiviert ist, können Sie SSO-Benutzern ermöglichen, ein PagerDuty -Konto ohne manuelles Eingreifen zu erstellen. Bitte beachten Sie jedoch, dass sich das Hinzufügen weiterer Benutzer auf Ihre Abrechnung auswirkt, wenn Sie die in Ihrem Tarifplan enthaltene Anzahl von Benutzern überschreiten.

Klicken Änderungen speichern wenn Sie diese Seite fertig bearbeitet haben.

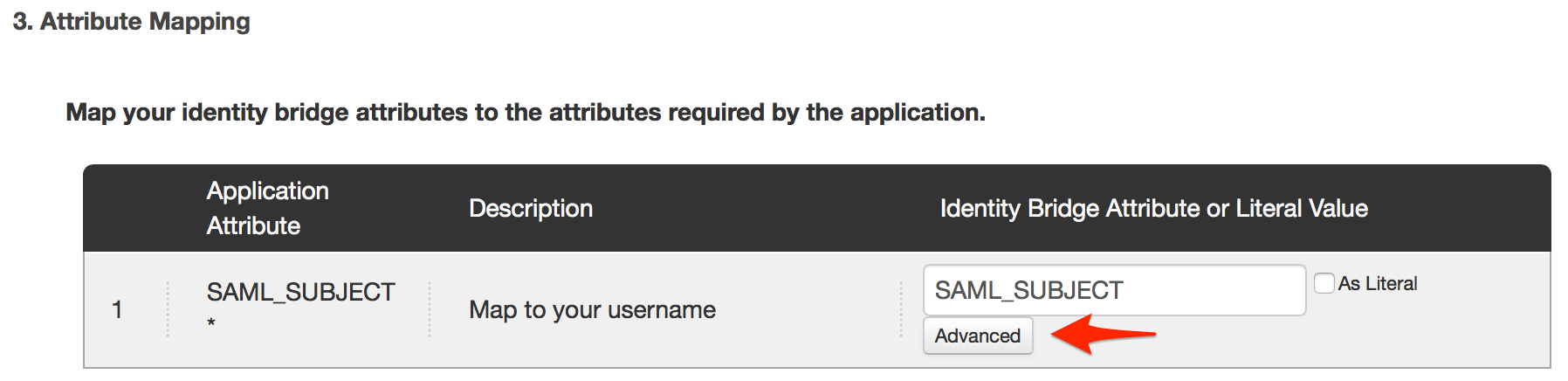

- Zurück in PingOne klicken Sie auf die Fortschrittlich Schaltfläche im Abschnitt Attributzuordnung.

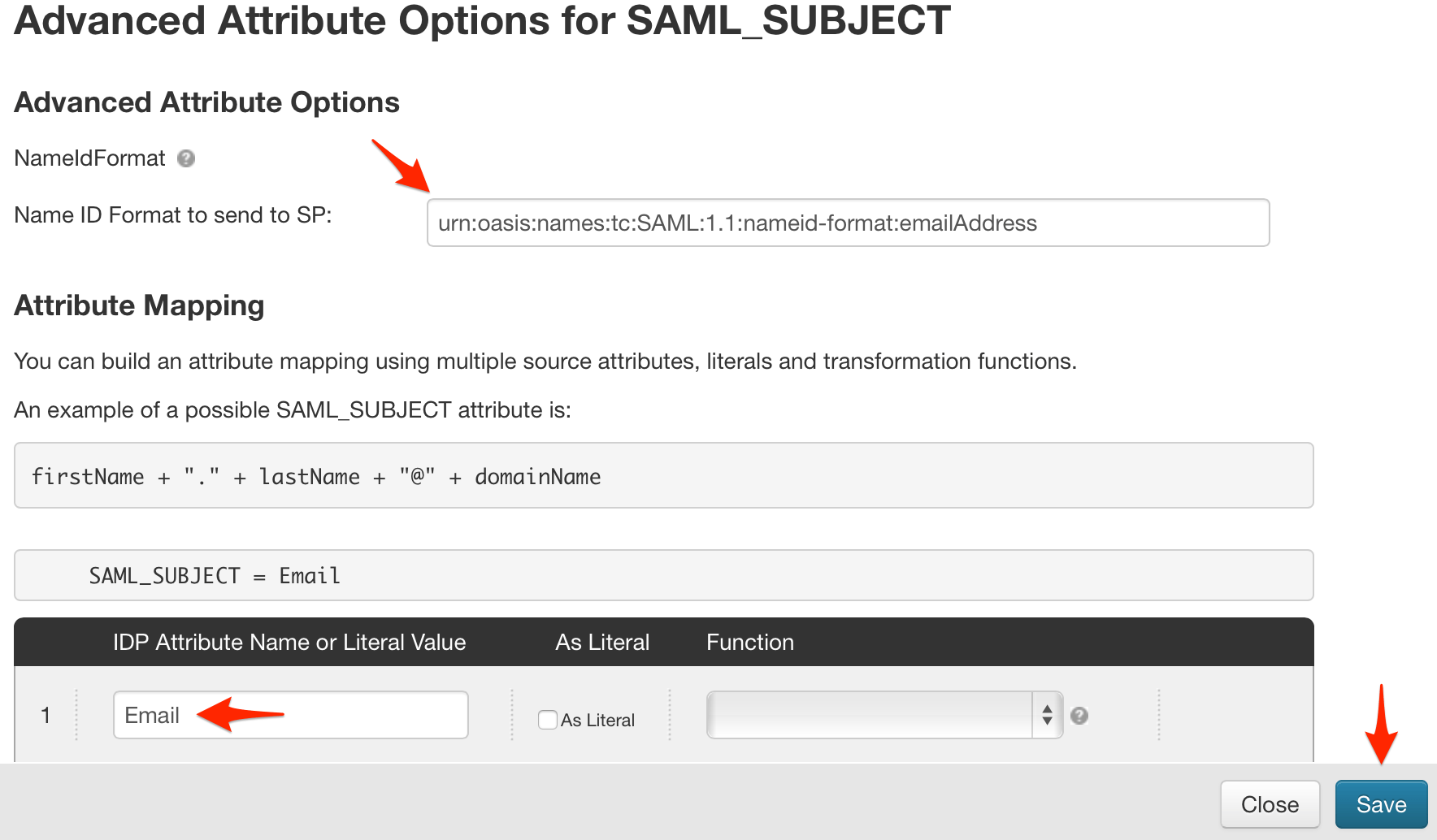

- Im Fenster „Erweiterte Attributoptionen“ legen Sie Folgendes fest: Namens-ID-Format, das an SP gesendet werden soll Zu

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddressund stellen Sie die IDP-Attributname oder Literalwert Zu E-Mail Klicken Sie dann Speichern Die

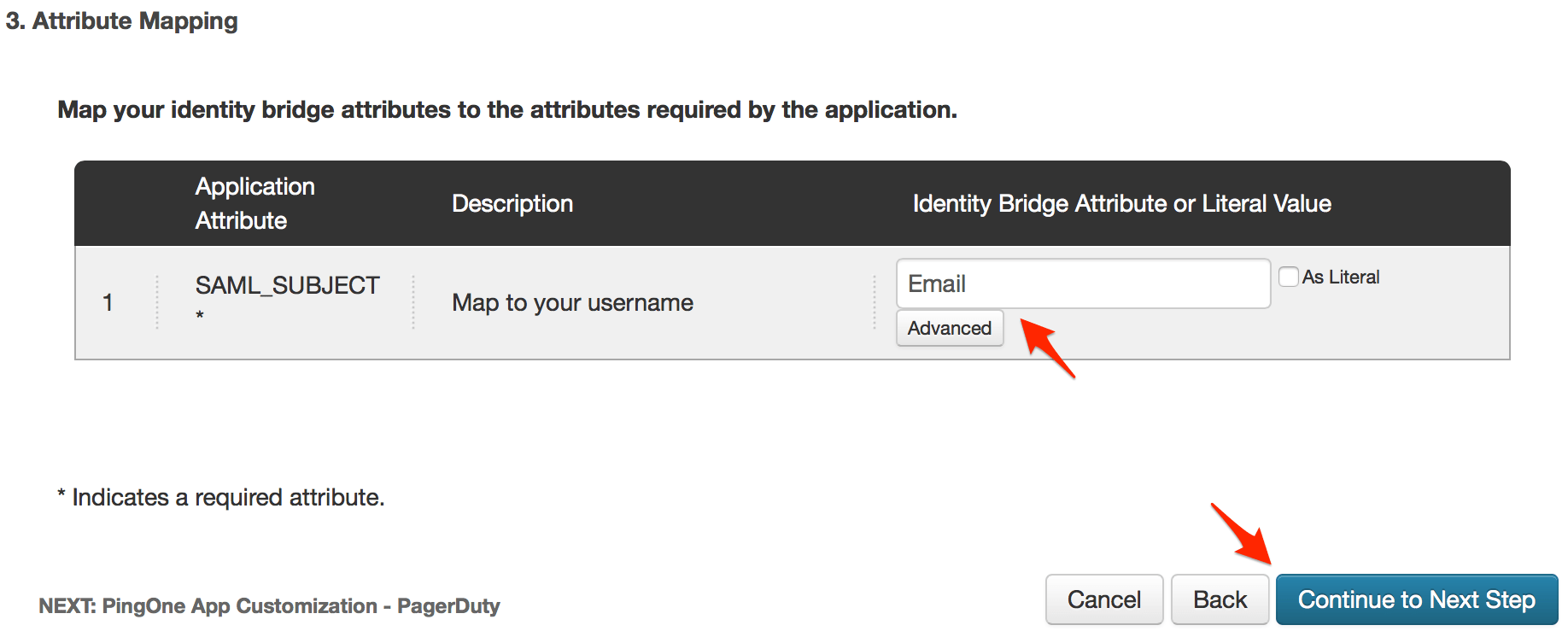

- Überprüfen Sie, ob die Identitätsbrückenattribut oder Literalwert In der Spalte steht jetzt: E-Mail Klicken Sie dann Weiter zum nächsten Schritt Die

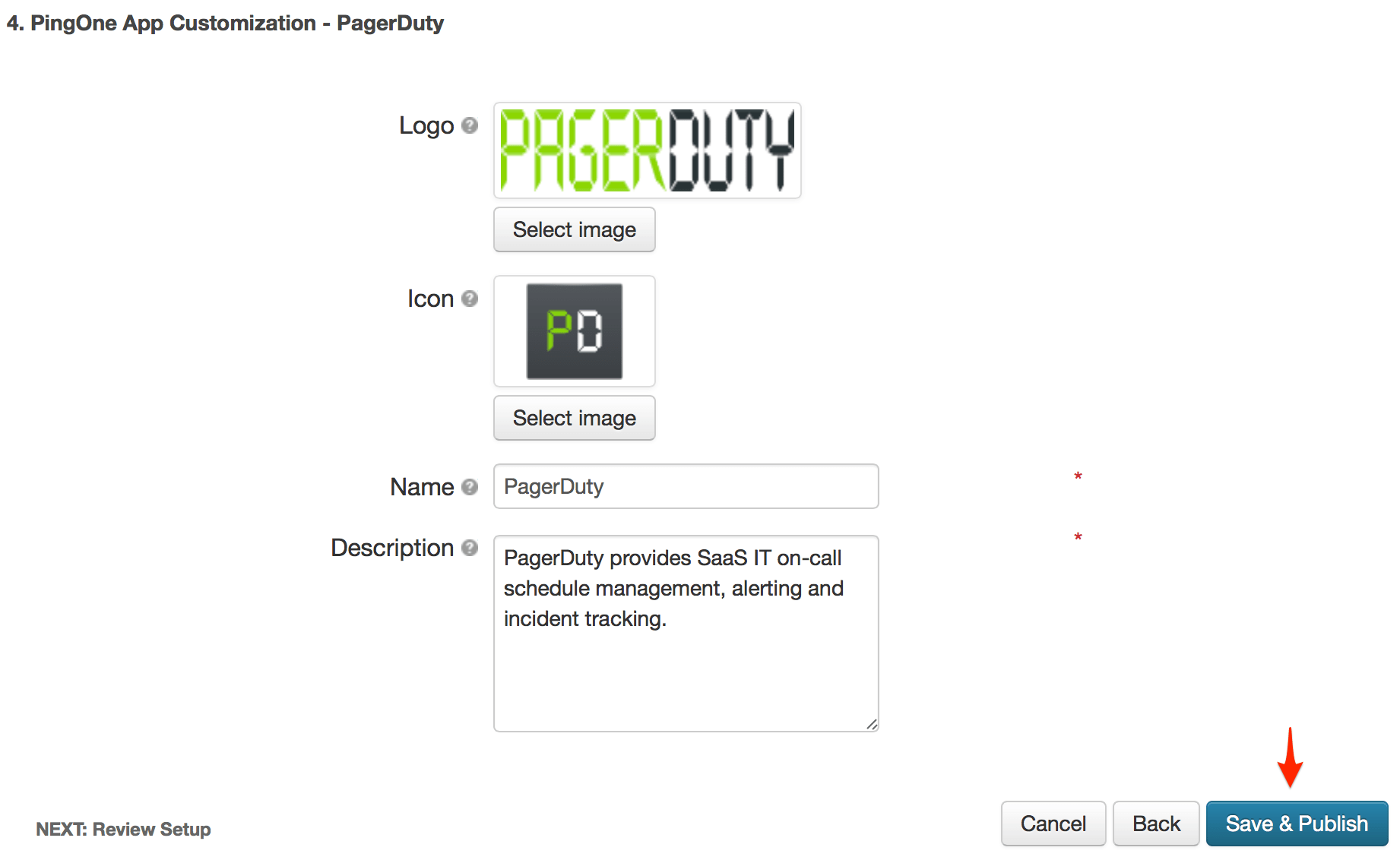

- Klicken Speichern & Veröffentlichen Die

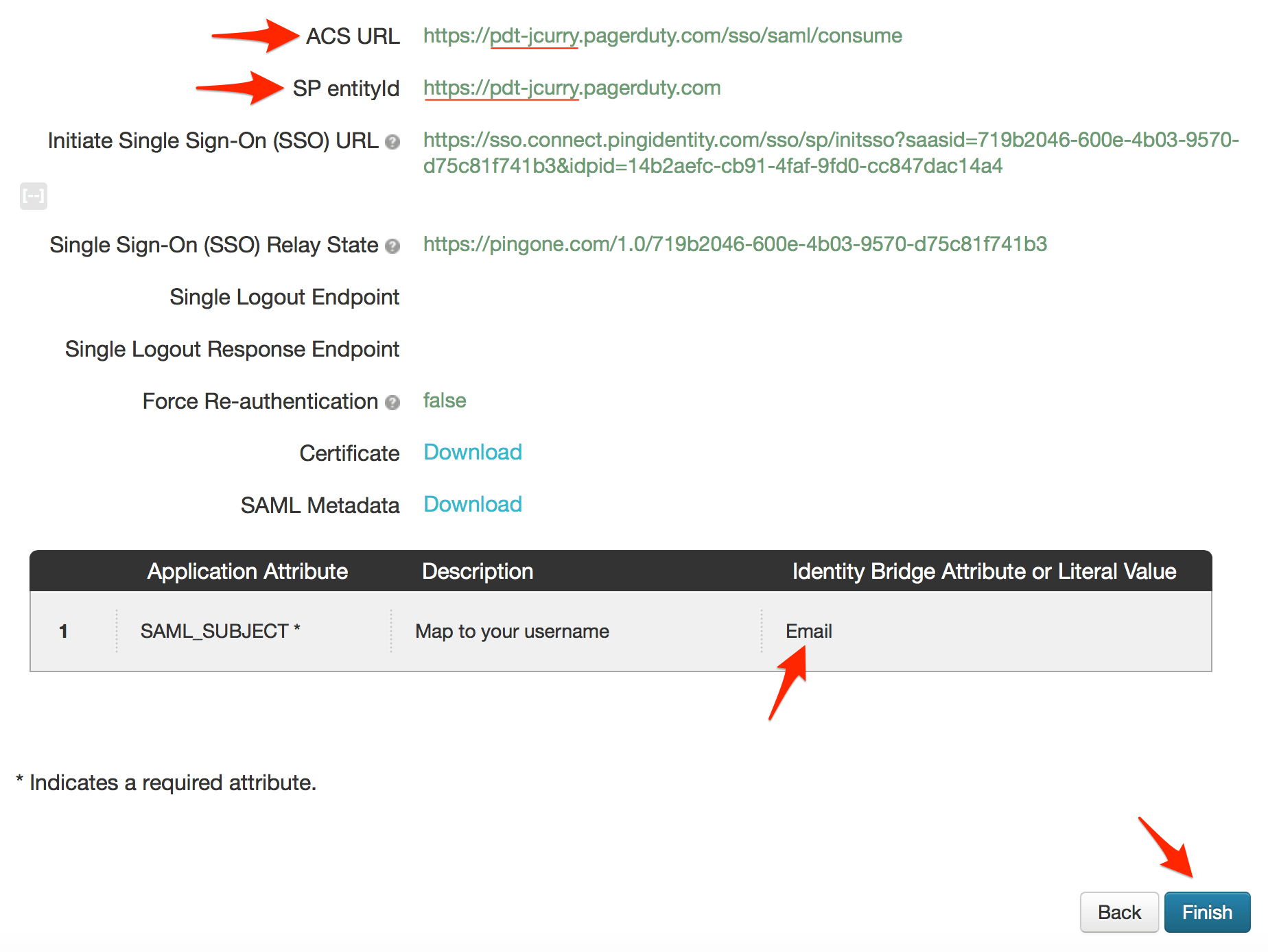

- Überprüfen Sie, ob die ACS-URL Und SP entityId Fügen Sie Ihre PagerDuty Subdomain hinzu, wobei beide Werte enthalten sein müssen. https:// und dass dein E-Mail wird als Ihr Benutzername verwendet. Klicken Sie hier. Beenden Die

- Herzlichen Glückwunsch! Sie sollten sich nun mit PingOne bei PagerDuty anmelden können.

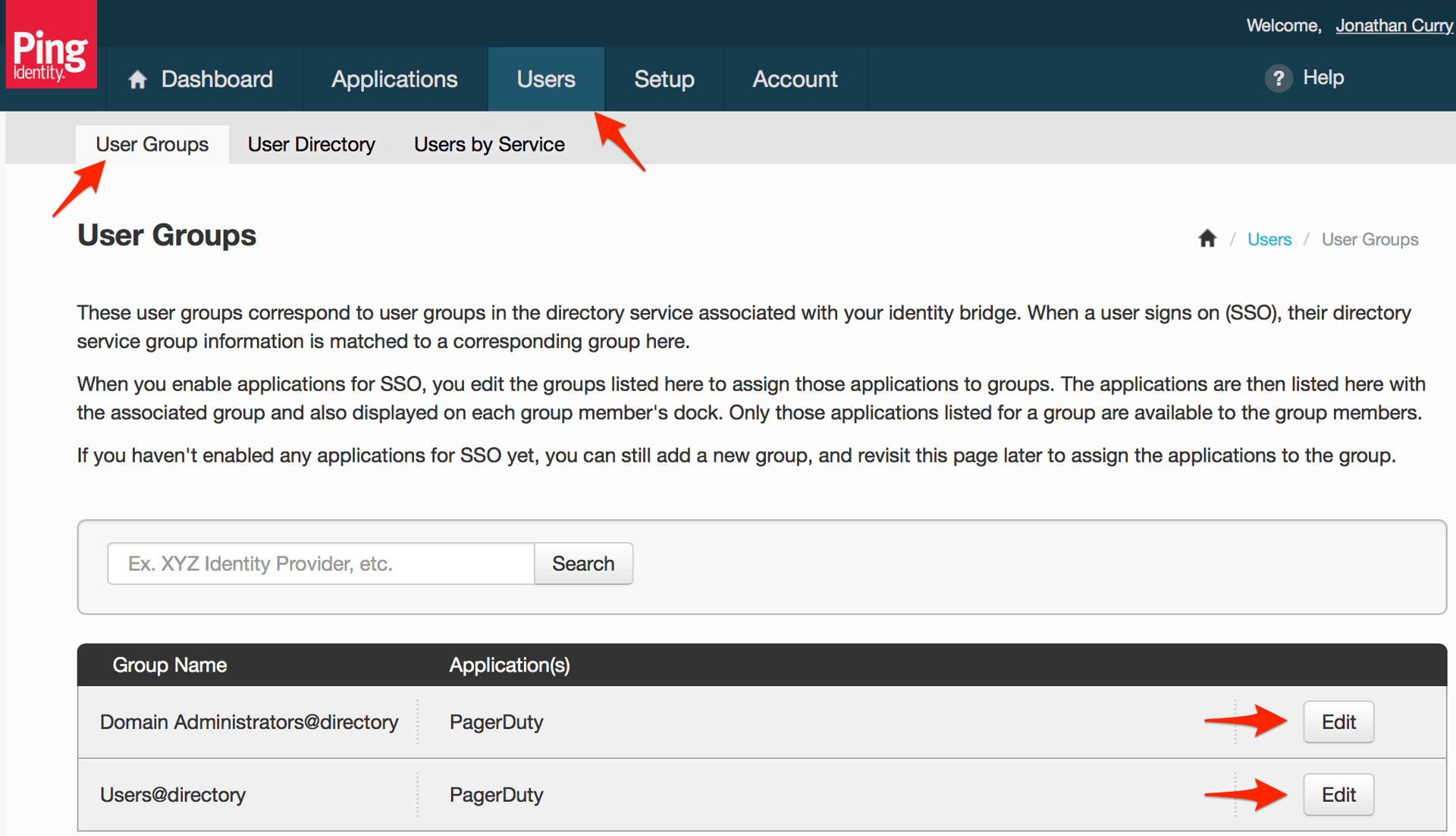

- Obwohl Ihre Benutzer nun direkt auf PagerDuty zugreifen können sollten, wird ihnen die PagerDuty -App möglicherweise nicht im PingOne-Dock angezeigt. Um Benutzern den Zugriff auf PagerDuty über das PingOne-Dock zu ermöglichen, gehen Sie zu Benutzer Klicken Sie dann auf die Registerkarte. Benutzergruppen Unterregisterkarte. Klicken Sie darauf. Bearbeiten für die Gruppe, der Sie mit einem Klick Zugriff auf PagerDuty gewähren möchten.

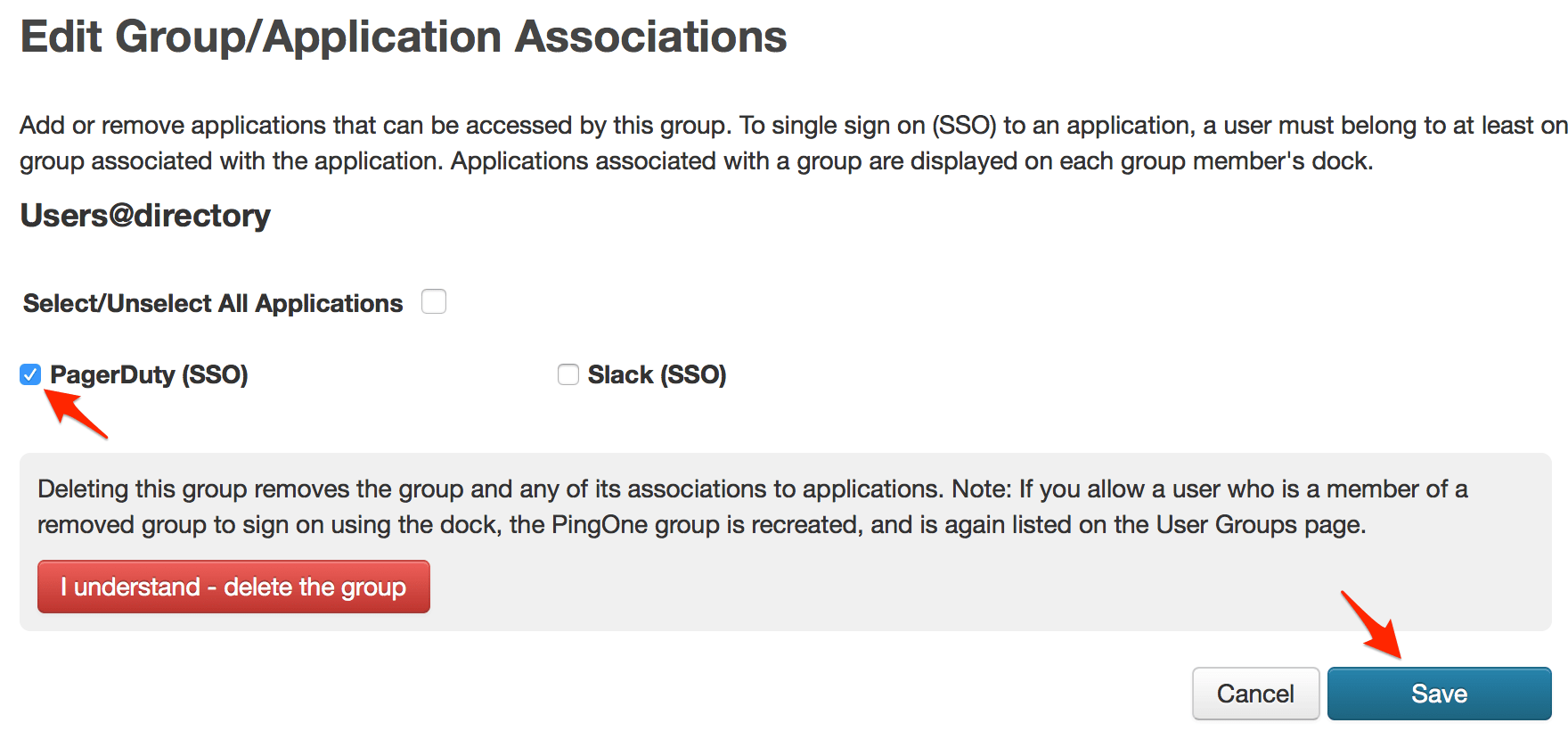

- Überprüfen Sie die PagerDuty (SSO) App und Klick Speichern Wiederholen Sie dies für alle Gruppen, die mit einem Klick über das PingOne-Dock auf PagerDuty zugreifen sollen.

- Fertig! Benutzer in Gruppen, denen ein One-Click-Zugriff auf PagerDuty (SSO) gewährt wurde, sehen nun die PagerDuty App in ihrem PingOne-Dock.

Häufig gestellte Fragen

Kann sich der Kontoinhaber ohne SSO anmelden, wenn die Authentifizierung mit Benutzername und Passwort deaktiviert ist?

Selbst wenn die Benutzerauthentifizierung per Benutzername und Passwort deaktiviert ist, kann sich der Kontoinhaber jederzeit mit seinem Benutzernamen und Passwort anmelden, falls Sie die SSO-Konfiguration ändern oder sie vollständig deaktivieren müssen.

Warum wird mir die Option „Single Sign-On“ in den Kontoeinstellungen nicht angezeigt?

SSO ist nur für Konten auf unserem aktuellen System verfügbar. Standard- oder Enterprise-Pläne . Bitte Kontaktieren Sie unser Vertriebsteam. Wenn Sie an einem Upgrade Ihres Tarifs interessiert sind.

Bereit loszulegen?

Testen Sie jedes Produkt in der Operations Cloud kostenlos.

Keine Kreditkarte erforderlich.