- PagerDuty /

- Integrationen /

- AD FS SSO-Integrationsleitfaden

AD FS SSO-Integrationsleitfaden

Active Directory Federation Services (AD FS) ist eine Technologie, die Ihre Active Directory-Konfiguration auf Dienste außerhalb Ihrer Infrastruktur erweitert. Mit AD FS können Sie Benutzern Zugriff auf PagerDuty gewähren, ohne dass diese zusätzliche Anmeldeinformationen verwalten müssen.

Dieser Leitfaden wurde unter Windows Server 2012 R2 geschrieben und getestet (auch mit Windows Server 2016 getestet), jedoch bieten auch frühere Versionen von Windows Server AD FS.

Notiz

Du musst der/die/das sein. Kontoinhaber Um diese Änderungen an Ihrem PagerDuty Konto vorzunehmen, müssen Sie die entsprechenden Einstellungen vornehmen. Darüber hinaus sind die SSO-Funktionen in PagerDuty nur auf unserem [Website-Name] verfügbar. Pläne für professionelle, geschäftliche und digitale Abläufe . Bitte Kontaktieren Sie unser Vertriebsteam. Wenn Sie an einem Upgrade Ihres Tarifs interessiert sind.

Auf Ihrem AD FS-Server

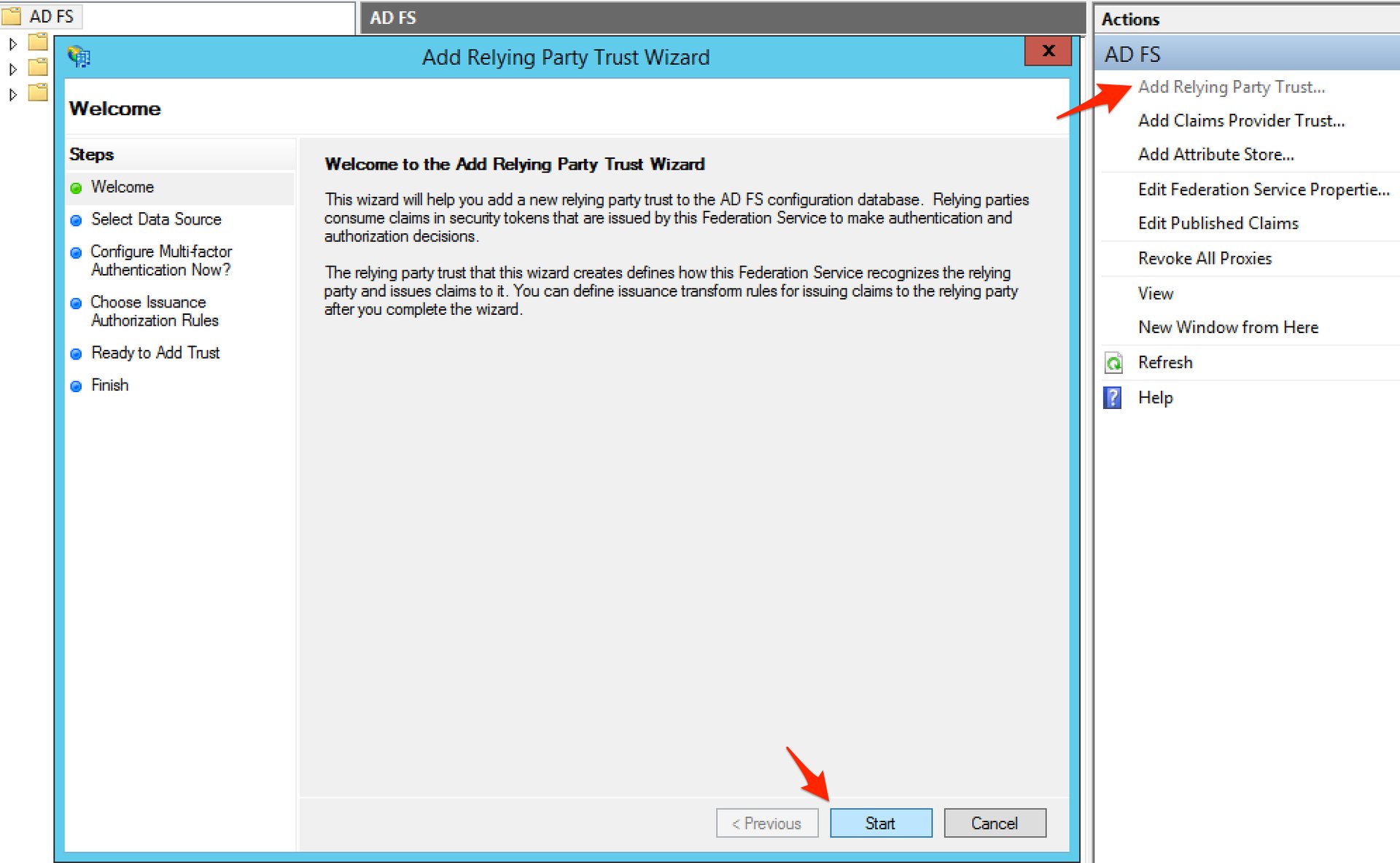

- Öffne die AD FS-Management Konsole, klicken Vertrauensstellung der vertrauenden Partei hinzufügen... im Aktionsbereich und klicken Start auf der Einführungsseite des Assistenten.

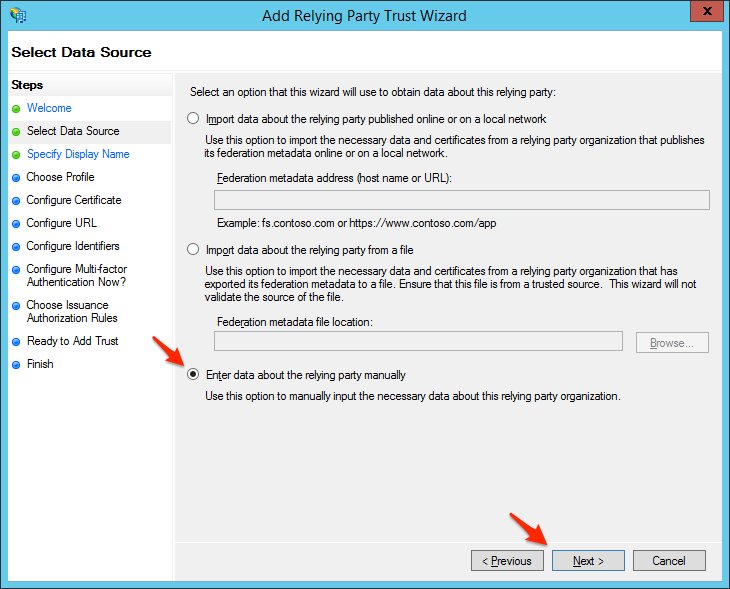

- Wählen Geben Sie die Daten über die vertrauende Partei manuell ein. und klicken Nächste Die

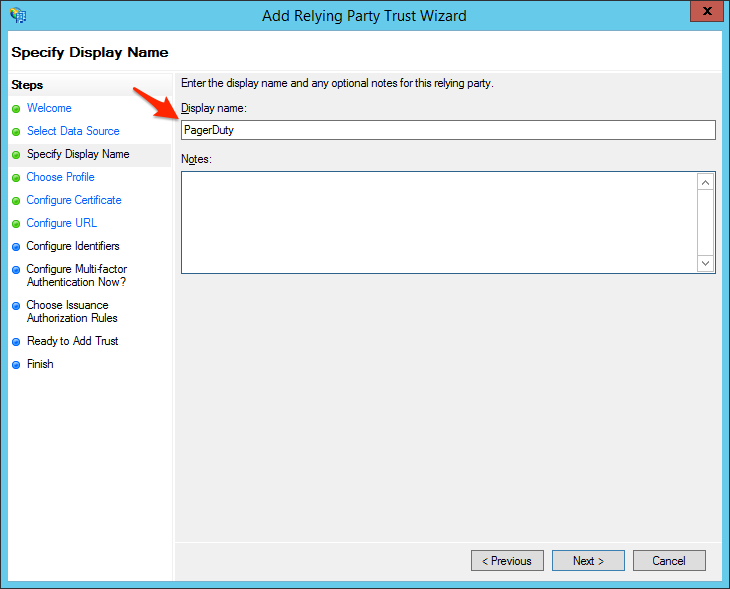

- Geben Sie einen ein Anzeigename , wie zum Beispiel PagerDuty und klicken Sie Nächste Die

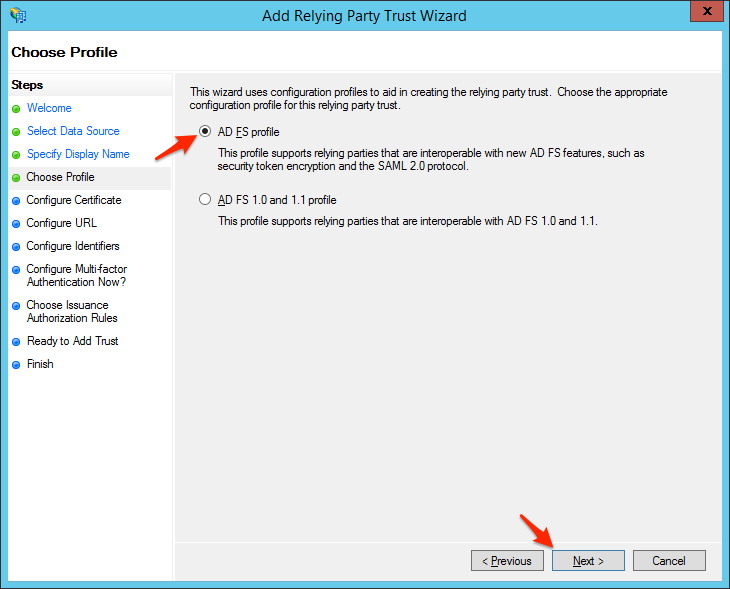

- Wählen AD FS-Profil und klicken Nächste Die

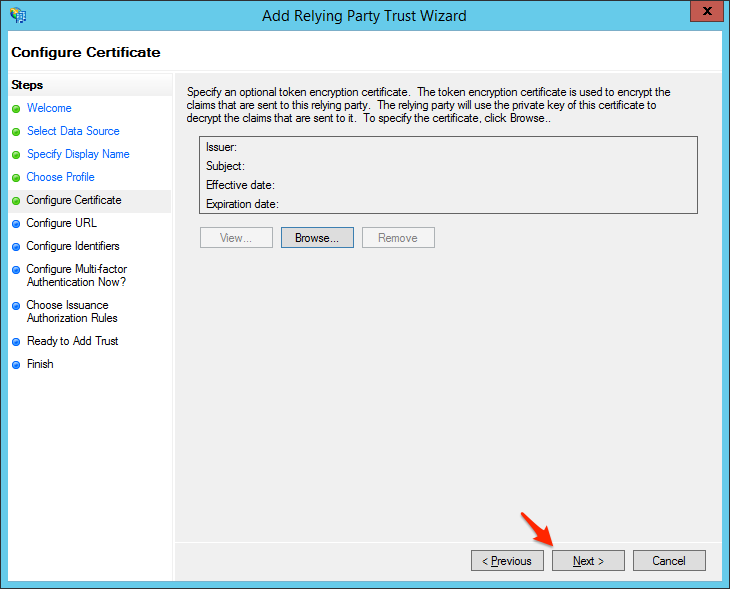

- Sie benötigen kein Token-Verschlüsselungszertifikat, klicken Sie also Nächste Fortsetzung folgt.

- Melden Sie sich bei Ihrem PagerDuty Konto an und klicken Sie auf die Benutzersymbol Menü auswählen Kontoeinstellungen und wählen Sie dann die Single Sign-on Tab.

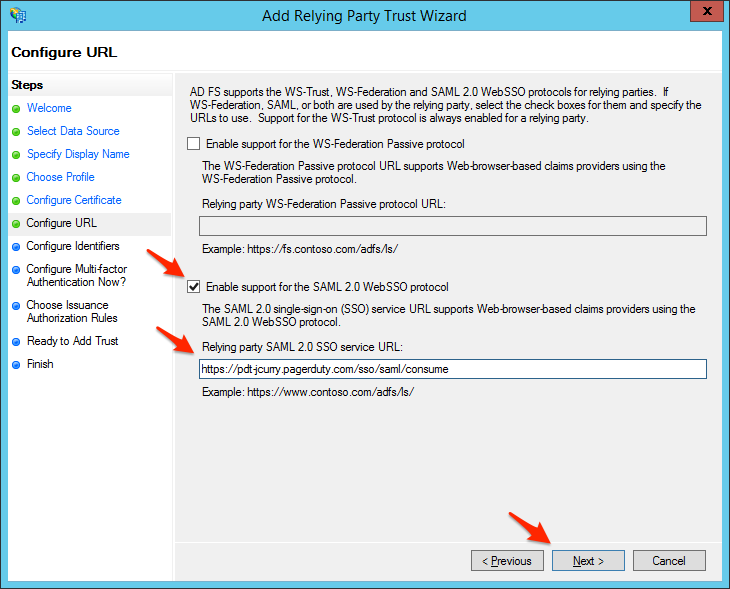

- Wählen Sie die SAML Optionsfeld zum Konfigurieren von Single Sign-On in PagerDuty und anschließend kopieren SAML-Endpunkt-URL zum Einfügen in den Assistenten.

- Zurück auf Ihrem AD FS-Server, aktivieren Sie das Kontrollkästchen, Unterstützung für das SAML 2.0 WebSSO-Protokoll aktivieren Fügen Sie dann die kopierte URL in das Feld ein. URL des SAML 2.0 SSO-Dienstes der vertrauenden Partei Kästchen eintragen und klicken Nächste Die

(Bitte beachten Sie: Wenn Ihre PagerDuty Subdomain EU enthält, müssen Sie die vollständige PagerDuty Subdomain einschließlich eu eingeben, zum Beispiel: https://(Ihre_Subdomain). EU .pagerduty.com)

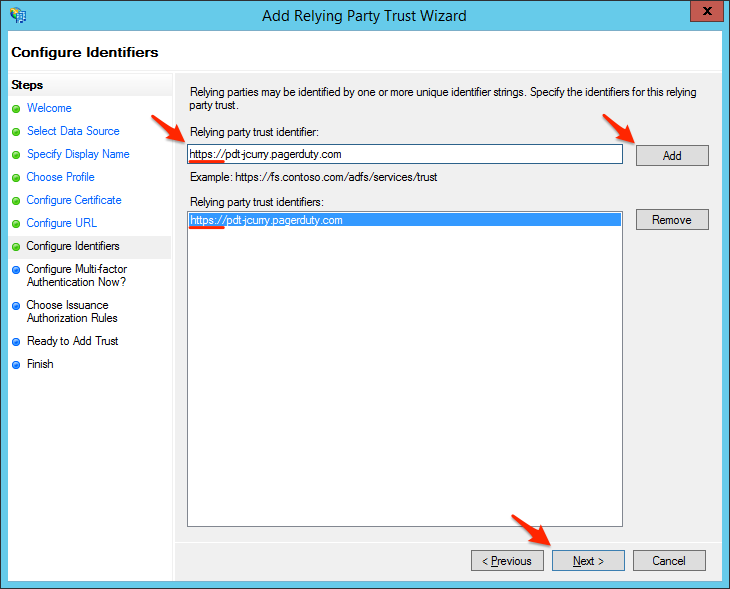

- Geben Sie Ihre PagerDuty Subdomain in das Feld ein. Vertrauenskennung der vertrauenden Partei Feld - einschließlich

https://und mit kein abschließender Schrägstrich und klicken Nächste Die Notiz: Es ist sehr wichtig, Ihre PagerDuty Subdomain genau wie beschrieben einzugeben. Die Integration wird nicht funktionieren wenn Sie nicht einschließenhttps://Auch nicht, wenn Sie am Ende der URL einen Schrägstrich einfügen.

(Bitte beachten Sie: Wenn Ihre PagerDuty Subdomain EU enthält, müssen Sie die vollständige PagerDuty Subdomain einschließlich eu eingeben, zum Beispiel: https://(Ihre_Subdomain). EU .pagerduty.com)

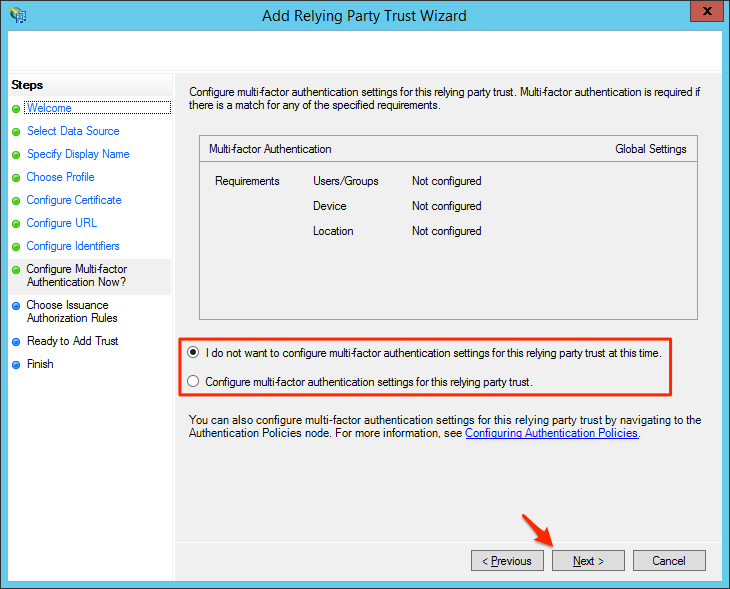

- Wählen Sie die gewünschte Multi-Faktor-Authentifizierungsoption für Benutzer aus und klicken Sie auf Nächste Die Notiz: Die Aktivierung der Multi-Faktor-Authentifizierung erfordert zusätzliche Schritte, die nicht Gegenstand dieses Leitfadens sind und daher nicht behandelt werden.

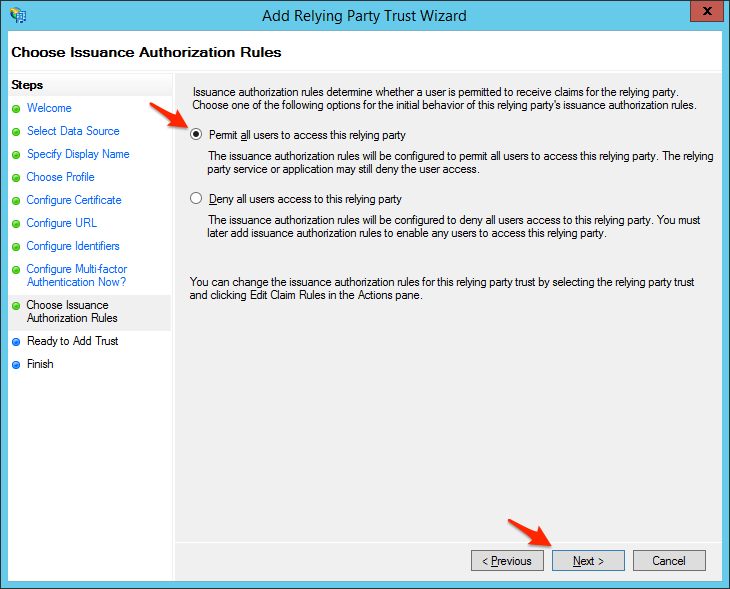

- Wählen Allen Benutzern den Zugriff auf diese vertrauende Partei gestatten und klicken Nächste Die Notiz: Sie können diese Einstellung ändern, sodass der PagerDuty standardmäßig verweigert und nur bestimmten Benutzern gewährt wird. Dieser Vorgang liegt jedoch außerhalb des Rahmens dieses Leitfadens und wird daher nicht behandelt.

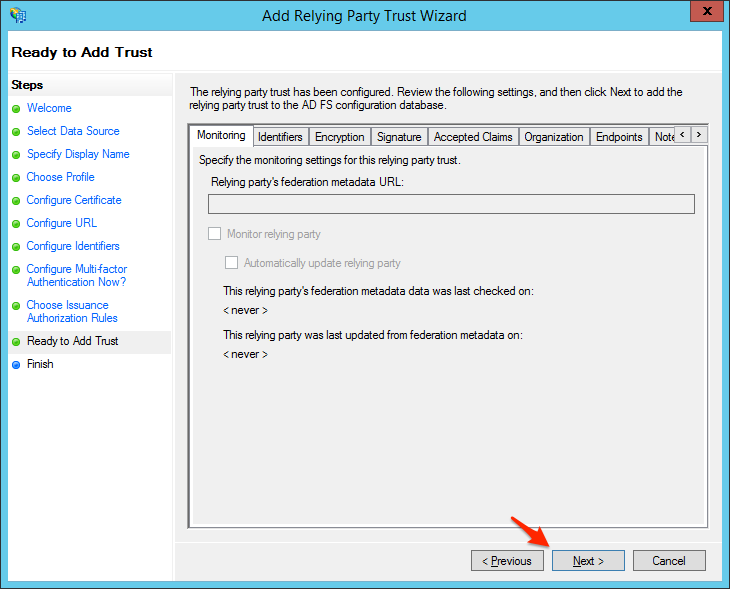

- Überprüfen Sie Ihre Einstellungen und klicken Sie Nächste Die

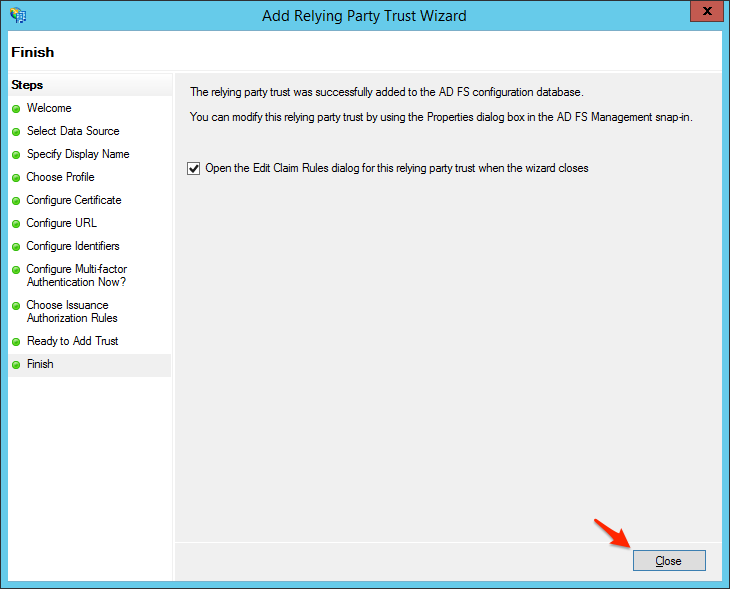

- Klicken Schließen um den Zauberer zu vollenden.

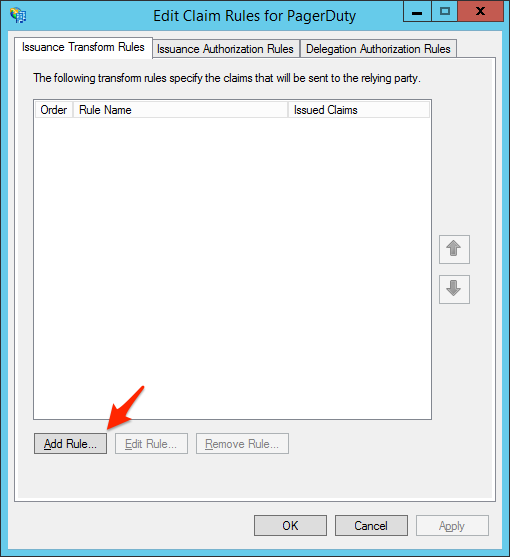

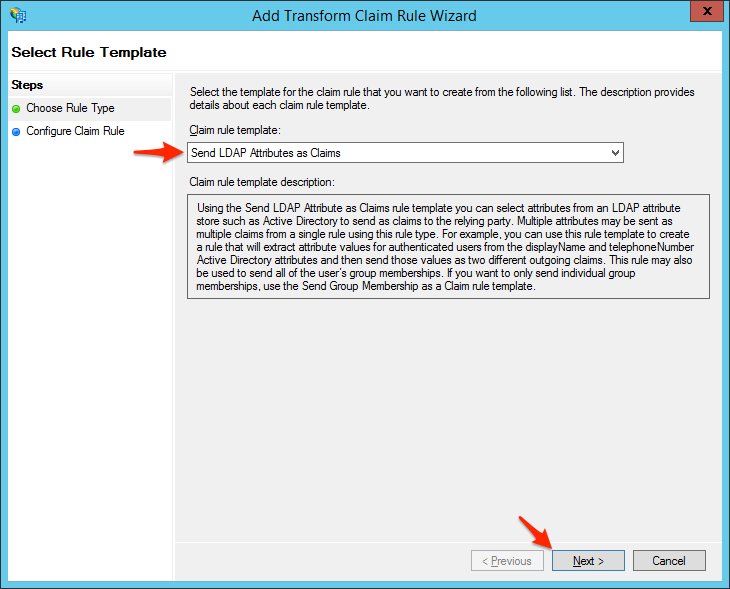

- Klicken Regel hinzufügen... auf der Registerkarte „Ausgabetransformationsregeln“.

- Wählen LDAP-Attribute als Ansprüche senden und klicken Nächste Die

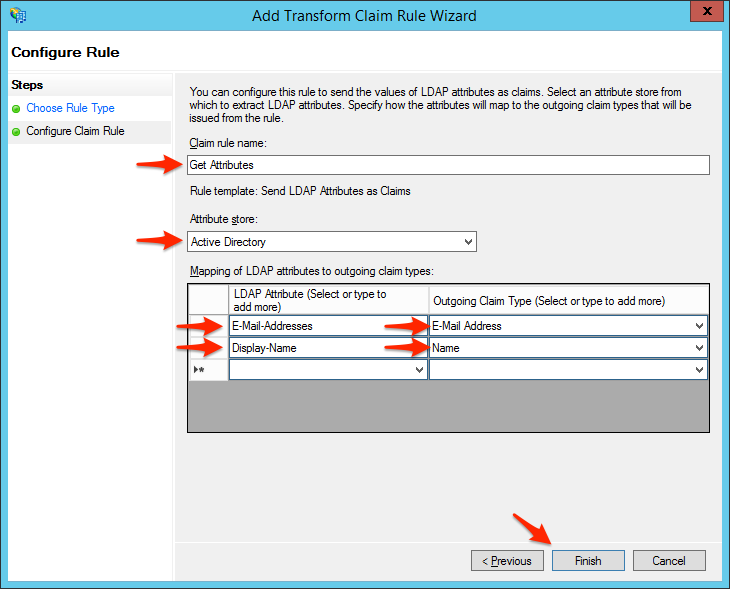

- Geben Sie einen ein Name der Anspruchsregel , wie zum Beispiel Attribute abrufen dann stellen Sie die Attributspeicher Zu Active Directory , geben Sie ein

E-Mail-Adressenfür das erste LDAP-Attribut und dessen ausgehenden Typ festlegen aufE-Mail-Adresseund geben Sie einAnzeigenamefür das zweite LDAP-Attribut und legen Sie dessen ausgehenden Typ fest aufNameKlicken Beenden wenn Sie fertig sind. Notiz: Es ist sehr wichtig, die Optionen mit exakt denselben Bindestrichen und Leerzeichen auszuwählen, die nach Beginn der Eingabe des angegebenen Werts dokumentiert sind. Die Integration funktioniert möglicherweise nicht, wenn Sie eine Variante auswählen, die nicht exakt übereinstimmt.

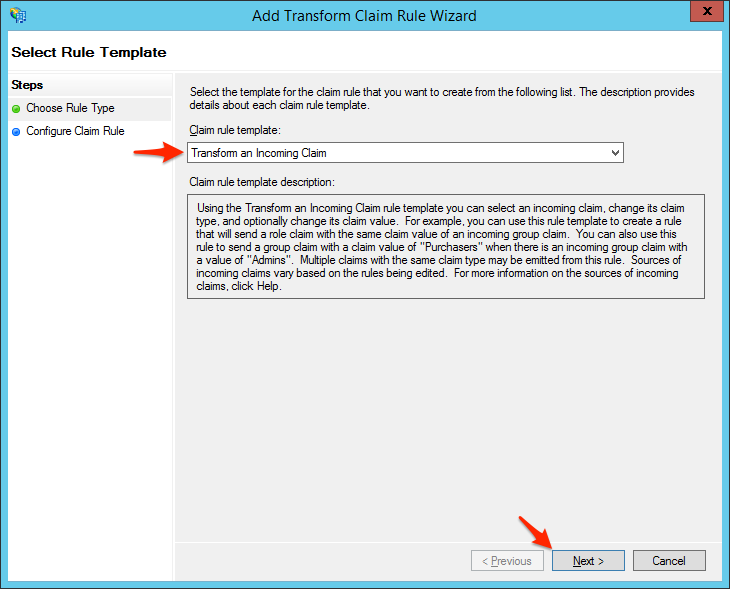

- Klicken Regel hinzufügen... erneut auf der Registerkarte „Ausgabetransformationsregeln“.

- Wählen Eine eingehende Forderung umwandeln und klicken Nächste Die

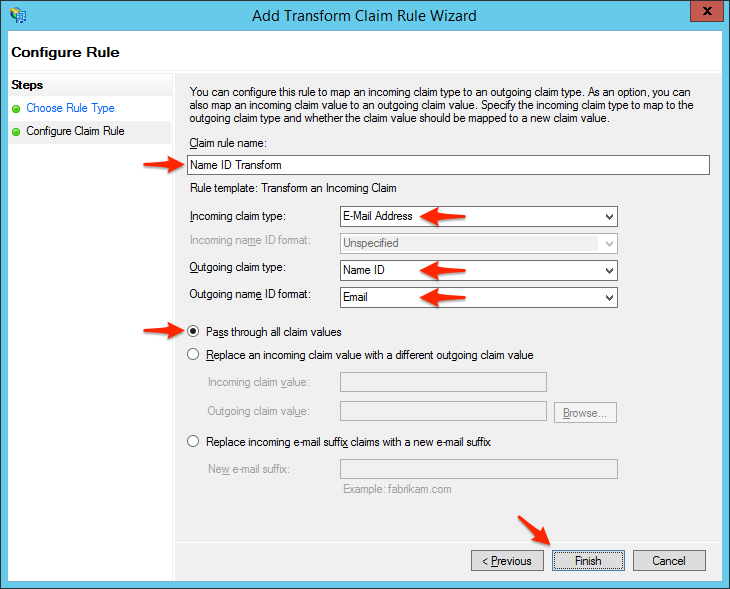

- Geben Sie einen ein Name der Anspruchsregel , wie zum Beispiel Namens-ID-Transformation , Satz Art der eingehenden Schadensmeldung Zu

E-Mail-Adresse, Satz Ausgehende Schadensart ZuName IDund setzen Format der ausgehenden Namens-ID ZuE-Mail. Wählen Alle Schadenswerte weiterleiten und klicken Beenden Die Notiz: Es ist sehr wichtig, die Optionen mit exakt denselben Bindestrichen und Leerzeichen auszuwählen, die in der Dokumentation aufgeführt sind, nachdem Sie mit der Eingabe des angegebenen Werts begonnen haben. Die Integration funktioniert möglicherweise nicht, wenn Sie eine Variante auswählen, die nicht exakt übereinstimmt. Zum Beispiel die Einstellung Ausgehende Schadensart ZuNameIDanstattName IDwird Ihnen nicht erlauben, einzustellen Format der ausgehenden Namens-ID ZuE-Mailund die Integration wird nicht funktionieren.

- Klicken Regel hinzufügen... erneut auf der Registerkarte „Ausgabetransformationsregeln“.

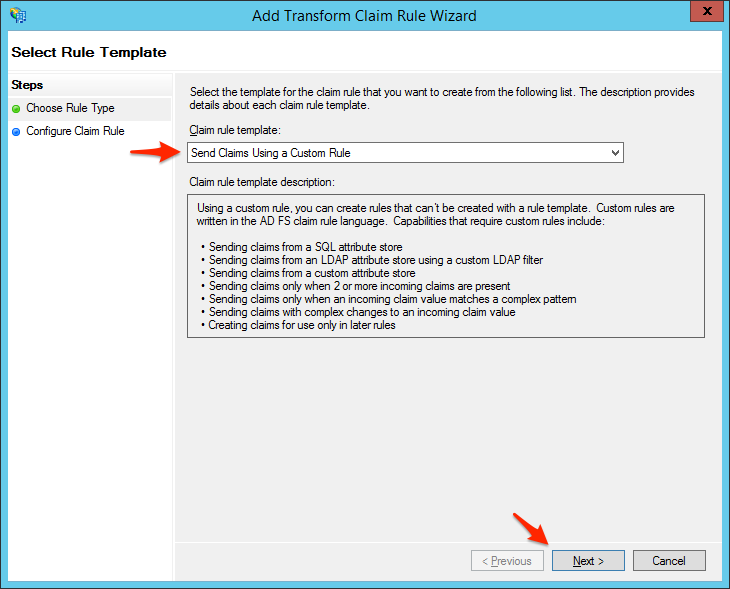

- Wählen Ansprüche mithilfe einer benutzerdefinierten Regel senden und klicken Nächste Die

- Geben Sie einen ein Name der Anspruchsregel , wie zum Beispiel 'Name'-Attributnamenstransformation dann setzen Benutzerdefinierte Regel zu Folgendem:

c:[Type == 'https://schemas.xmlsoap.org/ws/2005/05/identity/claims/name'] => issue(Type = 'Name', Issuer = c.Issuer, OriginalIssuer = c.OriginalIssuer, Value = c.Value, ValueType = c.ValueType);Klicken Beenden wenn Sie fertig sind.

- Klicken OK im Dialogfeld „Anspruchsregeln bearbeiten“.

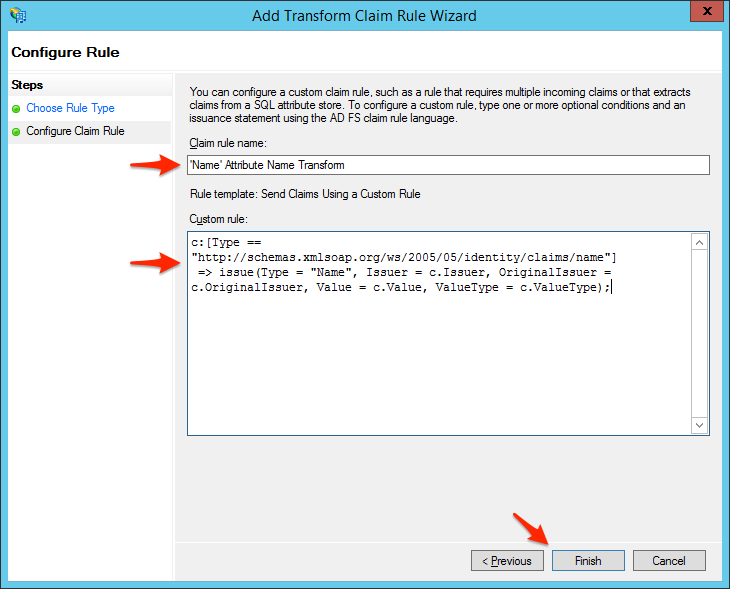

- Gehe zu Service > Zertifikate , wählen Sie Ihre Token-Signaturzertifikat und klicken Zertifikat ansehen... im Aktionsbereich.

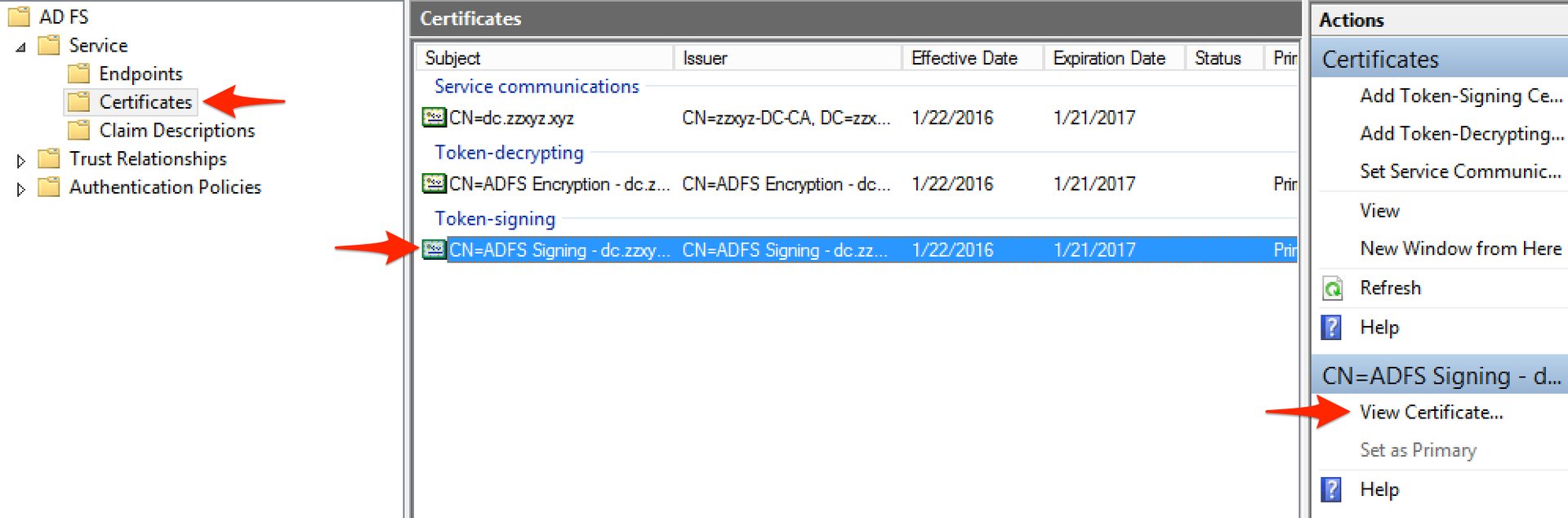

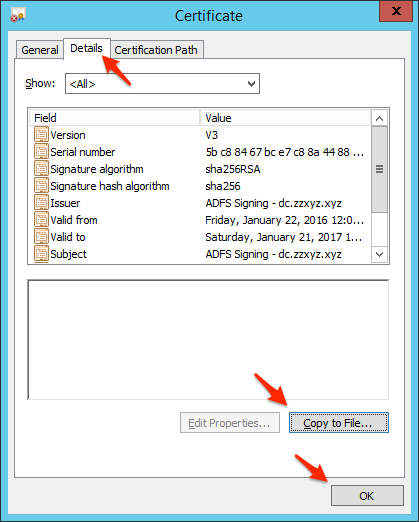

- Gehe zu Details Tabulatortaste und Klick In Datei kopieren... und klicken Nächste zur Einführung in den Zertifikatsexport-Assistenten.

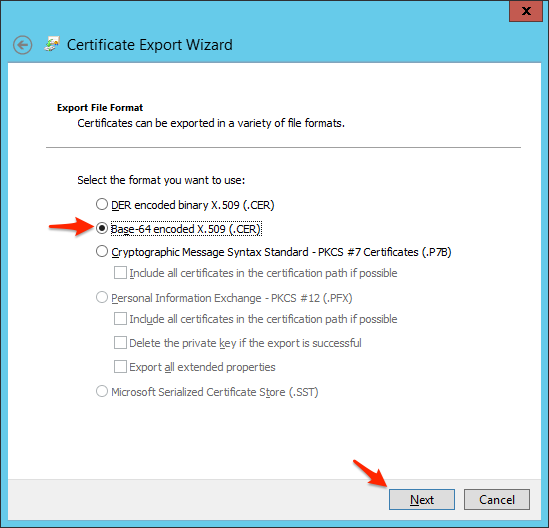

- Wählen Base-64-kodiertes X.509 (.CER) und klicken Nächste Die

- Wählen Sie einen Speicherort für die Zertifikatsdatei aus und klicken Sie auf „Weiter“. Nächste und klicken Beenden , OK , Und OK wieder.

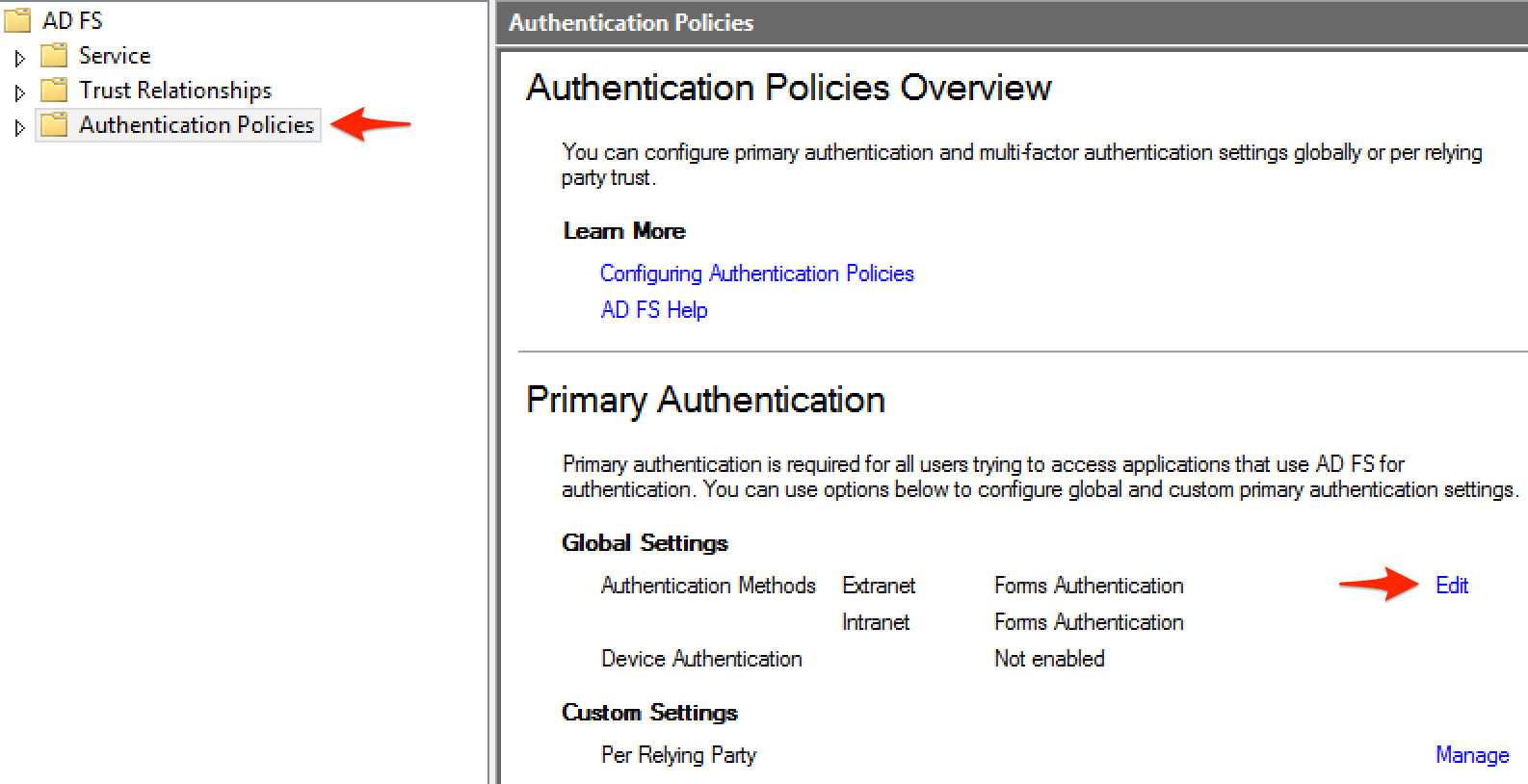

- Gehe zu Authentifizierungsrichtlinien und klicken Sie unter auf Bearbeiten Globale Einstellungen für die primäre Authentifizierung Die

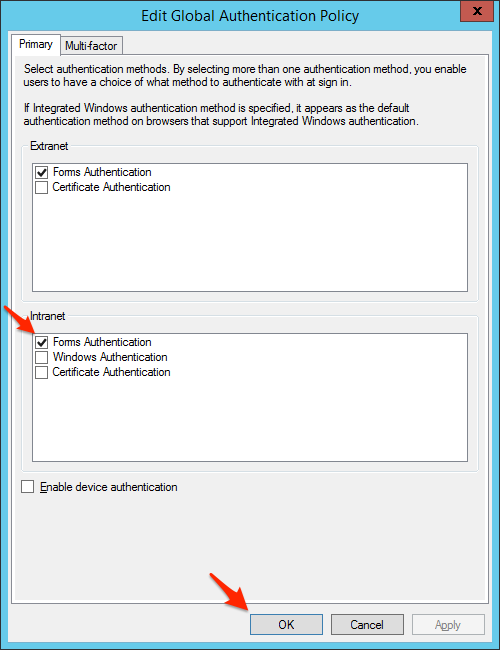

- Unter Intranet , überprüfen Formularauthentifizierung und klicken OK Die Notiz: Dies ist für Windows Server 2012 R2 erforderlich. Bei früheren Windows-Versionen ist die Formularauthentifizierung standardmäßig aktiviert. Beachten Sie außerdem, dass die Aktivierung der Formularauthentifizierung für alle konfigurierten Websites gilt, nicht nur für PagerDuty. Alternativ können Sie die Formularauthentifizierung als Fallback-Authentifizierungsmethode für das Intranet mithilfe des folgenden PowerShell-Befehls festlegen:

Set-AdfsGlobalAuthenticationPolicy –PrimaryIntranetAuthenticationProvider @('WindowsAuthentication','FormsAuthentication')

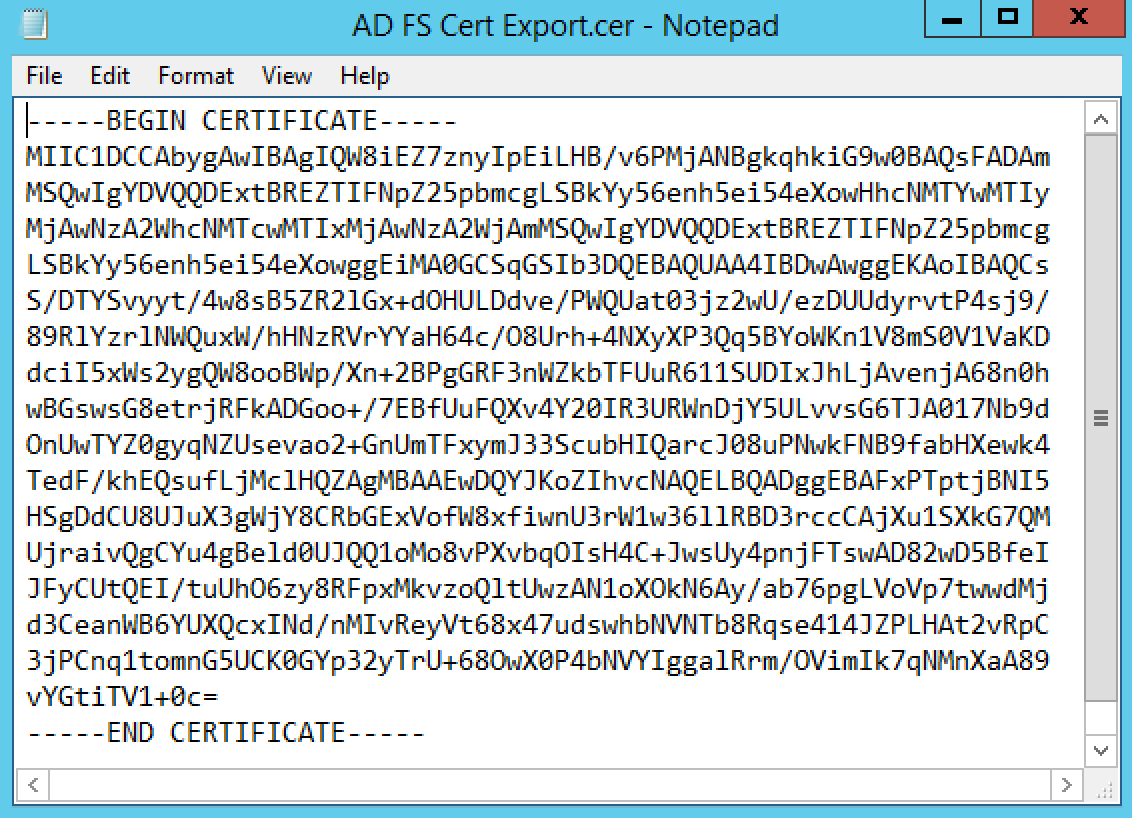

- Öffnen Sie die Zertifikatsdatei, die Sie exportiert haben in Notizblock (oder einen anderen einfachen Texteditor) und kopieren Sie den Inhalt. Hinweis: Sie müssen Folgendes einbeziehen:

-----BEGINN DES ZERTIFIKATS-----Und-----ENDZERTIFIKAT-----Beim Kopieren des Zertifikatsdateiinhalts müssen die Header-Informationen beachtet werden. Verwenden Sie zum Öffnen der Zertifikatsdatei Notepad oder einen anderen einfachen Texteditor; WordPad, Word usw. sind keine einfachen Texteditoren und können das korrekte Kopieren des Zertifikats verhindern.

- In PagerDuty fügen Sie das Zertifikat in das Feld ein. X.509-Zertifikat Feld, dann geben Sie Folgendes ein Anmelde-URL für Ihren AD FS-Dienst. Die Anmelde-URL ist normalerweise der FQDN oder die IP-Adresse Ihres Servers mit

/adfs/lsangehängt (d.h.https://login.company.com/adfs/ls). - Nachdem Sie die Schritte in dieser Anleitung abgeschlossen und die Tests beendet haben, können Sie zu dieser Seite zurückkehren, um die Benutzeranmeldung per Benutzername und Passwort zu deaktivieren. Mit aktivierter automatischer Bereitstellung können SSO-Benutzer ohne manuelle Eingriffe ein PagerDuty -Konto erstellen. Beachten Sie jedoch, dass die Hinzufügung weiterer Benutzer Ihre Abrechnung beeinflusst, wenn Sie die in Ihrem Tarifplan enthaltene Benutzeranzahl überschreiten. Klicken Sie hier. Änderungen speichern wenn Sie diese Seite fertig bearbeitet haben.

- Herzlichen Glückwunsch! Sie sollten sich nun mit AD FS bei PagerDuty anmelden können.

Häufig gestellte Fragen

Kann sich der Kontoinhaber ohne SSO anmelden, wenn die Authentifizierung mit Benutzername und Passwort deaktiviert ist?

Selbst wenn die Benutzerauthentifizierung mit Benutzername und Passwort deaktiviert ist, kann sich der Kontoinhaber jederzeit mit seinem Benutzernamen und Passwort anmelden, falls Sie die SSO-Konfiguration ändern oder sie vollständig deaktivieren müssen.

Warum wird mir die Option „Single Sign-On“ in den Kontoeinstellungen nicht angezeigt?

SSO ist nur für Konten auf unserem aktuellen System verfügbar. Standard- oder Enterprise-Pläne . Bitte Kontaktieren Sie unser Vertriebsteam. Wenn Sie an einem Upgrade Ihres Tarifs interessiert sind.

Wie erstelle ich eine benutzerdefinierte Anspruchsregel, um Benutzerrollen/Berufsbezeichnungen in meine Konfiguration einzubeziehen?

Führen Sie die gleichen Schritte aus, die Sie zum Erstellen einer benutzerdefinierten Anspruchsregel verwendet haben. 'Name'-Attributnamenstransformation Die Anspruchsregel sollte jedoch wie folgt festgelegt werden:

c:[Type == 'jobresponsibilities'] => issue(Type = 'Role', Issuer = c.Issuer, OriginalIssuer = c.OriginalIssuer, Value = c.Value, ValueType = c.ValueType); Bereit loszulegen?

Testen Sie jedes Produkt in der Operations Cloud kostenlos.

Keine Kreditkarte erforderlich.