- PagerDuty /

- Der Blog /

- Sicherheit /

- Einen skalierbaren Weg finden, um Angreifer zu stoppen

Der Blog

Einen skalierbaren Weg finden, um Angreifer zu stoppen

Evan Gilman, Betriebsingenieur bei PagerDuty, sprach kürzlich bei einem Treffen im PagerDuty -Hauptquartier. Sein erster Satz: „Sicherheit ist eine schwierige Angelegenheit.“ Egal, ob Sie ein kleiner Laden mit einer sich ständig weiterentwickelnden Codebasis oder ein riesiges Unternehmen mit vielen tausend Mitarbeitern sind – Angreifer werden immer wieder auftauchen, daher müssen Sie eine skalierbare Methode finden, sie aufzuhalten.

Standardmäßig sicher

Evan betonte, wie wichtig „standardmäßig sicher“ in Bezug auf Dateiberechtigungen und Sicherheitsprivilegien ist. Wenn Sie Sicherheitskontrollen einführen, machen Sie es anderen schwer, diese zu umgehen. Was nützen Regeln, wenn die Leute wissen, dass sie veränderbar sind? Die Kontrollen wurden nicht willkürlich eingeführt – sie dienen dem Schutz Ihrer Kunden und Ihres Teams. Sichern Sie außerdem alles. Ihre Protokolle enthalten möglicherweise keine Passwörter, aber sie können sensible Daten wie Kundeninformationen enthalten, daher müssen Sie alles sichern.

Seien Sie paranoid

Als allgemeine Regel, so Evan, sollten Sie davon ausgehen, dass Ihr Netzwerk feindlich gesinnt ist. Das gilt insbesondere für die Cloud.

„Sie haben keine Ahnung, was sonst noch auf dem Ständer neben Ihnen läuft.“

Verschlüsseln Sie den gesamten Netzwerkverkehr – sowohl zwischen als auch innerhalb des Rechenzentrums. Wir haben festgestellt, dass die Verschlüsselung auf der Transportebene erfolgreich ist. Denken Sie auch daran, die Daten zu bereinigen, die Ihre Dateninfrastruktur verlassen, da Sie dem Anbieter nicht vertrauen können, dass er auf Ihre Daten achtet.

Automatisieren und verteilen Sie die Durchsetzung so weit wie möglich

Für Evan und das PagerDuty -Team geht es bei der Automatisierung um die verteilte Durchsetzung von Sicherheitsrichtlinien. Erstellen Sie einen zentralen Regelsatz zur Verwaltung der Richtlinien und übertragen Sie ihn dann auf einzelne Knoten, damit diese sich selbst durchsetzen können.

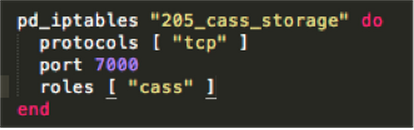

Unten sehen Sie beispielsweise einen Codeausschnitt, den wir zur Durchsetzung verteilen müssen. Er lautet: „Der Cassandra-Speicher auf Port 7000 sollte nur für Benutzer mit Knoten mit der Cassandra-Rolle zugänglich sein.“

Handeln Sie, wenn etwas nicht stimmt

Letztendlich müssen alle Sicherheitslösungen, für die Sie sich entscheiden, benutzerorientiert sein – unabhängig davon, ob es sich bei Ihren Benutzern um Personen innerhalb Ihrer Organisation, die breite Öffentlichkeit oder beides handelt.

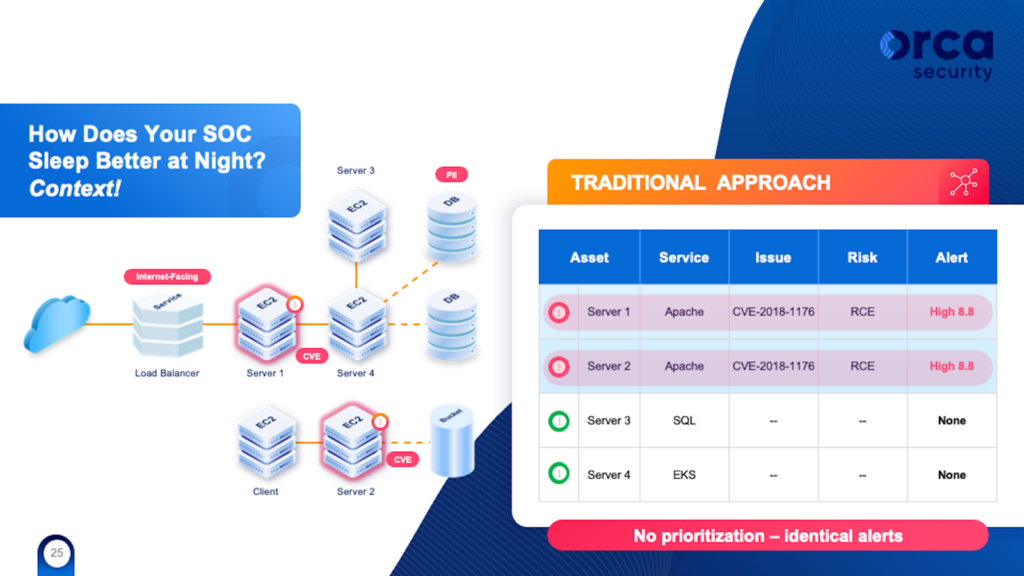

Sie müssen Überwachungs- und Warnfunktionen einrichten, die Sie informieren, wenn etwas nicht stimmt. Evan schlug vor, den Verschlüsselungsgrad Ihres Datenverkehrs zu überwachen. Wenn Sie wissen, dass 80 % Ihres Datenverkehrs verschlüsselt sein sollten, aber nur 25 % über einen bestimmten Zeitraum verschlüsselt sind, stimmt etwas nicht und Sie müssen sofort einen Pager kontaktieren.

Da PagerDuty über mehrere Drittanbieter verteilt ist, steht uns kein VPC zur Verfügung. Daher nutzen wir die hostbasierte Angriffserkennung (HIDS), um uns über auftretende Probleme zu informieren.

Evans wichtigster Rat? Fangen Sie noch heute an. Irgendwann müssen Sie es tun, und wenn Sie jetzt anfangen, können Sie Ihre technischen Schulden reduzieren und die schlechten Dinge loswerden, die Sie bereits haben. Sehen Sie sich seinen Vortrag unten an:

Möchten Sie weitere Vorträge von diesem Treffen sehen, schauen Sie sich Folgendes an:

- Den Vogel verteidigen: Produktsicherheitstechnik bei Twitter

- Identifizieren Sie Identitätslebenszyklen für die Sicherheit von Cloud-Apps

Oder erfahren Sie mehr über Sicherheit bei PagerDuty: